NAC(network access control)はこれまでベンダー独自の方式が乱立していたため,普及があまり進まなかった。そうした状況を変えるべく,NACの標準仕様を策定しているのが業界団体の「TCG」(Trusted Computing Group)である。TCG配下のワーキング・グループ「TNC」(Trusted Network Connect)が策定したNACの仕様はIETF(Internet Engineering Task Force)標準のベースとなり,2009年にはRFCになると見られている。TNCで共同議長を務める米ジュニパーネットワークスのスティーブ・ハナ氏にNACの標準化について聞いた。

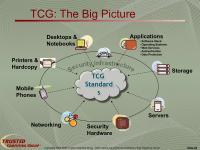

TCGとは,どのような団体なのでしょうか。

米ジュニパーネットワークス,Distinguished Engineerのスティーブ・ハナ氏 [画像のクリックで拡大表示] |

TCGの取り組みが始まる前は,様々なベンダーの独自ソリューションが乱立していました。例えば,米マイクロソフトは,「Trustworthy Computing Initiative」という構想を持っていました。しかし,セキュア・コンピューティング技術を業界全体に普及させるには標準規格が重要という認識の下,マイクロソフトもTCGの取り組みに賛同し,スポンサーやボードのメンバーとして参加しています。

図1●TCGの全体像 [画像のクリックで拡大表示] |

セキュリティ・ハードウエア,サーバー,ストレージ,アプリケーション,パソコン,プリンタ,携帯電話,そしてネットワーキングです。それぞれの分野ごとにワーキング・グループ(WG)があり,詳細な仕様を検討しています。

この中でも,私はネットワーキングに関する分野に取り組んでいます。これは「TNC」(Trusted Network Connect)というグループで,セキュアなネットワークを実現する規格を作っています。

これらの異なる分野は,お互いにどのような関係にあるのですか。

これらの分野の中で,中心的な役割を果たすのがセキュリティ・ハードウエアです。これは他の分野の基盤となる技術であり,このWGは最初に作られました。

具体的なセキュリティ・ハードウエアとして,「TPM」(trusted platform module)と呼ばれる仕様を作りました。これは,マザーボード上のI/Oコントローラなどのチップに実装される機能で,耐タンパー性を備えています。

既にほとんどの企業向けパソコンに,TPMは標準機能として搭載されています。例えば,ソニー,富士通,東芝,レノボ,米デル,米ヒューレット・パッカードの製品は,この機能を備えています。

TPMには,暗号化やパソコンの完全性チェックといった機能があります。また,パソコン上で稼働しているソフトウエアが本来のものかどうかをチェックする機能も備えています。TPMをパソコンに組み込んだスマートカードに例える人もいます。TPMは,スマートカードと同様に暗号化や認証を実現しますが,それ以上の機能も提供します。例えば,ディスク全体の暗号化や,ソフトウエアの完全性チェックなど,非常に強力な機能を提供します。

こうしたTPMは,ビルの基礎のように,TCGの他の技術の強力な基盤となっています。ただし,TNCでは,TPMを推奨していますが,オプション扱いにしています。それは,ネットワークにはTPMを備えていない端末がアクセスしてくることもあるからです。

TNCについてもう少し詳しくお聞きします。TNCは何をどのように守るのでしょうか。

企業のネットワークには,高い価値の情報がたくさんあります。例えば,顧客データベース,患者のカルテ,場合によっては国家の安全保障にかかわる情報も含まれるでしょう。そうしたネットワーク上にある重要な情報を守るのが,TNCの役割です。

コンピュータ・セキュリティ業界では,ネットワークのセキュリティを確保するために,「NAC」(network access contro)という技術が採用されています。このNACの標準仕様を決めているのが,TNCということになります。

NACを利用する場合,まず組織ごとにNACのポリシーを策定します。ポリシーとは,誰がどのようなデバイスでアクセスするのを許容するのか,また,アクセス後にどのような振る舞いを許すのかを決める方針のことです。そのようにして決めたポリシーに準拠するように,ユーザーのアクセスを制御します。

具体的には,どのような仕組みでNACが構成されているのですか。

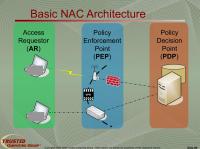

図2●NACの基本アーキテクチャ [画像のクリックで拡大表示] |

図3●NACの拡張アーキテクチャ [画像のクリックで拡大表示] |

左にある「AR」(access requestor)は,ネットワークへの接続を要求するデバイスです。デスクトップやノート・パソコン,モバイル端末やプリンタなどが含まれます。

中央の「PEP」(policy enforcement point)は,ポリシーを実際に適用する役割を果たします。ポリシーに違反したアクセスを禁止し,ポリシーにのっとったアクセスを許可します。具体的には,スイッチや無線LANアクセス・ポイントがPEPに相当します。また,VPNゲートウエイやファイアウォールもPEPとして扱われることもあります。

右の「PDP」(policy decision point)は,ポリシーを決定する役割を持ちます。ポリシーの情報,ユーザーの認証情報,ヘルスチェック情報,挙動に関する情報を比較し,どのようなアクセスを許可するかどうかを決めます。例えば,RADIUSサーバーはこのPDPに含まれます。

TNCは最近,こうした基本アーキテクチャを拡張し,「MAP」(metadata access point)というコンポーネントを加えました(図3)。これは2008年4月28日,ラスベガスで開かれた展示会「Interop Las Vegas」でアナウンスしたばかりです。

このMAPというコンポーネントによって,IDS(不正検知システム)などのセンサーや,ファイアウォール,漏えい検知システムといったフロー・コントローラなど他のセキュリティ・デバイスをNACに統合できるのです。

例を挙げて説明しましょう。あるパソコンがネットワークへアクセスしようとしています。そのパソコンがポリシーに違反する行動,例えばスパム・メールを大量に送ったり,不正アクセスを試みたりし始めたとします。すると,センサーが不正な行動を検知し,MAPにアラートを送ります。

この拡張仕様は,IDSの利用に新しいメリットを提供します。例えば,PDPが持つユーザーを特定する情報をIDSに伝えることができます。これにより,IDSは,誰がどのIPアドレスを使っているのか,そのユーザーは組織内でどのような役割を持っているのか,そしてその行動が許容されたものかどうか,といったことを正確に判定できます。

TNCのNACでは,相互運用性はどのようにして確認しているのですか。

毎年,「Plug Fest」という相互運用性のイベントを開催しています。TNCの会員ベンダーが集まって,各製品の相互運用性を確かめます。あらかじめ決められたテスト・ケースに合格することで,相互運用性があると認められます。

TNCの標準に準拠している製品は何で確認できるのでしょうか。Wi-Fiのようなロゴはないのでしょうか。

現時点では,各ベンダーの資料を見て確認するしかありません。確かに,TCGでも,認証された製品を一括して確認できるような仕組みが必要だと認識しています。将来的には,何らかの認証制度が設けられ,その結果の一覧を見られるようにすることになるでしょう。

ところで,米シスコは独自方式のNACを推進しています。TCGとの関係はどうなっているのでしょうか。

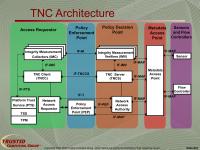

図4●TNCで策定しているNACの仕様 [画像のクリックで拡大表示] |

実は現在,IETFでNACの標準仕様の策定が進んでいます。シスコは,そのIETF標準には準拠すると表明しています。

IETFのNACに関するWGでは,TNCのプロトコルをベースにしてRFCを策定することになっています。これにはシスコも合意しています。このWGでは,私とシスコの技術者が共同議長を務めています。

このTNCをベースにしたNACのRFCは,2009年に完成すると期待しています。シスコはTCGのメンバーではありませんが,将来的にはTCGと同じ仕様のRFCに準拠することで,他のデバイスとの相互運用性を確保するでしょう。

なお,IETFで標準化するのは,TNCのアーキテクチャの一部です。具体的には,ARとPDPの間のインタフェースです。このスライドで見ると,「IF-M」「IF-TNCCS」「IF-T」の三つだけです(図4)。

NACは今後,どのような方向に進んでいきますか。

将来,NACでは三つの大きな動きが期待できるでしょう。

一つは,あらゆる端末でのNACのサポートです。すでに,Windows XP,Windows Vista,Windows Server 2008はTNC準拠のヘルスチェック機能を標準搭載しています。今後は,Mac OS XやLinuxを含む全てのOS,そしてプリンタや携帯電話といったARに相当するすべてのデバイスがNACをサポートしていくでしょう。

次に,これまでは別々だった様々なセキュリティ・システムが,オープンな標準を通して統合され,一つのシステムとして運用されるようになるでしょう。ネットワーク上のセンサー機能を持った装置,認証機能を持った装置,ファイアウォールやスイッチといったポリシー実施のための装置が統合されます。クライアントのセキュリティを守るアンチウイルス・ソフトや,Webサーバーなどのセキュリティ機能も統合されていくでしょう。数年後には,マルチベンダーで構成されたすべてのセキュリティ機能が統合された環境が整っているはずです。

最後に,一元的なポリシー管理システムが実現するでしょう。管理者が作った一つのポリシーを,全てのコンポーネントに適用するのが容易になります。