日本国内のモバイル端末向けアプリの実態(トレンドマイクロ)

トレンドマイクロは、日本国内のモバイル端末向けアプリの実態について、3回に分けて解説した。

(1)情報を流出する不正スマホアプリの実態とは?(10月31日)

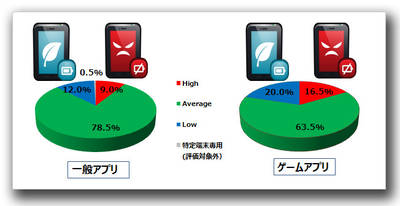

トレンドマイクロは、利用者が潜在的に望まない挙動をするアプリを「利己的な=エゴな」として「エゴアプリ」と呼び、以下のような特徴を挙げている。

- プライバシー情報をユーザが認知せずに勝手に利用するアプリ

- ユーザの許諾を得ずに広告を強制表示するようなアプリ

- 端末のシステムリソースを過剰に消費するようなアプリ

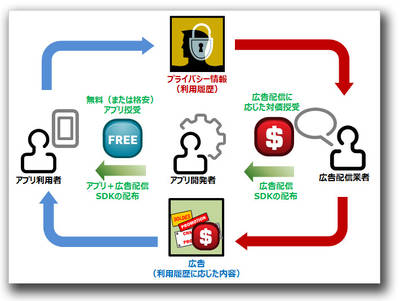

「エゴアプリ」が蔓延する理由をトレンドマイクロは、アプリ内で広告を配信するための「Software Development Kit(SDK)」を広告配信業者が配布しているためだと見ている。アプリ開発者はこのSDKをアプリに組み込むことで広告をアプリ内に表示させ、広告のクリック数に応じた対価を広告配信業者から得ることができる。だが、その対価が利用者のプライバシー情報となる。またトレンドマイクロは、こうしたSDKには利用規約を明示しなかったり、ユーザの許可を得ずにプライバシー情報を取得したりしているものも見受けられるとしている。

「エゴアプリ」に並んで問題となるアプリとして、トレンドマイクロは、主にバッテリーなどリソースを過剰消費する「潜在的に望まれないアプリ」を挙げている。この種類のアプリが存在するのは、開発の機種依存度の低いことや、簡易に開発できる環境、アプリマーケットの参入のしやすさから、リソース消費を十分に考慮していないためだとトレンドマイクロは見ている。

みずほ銀行をかたるフィッシングメールが出回る

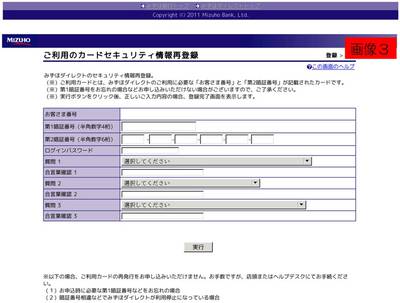

フィッシング対策協議会は2012年11月22日、みずほ銀行をかたるフィッシングメールが出回っているとして注意を呼びかけた。

同協議会によると、出回っているフィッシングメールの件名は「みずほ銀行より大切なお知らせです」とあり、本文は「この度、みずほダイレクトのセキュリティ強化の為、サーバーのバージョンアップを行いましたので、お客様にもご面倒をお掛けしますが必要事項を記入し更新お手続きをお願いしております」との書き出しで、以下のようなフィッシングサイトのリンクが含まれている(同協会は●の部分を非公開)。

http://mizuho-bank.●●●●●●●●●●●●●●●.com/mizuho/

フィッシング対策協議会が伝えたみずほ銀行からの情報では、「第2暗証番号(6桁)」を同時に入力を促す画面はないとのこと。

11月22日14:00時の時点で、フィッシングサイトは稼働中なので、JPCERT/CCにサイト閉鎖のための調査が依頼されている。類似のフィッシングサイトが公開される可能性があるため、同協会は注意を促している。

Java SEの脆弱性を狙う攻撃を確認(JPCERT/CC)

JPCERTコーディネーションセンター(JPCERT/CC)は2012年11月16日、Java SE JDKおよびJREについて、国内の正規サイトが改ざんされ、そのWebサイトにアクセスしたユーザを攻撃サイトに転送してウイルスに感染させる事例があったと報告した。今後、この脆弱性を対象とした攻撃活動が拡大する可能性が考えられるとして、米オラクルが提供する対策済みソフトウエアへアップデートすることを推奨した。対象はJDKおよびJRE 7 Update 7およびそれ以前のバージョン。

JPCERT/CCは14日時点で、2012年10月17日に公開されたJava SE JDKおよびJREの脆弱性のうち、Java 7の脆弱性を使用した攻撃によって、遠隔の第三者によって任意のコードを実行される可能性があると注意を促していた。また、この攻撃機能が一部のウイルス作成補助ツールに組み込まれていることも確認したとしている。

なお、現時点のJava SEの最新版の情報は、「Java SE Development Kit 7 Update 9 Release Notes」である。