脅威は「知っている人」からもやってくる

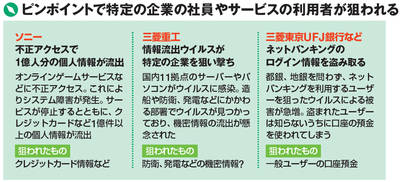

ウイルスの攻撃力が日に日に増している。2011年に入って、ソニー、三菱重工など、名だたる企業が攻撃を受け、実害を被った(図1)。

被害者数が多かったのが4月のソニーの事例。ゲーム関連のネットワークサービスなどが侵入され、計1億件以上の個人情報が流出した。8月には、衆議院でもウイルスにより議員や秘書のメールアカウントとパスワードが流出した疑いがある。

個人も狙われている。春以降、ネットバンキングの被害が急増。ログイン情報がユーザーのパソコンから流出し、不正に預金を引き出される事件が多発。50を超える金融機関で合わせて100件以上、被害額は計2億6000万円に上る。

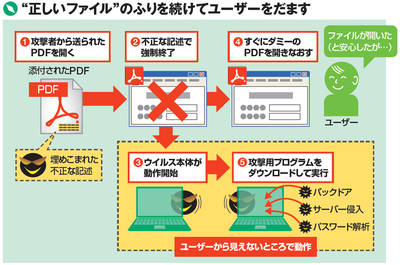

現在の主流は、特定の企業やユーザーを狙った攻撃だ。これを「標的型攻撃」という。ばらまかれるウイルスが少数のため、存在が表に出にくい。ウイルスが見つかる前に被害が出ることも多く、ウイルス対策ソフトでも防ぐのが難しい。ウイルスも巧妙で、さも普通のファイルであるかのように動作するので、なおさら見破りにくい(図2)。

また、メールに添付された不正なファイルを開かせるためのテクニックも高度になっている。送信元を関係者であるかのように偽造し、件名や添付ファイル名もいかにも正しそうな名前でやってくる。11月に総務省のパソコンが攻撃された事例では、東日本大震災に関連した内容に見せかける、いかにも官公庁内部向けに発信されたような件名になっていた[注]。

いざ標的にされてしまうと、このような新手の攻撃からパソコンを守るのは難しい。ウィンドウズ・アップデートはその都度適用し、ウイルス対策ソフトのパターンファイルも常に最新にする、見知らぬ人から送られてきた、怪しいファイルは開かない─という3大対策は必須だ。

これに加えて、アドビリーダーやフラッシュなど、広く使われているソフトも、常に最新版にしておくことが重要だ。ウイルスは、徐々にこうしたソフトを利用するようになってきている。そして、知っている人から来たメールでも、添付ファイルがウイルスである可能性があることを頭に入れておく必要がある。

[注] 具体的には「平成23年(2011年)東北地方太平洋沖地震(東日本大震災)について(平成23年7月26日 17:00):緊急災害対策本部発表資料)」という件名だったという