|

デンマークSecuniaなどは現地時間2月8日,MozillaやFirefox,Operaといった複数のブラウザに見つかったセキュリティ・ホールを公表した。悪用すると,アドレス・バー/ステータス・バーやデジタル証明書などに表示されるURLを偽装できる。このほか,CaminoやSafari,OmniWeb,Konqueror,Netscapeにも同様のセキュリティ・ホールが確認されている。Internet Explorerは影響を受けない。対策は,信頼できないリンクをクリックしないことなど。

今回のセキュリティ・ホールは,国際化ドメイン名IDN(International Domain Name)の実装が原因(関連記事)。URL(リンク)に細工を施すと,悪意のあるサイトを実在する正規のサイトに見せかけられる。つまり,アドレス・バーなどに正規のURLが表示されているように見えても,実際には偽サイトにアクセスしている可能性がある。

右上写真はSecuniaが公開しているデモの実行結果(拡大表示)。Firefoxのアドレス・バーには「http://www.paypаl.com/」と表示されているが,実際にはSecuniaのサーバー上のページにアクセスしている。

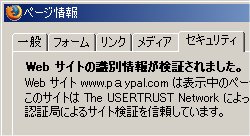

右写真は,今回のセキュリティ・ホールを報告したEric Johanson氏によるデモ・ページの実行結果(拡大表示)。デジタル証明書の表示が「www.pаypal.com」となっている。

右写真は,今回のセキュリティ・ホールを報告したEric Johanson氏によるデモ・ページの実行結果(拡大表示)。デジタル証明書の表示が「www.pаypal.com」となっている。

いずれのブラウザについても,パッチや修正版は公開されていない。Mozilla製品(Firefox/Mozilla/Camino)の場合には,IDN対応機能を無効にすれば偽装されなくなるという。具体的には,「network.enableIDN」を「false」にする(デフォルトは「true」)。アドレス・バーに「about:config」と打ち込めば,各種設定項目が表示される。そのなかの「network.enableIDN」をダブル・クリックすれば,trueからfalseに変更される。

また,今回のセキュリティ・ホールを悪用されるのは,リンクをクリックした場合に限られる。このため,信頼できないリンクをクリックしないことが重要である。これは,セキュリティのセオリーである。

◎参考資料

◆Mozilla / Firefox / Camino IDN Spoofing Security Issue

◆Opera IDN Spoofing Security Issue

◆Konqueror IDN Spoofing Security Issue

◆Safari IDN Spoofing Security Issue

◆OmniWeb IDN Spoofing Security Issue

◆Netscape IDN Spoofing Security Issue

◆Multiple Browsers IDN (International Domain Name) URL Spoofing

◆Multiple Browsers IDN Spoofing Test

◆The state of homograph attacks

(勝村 幸博=IT Pro)