|

米国時間1月27日,Internet Explorer(IE)にダウンロード・ファイル名を偽装できるセキュリティ・ホールが見つかった。IEが表示する「ファイルのダウンロード」ダイアログ中のファイル名を偽装できる。ファイル名の拡張子から安全なファイルだと考えて「開く」をクリックすると,任意のプログラムを実行させられる恐れがある。「保存」を選択すれば被害に遭わない。

このセキュリティ・ホールは,セキュリティ関連のメーリング・リスト「Bugtraq」に投稿された。1月28日にはセキュリティ・ベンダー「Secunia」がアドバイザリを公開した。同社はデモ・サイトも公開している。

デモでは,

ie.{3050f4d8-98B5-11CF-BB82-00AA00BDCE0B}Secunia_Internet_Explorer%2Epdf

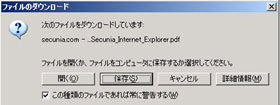

という名前のファイルが使われている。「ファイルのダウンロード」ダイアログでは,ファイル名中の「%2E」がデコードされて(文字コードとして解釈されて),「.」と表示される(写真)。ファイル名の前半は「...」と省略される。これだけ見れば,ダウンロードされるファイルはPDFファイルに見える。

IEも「%2E」を「.」と解釈して,ダウンロードするファイルの拡張子を「.pdf」と判断すれば問題はない。「開く」を選択しても,.pdfに関連付けられたアプリケーション(例えばAcrobat Reader)が起動されて,ファイルの内容が表示されるだけである。

ところが,IEは「ie.」以下を拡張子として判断する。「%2E」を「.」と判断しない。デモのケースでは,GUIDが{3050f4d8-98B5-11CF-BB82-00AA00BDCE0B}であるファイルの種類「HTML Application」と判断する。そして,「開く」がクリックされると,HTML Applicationに関連付けられたmshta.exeでファイルの中身を解釈および実行しようとする。

「保存」を選択すれば問題はない。ダウンロードしてパソコン上にファイルが作られるときに「%2E」は「.」と解釈される。つまり,パソコン上には

ie.{3050f4d8-98B5-11CF-BB82-00AA00BDCE0B}Secunia_Internet_Explorer.pdf

というファイルが作成される。これをダブル・クリックすれば,「.pdf」に関連付けられたアプリケーションが起動される。ファイルの中身は実行されない。表示されるだけである。

今回のセキュリティ・ホールを回避するには,ダイアログに表示されるファイル名(拡張子)が何であっても,「開く」は選択せずに「保存」を選択すればよい。

とはいえ,信頼できないサイトからダウンロードしたファイルには何が入っているのか分からない。そのようなサイトからはファイルをダウンロードすべきではない。今回のセキュリティ・ホールを突かれなくても,ダウンロードしたファイルが悪意のあるファイルならば,実行すると被害を受ける。

Windows環境では「見た目」が信用できなくなってきている。URLやアイコン,そして今回のファイル名と,偽装を許すセキュリティ・ホールが続出している(アイコンについては仕様といえるかもしれない)。入手元が明らかではないファイル(信頼できないWebサイトからダウンロードしたファイルや,メールに添付されて送られてきたファイルなど)や怪しいリンク(信頼できないWebページやメールに書かれているリンクなど)には触らないことが一番だ。

◎参考資料

◆GOOROO CROSSING: File Spoofing Internet Explorer 6

◆RE: GOOROO CROSSING: File Spoofing Internet Explorer 6

◆Internet Explorer File Download Extension Spoofing

(勝村 幸博=IT Pro)