セキュリティ対策ではこれまでに説明した「無害化」のほかに、ここ1年で急速に普及が進む「無意味化」がある。マイナンバーなどの個人情報を取り扱う企業がこの無意味化をこぞって導入している。

無意味化は、サイバー攻撃に直接作用する対策ではない。個人情報や機密情報を含むデータを加工し、たとえデータが漏洩しても第三者にはそのデータを利用できないようにする情報漏洩対策だ。

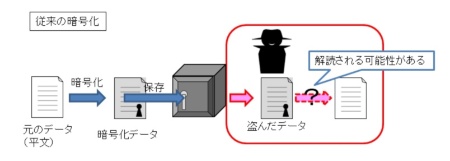

情報漏洩に備えるデータの加工には、これまで暗号化が使われてきた。無意味化とは何が違うのか。その仕組みを見ていこう。

暗号化データから数ビット取り出して分散保存

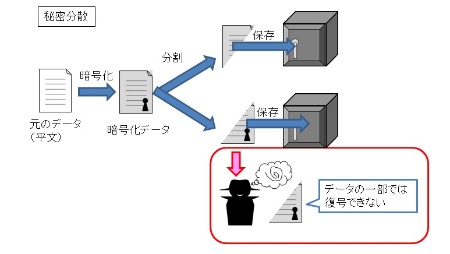

無意味化をうたう情報漏洩対策でよく使われている技術が「秘密分散」だ。秘密分散の特徴は、データを分割して複数の場所に分けて保存し、攻撃者にその全部を盗まれない限り解読されないという点だ。

従来の暗号化を施したデータ保存では、暗号化や復号に使う暗号鍵が第三者に漏洩しなければ解読されないとされていた。しかし、コンピュータの処理速度が上がり、暗号化の研究が進んだため、暗号アルゴリズムの一部は暗号鍵がなくても解読する方法が見つかっている。現在解読する方法が一般に見つかっていないアルゴリズムでも、攻撃者が解読方法を知っていたり、将来解読されたりする可能性はゼロではないのだ。

暗号化したデータが漏洩したときに、より解読されにくくするための技術が秘密分散だ。秘密分散では、暗号化したデータを分割して、複数の場所に分散して保存する。この分割したデータの一つが盗まれても、そのデータから暗号化される前のデータの一部分でさえ復元できない。つまり攻撃者が苦労してデータを盗んでも、全部そろわなければ「無意味」なのだ。秘密分散を使った情報漏洩対策「ZENMU」を提供するZenmuTech(ゼンムテック)は、攻撃者が99%のデータを入手しても、1%でも欠けていれば元のデータを復元できないとしている。