ユーザーの財産を狙う脅威は、ハードウエアウォレットを狙うマルウエアのような新手のサイバー攻撃だけではない。ネットバンキングの偽ログイン画面を表示させるマルウエア「バンキングトロジャン」、有名サービスとそっくりの偽サイトに誘導する「フィッシング詐欺」、偽のマルウエア診断画面とサポートの連絡先を表示する「サポート詐欺」といった脅威は依然として健在だ。セキュリティーベンダーやセキュリティ団体への取材を通じ、個人の財産を狙う2018年の脅威に迫った。

仮想通貨交換所も狙い出したバンキングトロジャン

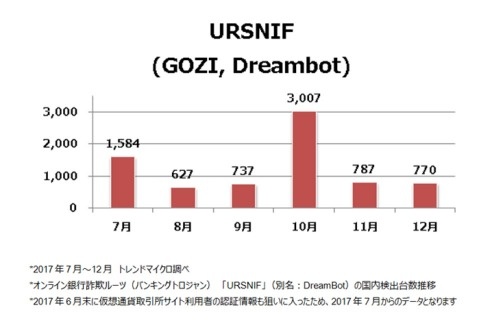

警察庁は2017年12月、ネットバンキングのユーザーを狙うマルウエア「DreamBot」によりIDやパスワードが窃取される被害が急増しているとして注意喚起を発表した。2017年10月以降、月に70件のペースでこれらの情報が不正窃取されているという。

DreamBotが狙うのは金融機関だけではない。トレンドマイクロは2017年8月、DreamBotが仮想通貨交換所のサイトもIDやパスワードの窃取対象としていると発表した。ネットバンキングが「ワンタイムパスワード(1回限り使えるパスワード)」の導入などパスワード窃取対策を進めた結果、マルウエアの標的がネットバンキング以外の領域に拡散しつつある。

DreamBotはバンキングトロジャン「URSNIF(別名:GOZI)」の亜種とされる。ネットバンキングにアクセスする際、正規サイトの一部分を書き換える「Webインジェクション」によって偽のポップアップ画面を表示する。攻撃者が用意した入力欄へIDやパスワードを入力させ、それらを不正送金に使うのが手口だ。

Webインジェクションを実行するには、対象となるWebサイトごとに異なる設定情報が要る。この設定情報を、URSNIFは攻撃者が用意した遠隔操作用サーバ(C&Cサーバ)から入手する。DreamBotが既存のURSNIFと異なるのは、このC&Cサーバとの通信に匿名通信システム「Tor(The Onion Router)」を使うことで、接続経路を匿名化する点だ。