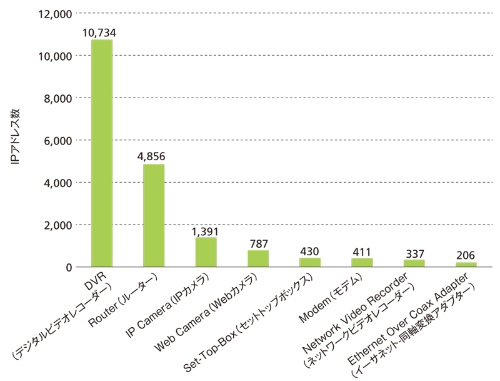

筆者らは、国内に設置したハニーポットを使って、IoTウイルスに感染した機器を特定して調査した。その結果、特定できたのは全体の3分の1程度で、機器の種類としては約60種類だった。最も多かったのはDVR(デジタルビデオレコーダー)だった(図9)。

なお、機器のほとんどが海外製なので、具体的にどういった機能を持つのかまで調べるのは難しかった。このため、ベンダーが使っている製品名の表記をそのまま使って整理している。例えば、「IP Camera」と「Web Camera」は同じような機能を備えると考えられるが、ベンダーの表記に従って、異なる種類として整理した。

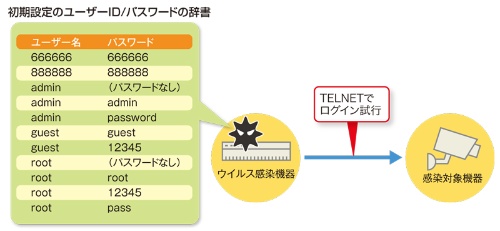

次に、ハニーポットによる観測で明らかになった、IoTウイルスの詳細な挙動を、順を追って見ていこう。まず、TELNETが稼働するハニーポットにアクセスしたIoTウイルスは、ユーザーIDとパスワードを送信してログインしようとする。

初期パスワードでログイン試行

そのユーザーID/パスワードを収集して調べたところ、ほとんどが、IoT機器に設定されている初期ユーザーID/パスワードであることが判明した(図10)。IoTウイルスは初期ユーザーID/パスワードの辞書をプログラム内に持っていて、それらを使ってログイン試行すると考えられる。

実際、2016年9月のDDoS攻撃に使われたMiraiウイルスのソースコードには、広く使われているIoT機器の初期ユーザーID/パスワードが60組含まれていた。