単発型の攻撃は、愉快犯など個人的な理由だけで実行する攻撃だ。攻撃者が相手を困惑させたり、情報を盗み見たりする目的であることが多い。

興味や不満が理由

以前もサイバー攻撃の多くは、個人が面白半分に実施する事例だった。企業や団体の防御体制が整うにしたがって、組織立った攻撃が顕在化した。ところがここ2年ほど、また目立つようになった。2014年3月に発生したオンラインゲームサイトへのDoS攻撃や2016年1月の佐賀県公立学校の情報漏洩が、これに該当する。攻撃者はどちらも未成年で、個人的な動機で攻撃していた。

オンラインゲームサイトへの攻撃は、オンラインゲームで規約を守らなかった攻撃者がアカウントを停止された恨みから実行した。佐賀県公立学校の情報漏洩は、逮捕された17歳の少年が「学校や教員に恨みがあった」と話したと報道されている。

検索サイトで労せず情報入手

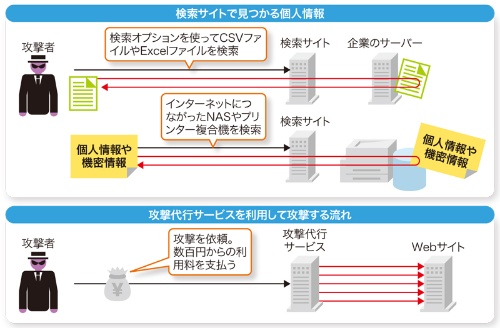

このタイプの攻撃は、攻撃者のスキルが低いケースが多い。ではどうやって攻撃しているのか。二つの攻撃方法を紹介する。一つは検索サイトを使った方法、もう一つは攻撃代行サービスを利用する方法だ(図4-1)。

検索サイトを使う方法では、公開サーバーの設定ミスや設置者の知識不足から、誤って公開されてしまった個人情報などを検索サイトで探す。期間限定型攻撃のように、公開サーバーの脆弱性を探すわけではない。

例えば、Googleの検索オプションでファイルタイプにCSV▼ファイルやExcelファイルを指定して検索すると、大量にこれらのファイルが検索結果に表示される。その中には、ECサイトの注文情報や名簿などが含まれている。

検索サイトは、「クローリング」という方法で公開サーバーの情報を収集して、検索用のインデックスを作成する。この際、例えばWebサーバーのトップページからリンクされていないページのHTMLファイルや、前述したCSVファイルなども情報収集の対象となる。以前は一部のECサイトで注文情報をそのまま公開設定のディスク上に保存しているケースがよくあった。また従業員などがファイル交換のためにWebサーバーを使っていれば、このような事態を引き起こす。

項目をカンマで区切ったテキストデータ。表計算ソフトの保存形式の一つ。CSVは、Comma Separated Valueの略。