CSIRTの真価が問われるのは稼働後である。メインの機能はインシデント発生時の「事後対応」だ。インシデントを検知・分析し、被害を封じ込め、再発防止策を実施する。

一方、平時は事後対応をスムーズにするための準備を進める。インシデントの「事前対応」としてシステムを監視して動作ログを取得・分析したり、有事に向けて指揮命令系統を整備したりする。

攻撃情報の収集や他組織との共有、有事に向けた訓練も事前対応の一部である。さらにリスク分析やBCP(事業継続計画)策定、セキュリティの啓発や教育といった「品質管理」も平時に欠かせない。

3類型で人材育成

様々な機能を果たさなければいけないCSIRT。重要性が増すなか、適切に運用し続けるカギは人材の適切な配置・育成である。ANAシステムズの阿部氏は「他社のCSIRTから『人をどう育てればいいのか』と相談を多く持ちかけられる」と話す。

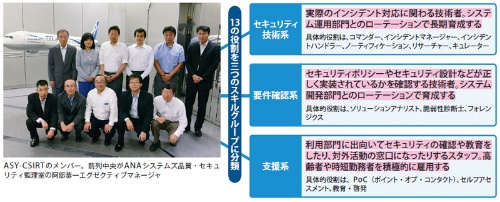

専門組織としてCSIRTを運用する同社はCSIRTが持つ13の役割のスキルを三つに分け、それぞれで育成・人材ローテーションを進めている。インシデント対応を進める「セキュリティ技術系」は、システム障害対応で腕を磨いているシステム運用部門とのローテーションを実施し、長期育成している。

例えば、全体を統括する「コマンダー(司令官)」は30代後半から40代を任命することが多い。新任者には「セキュリティがシステム障害と違うのは“悪い人”がいること」(同)を理解させ、社内捜査を担当する「インベスティゲーター(捜査官)」やサイバー脅威の情報収集と分析を担当する「リサーチャー(調査員)」と連携して対応を進めるよう指示するという。

阿部氏はコマンダーはどんなに規模の小さなCSIRTでも欠かせないと強調する。「最終的にインシデントに対応するかしないかを決めて、経営層やCISOに報告する役割を担うが、それができるのは自社のビジネスをよく分かっていて、インシデントの影響を判断できるからこそ。これは外部委託できない」(同)。一方で技術力だけが必要な役割はアウトソーシングしているという。

そのほか、セキュリティポリシーやセキュリティ設計などが正しく実装されているかを確認する「要件確認系」は、システム開発部門とのローテーションで育成する。「3年程度の経験者ならばOJTで2年もすれば1人前になる」(同)。さらに利用部門のシステムのセキュリティ確認や教育を担当する「支援系」は高齢者や時短社員を積極的に生かす。「ITのスキルよりも顔の広さや教えるスキルが大切」と阿部氏は話す。

情報共有でインシデントに先回り

今回の7社はいずれもNCAに加盟しており、「情報共有でインシデントを先回りできた」と口をそろえる。例えば、2015年は複合機からのメールを装ってマルウエアに感染させる攻撃がはやったが、「はやる2カ月前には同メールがNCA内で周知され対策に生かせた」とジャパンネット銀行の岩本氏は明かす。

同社はさらに情報共有によって、インターネットバンキングの不正送金で使われそうなフィッシングサイトをいくつも停止できたという。「情報共有で出せるものを社内できちんと定義していくことが欠かせないが、攻撃情報や対策情報など出せるものは何でも出す。巡り巡って情報が入ってくる」(岩本氏)。