SSLでURLフィルタリングは機能するか?

実験8

粕淵 卓,西本 真弓=NTT西日本 ビジネス営業本部 クラウドソリューション部 セキュリティサービスグループ

富居 姿寿子,大森 章充=NTT NTTセキュアプラットフォーム研究所 NTT-CERT

出典:日経NETWORK 2016年1月号

pp.34-35

(記事は執筆時の情報に基づいており、現在では異なる場合があります)

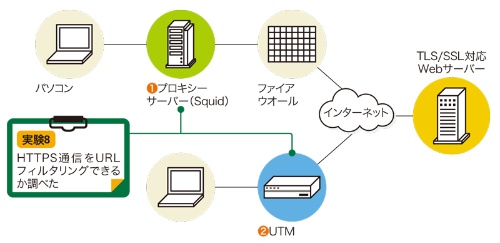

プライバシー保護などのために、HTTPS▼(TLS▼/SSL▼を使ったHTTP▼)を使用するWebサイトが増えている。ユーザーにとっては歓迎すべきだが、頭を悩ませている企業や団体のネットワーク管理者は少なくないだろう。通信が暗号化されているので、URLフィルタリングなどのアクセス制御が難しくなる可能性があるからだ。そこでこの実験では、HTTPS通信でURLフィルタリングが機能するか調べた(図8-1)。

図8-1●実験環境

URLフィルタリング機能を持つ(1)プロキシーサーバー(Squid)と(2)UTMを使って、HTTPS(TLS/SSL)通信のフィルタリングが機能するか調べた。

[画像のクリックで拡大表示]

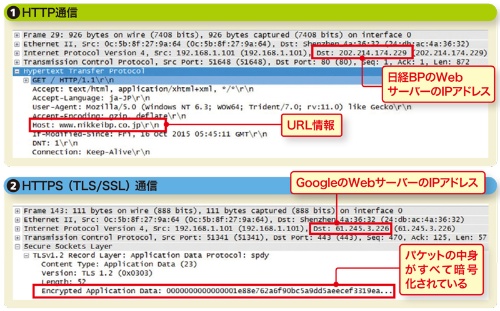

まずはパケットキャプチャーツールの「Wireshark」を使って、HTTPS通信ではURLに関する情報がどうなっているのかを調べた。HTTP通信のパケットを見ると、アクセス先のURLが「Host」として記載されているが(

図8-2(1))、HTTPS通信ではパケットの内容がすべて暗号化されているので読めない

▼(同(2))。このため、HTTP通信と同様のURLフィルタリングは難しそうだ。

図8-2●HTTPS通信ではURLが暗号化される

(1)は日経BP社のWebサイト(http://www.nikkeibp.co.jp/)、(2)はGoogleのWebサイト(https://www.google.co.jp/)にアクセスした際のパケットをWiresharkでキャプチャー。(1)のHTTP通信ではアクセス先のURL情報が含まれる。通常のURLフィルタリングはこの情報を利用する。だが、(2)のHTTPS通信では暗号化されているので、通常のURLフィルタリングは機能しない。

[画像のクリックで拡大表示]

実験では、URLフィルタリング機能を備えるプロキシーサーバー▼と市場シェアの高いUTMを使用した。これらのURLフィルタリング機能は、HTTP通信をドメイン単位▼だけではなく、ディレクトリー単位▼でも制御できる。このため実験でも、ドメイン単位(https://www.google.co.jp/)とディレクトリー単位(https://www.google.co.jp/intl/ja/drive/)のそれぞれで調べた。

この先は日経クロステック Active会員の登録が必要です

日経クロステック Activeは、IT/製造/建設各分野にかかわる企業向け製品・サービスについて、選択や導入を支援する情報サイトです。製品・サービス情報、導入事例などのコンテンツを多数掲載しています。初めてご覧になる際には、会員登録(無料)をお願いいたします。