サーバーのアクセスログやデータベースの操作ログなど各種ログを記録し、必要に応じて監査することで内部犯行の有無を調べる――。内部犯行の「事後対策」として、ログの記録や監査が重要であることは昔も今も変わらない。犯行の証拠を示したり、逆に潔白を証明したりするためにもログは必要不可欠である。

ただ最近は、事後対策の有効性が限界を迎えつつある。ギガバイトやテラバイト単位の巨大なデータを短時間で持ち出せる今の時代、データが盗まれたことを事後にログから見つけたとしても「後の祭り」となっている可能性が高いからだ。

事後対策が難しいならば、事前対策によって内部犯行を防ぐしかない。悪事を働こうという気をくじく「抑止力」を強化することで、内部犯行を極力起こさせないようにする。ログに関しても、事後対策としてだけではなく、事前対策として活用するのだ。

頻繁に監査して抑止力に

例えば数カ月に1回といった頻度で監査を実施するのでは、ログは内部犯行の痕跡を探す証拠としてしか役に立たない。

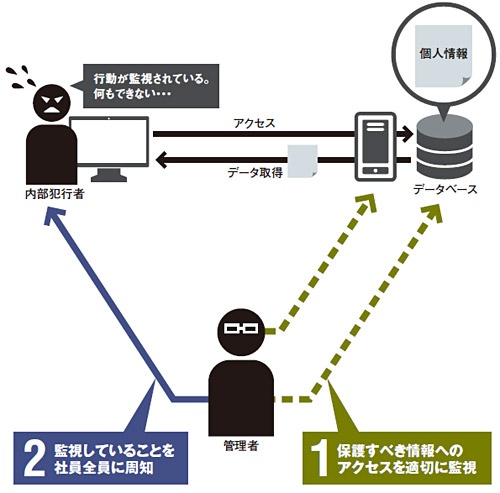

しかし、週次や日次といったもっと短い間隔で監査を実施すれば、抑止力を強化するための武器としてログを活用できる。「こういうログを取っていて、このくらいの頻度で確実に見ている」と周知することで、内部犯行を企てる者に「不審な行動をしたら確実に見つかる」とプレッシャーを与えられる(図1)。

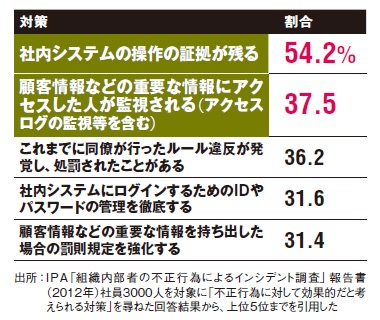

情報処理推進機構(IPA)が2012年に実施したアンケート調査でも、この監視と周知の重要性を裏付ける結果が出ている(表1)。「社員が内部犯行に有効と考える対策」として最も多かったのは「操作の証拠(ログ)を残すこと」で、「アクセスを監視すること」が続いた。

ログを活用した監視では、監査の間隔を短くするほど抑止効果が期待できる。半面、監査間隔が短くなるほど監査を実施する人間の負担は重くなる。このため、企業や対象システムごとに最適な間隔を探る必要がある。