TwoFiveの「DMARC / 25 Analyze」は、企業や団体になりすました不正メールへの対策を支援するサービス商品の1つで、送信ドメイン認証技術であるDMARCの認証結果レポートを集計して可視化するクラウドサービスである。DMARCによって得られる、大量のXML形式の認証結果情報(DMARCレポート)を、クラウド上で集計・解析し、Webベースのレポートとして可視化する。

WebブラウザでDMARC / 25 Analyzeにアクセスしてレポートを見れば、自社のドメインが不正に利用されていないかどうかを確認できる。なりすましの疑いがあるメール送信を検知できるので、自社のメールを受信する可能性のある顧客やパートナ企業に警告を通知するなどして被害を抑止できる。

DMARCではもともと、メール受信サーバーがDMARCの認証結果情報(DMARCレポート)を生成し、これを正規のメール送信者のメールアドレスに転送する仕掛けがある。メール送信者のDNSのDMARCレコードに書かれているメールアドレスをDMARC / 25 Analyzeのメールアドレスに書き換えることで、DMARC / 25 Analyzeを利用できる。

2018年3月末までに、なりすましメールを抑え込む施策として「テイクダウンサービス」を提供。同サービスでは、企業の依頼を受けて、なりすましメールを送信している組織やシステムへの送信停止の要望、メール送信者のブラックリストであるRBLへの登録の働きかけ、迷惑メールのフィルタリングベンダーへのフィードバック、などを実施する。

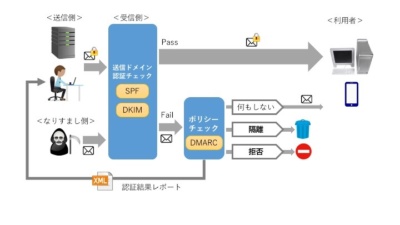

なお、DMARCは、送信ドメイン認証技術であるSPFとDKIMの認証結果を元に、アクセス制御やレポーティングを自動で行えるようにする仕組み。SPFとDKIMの認証に失敗したメールの受信を拒否するといったアクセス制御を機械的に処理できるようになるほか、認証結果をメール送信者に伝えて情報を共有できるようになる。

前提となるSPFとDKIMはいずれも、メールの送信者が正規の送信者かどうかを調べる送信ドメイン認証技術であり、SPFはIPアドレス、DKIMは電子署名で認証する。いずれも、それぞれが認証に使う送信ドメイン名からDNSをひいて、DNSのSPFレコードやDKIMレコードから認証のための情報を取得する。

SPFでは、SMTPセッションのMAIL FROMコマンドで指定された送信元ドメイン名からDNSをひき、メール送信サーバーのIPアドレスが正しいかどうかを判定。DKIMでは、メール本文に含まれるDKIMヘッダーで指定された送信元ドメイン名からDNSをひき、DKIMヘッダーに含まれる電子署名を検証して判定する。DMARCではまた、メール本文中のFROMヘッダーに書かれているドメイン名が、SPFが判定に用いるドメイン名やDKIMが判定に用いるドメイン名と一致するかどうかも判定する。

| 用途と機能 | 自社になりすました不正なメールの送信状況を把握できるクラウドサービス |

|---|---|

| 具体的な機能 | 送信ドメイン認証技術であるDMARCの認証結果レポート(メール受信サーバーから大量に送られてくるXML形式のレポート)を集計して可視化する |

| 提供形態 | SaaS型クラウドサービス |

| 初期導入方法 | DNSのDMARCレコードを編集し、DMARCレポートを受信するためのメールアドレスをDMARC / 25 Analyzeのメールアドレスに書き換える |

| なりすましメールを抑え込む施策 | 2018年3月末までに「テイクダウンサービス」を提供。同サービスでは、企業の依頼を受けて、なりすましメールを送信している組織やシステムへの送信停止の要望、悪質なメール送信者のブラックリストであるRBLへの登録の働きかけ、迷惑メールのフィルタリングベンダーへのフィードバック、などを実施する |

| 価格 | 非公開 |

| 発表日 | 2017年6月21日 |

| 提供開始日 | 2017年6月21日 |