10月27日までに明らかになった脆弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーが提供する情報などを参考に対処してください。

Struts 2.3.15.3リリース(2013/10/15)

WebアプリケーションフレームワークStrutsのバージョン2.3.15.3では、バージョン2.3.15.2で発生した動作不良を修正していますが、一部動作不良が残っているようです。また、動作不良とセキュリティ機構の迂回を許してしまう脆弱性(CVE-2013-4310)を解決するために、新たなセキュリティ設定として、"action:"プリフィクスの使用可否を指定するstruts.mapper.action.prefix.enabled、"action:"プリフィクスによるネームスペースをまたがったアクション呼び出し可否を指定するstruts.mapper.action.prefix.crossNamespacesが導入されました。

- Apache Struts:Version Notes 2.3.15.3

- Apache Struts:Broken Access Control Vulnerability in Apache Struts2

Apache Struts 2コンポーネントを実装した製品

■米シスコ製品(2013/10/23)

米シスコのBusiness Edition 3000、Identity Services Engine(ISE)、Media Experience Engine(MXE)3500シリーズ、Cisco Unified SIP Proxy(CUSP)は、Apache Struts 2コンポーネントを実装した製品です。これら製品群は、Apache Struts 2に存在する任意のコマンド実行を許してしまう脆弱性(CVE-2013-2251)の影響を受けます。

米シスコ製品に複数の脆弱性

■Identity Services Engine(2013/10/23)

Cisco Identity Services Engine(ISE)には、入力が適切に検証されないことに起因し、認証されたリモートの攻撃者によって任意のコマンド実行を許してしまう脆弱性(CVE-2013-5530)、アクセス処理に存在する論理エラーに起因し、認証機構の迂回を許してしまう脆弱性(CVE-2013-5531)が存在します。

■Cisco IOS XR(2013/10/23)

Cisco IOS XRソフトウエアのリリース3.3.0~4.2.0には、Cisco CRSルートプロセッサカードを搭載している場合に、サービス拒否攻撃を許してしまう脆弱性(CVE-2013-5549)が存在します。分割されたパケットを適切に処理できないことに起因し、不正なIPv4、IPv6パケットを受信した場合に、この脆弱性の影響を受けるとしています。

オラクル2013年10月の四半期セキュリティアップデート(2013/10/15)

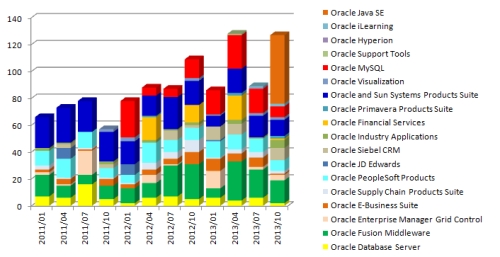

Critical Patch Update Advisory - Oct 2013には、Database Server系2件、Fusion Middleware系17件、Enterprise Manager Grid Control系4件、E-Business Suite系1件、Supply Chain Products Suite系2件、PeopleSoft Products系8件、Siebel CRM系9件、Industry Applications系6件、Financial Services系1件、Primavera Products Suite系2件、and Sun Systems Products Suite系12件、Visualization系2件、MySQL系8件、iLearning系2件、Java SE系51件、計127件のセキュリティアップデートが含まれています(図1)。認証操作が不要でリモートからの攻撃を許してしまう脆弱性の件数で、計90件となっています。

VMwareセキュリティアップデート:VMSA-2013-0012(2013/10/17)

VMwareセキュリティアップデートでは、ESXi、ESXのhostd-vmdbに存在する、管理トラフィックへの介入あるいは改ざんを通してサービス拒否攻撃を許してしまう脆弱性(CVE-2013-5970)、vSphere Webクライアントサーバーのセション管理に存在する、認証されたユーザーのセッションIDを利用することで、アクセス権限の昇格を許してしまうセッションフィクセーションの脆弱性(CVE-2013-5971)を解決しています。また、vCenterとUpdate Managerに同梱されているJava 1.6をバージョンJRE 1.6.0_51に更新します。JRE 1.6.0_51は、2013年6月にリリースされたJava SEのセキュリティアップデートです。

Tomcat 7.0.47リリース(2013/10/24)

Tomcat 7.0.47は、7月にリリースされたバージョン7.0.42のバグの修正や改善を目的としたリリースです。バグ修正のほかに、Tomcat Native 1.1.29へのアップデートがありました。リリース時点で、セキュリティアップデートの報告はありません。また、バージョン7.0.43~7.0.47はリリースされていませんが、多数のバグ修正と改善がされています。

バージョン7.0.47リリースに合わせて、Java EE 7プラットフォームでWebSocketアプリケーションを作るための標準APIを定義しているJSR 356についてのアナウンスがありました。これによれば、Apache Tomcat 8からJSR-356 Java API for WebSocket 1.0を実装すること、その利用にあたっては、Java 7環境が必要であること、Apache Tomcat独自のWebSocket APIの使用は推奨しないことを明らかにしています。

Tomcat Native 1.1.29リリース(2013/10/15)

TomcatからJava Native Interface(JNI)経由でApache Portable Runtime(APR)を利用するためのライブラリーであるTomcat Native 1.1.29がリリースされました。このリリースでは、Pollerからソケットを削除したときのリターンコードを変更しています。

9月にリリースされたバージョン1.1.28では、ssl_ocsp_requestにおけるメモリーの2重解放(double free)など、3件のバグを修正しています。

PHP 5.4.21、PHP 5.5.5リリース(2013/10/16)

PHP 5.4.21、PHP 5.5.5は、バグの修正を目的としたリリースで、セキュリティアップデートは含まれていません。PHP 5.4.21では、Core、CLI server、Datetime、DBA extension、フィルター、IMAP、Standard、ビルドシステムの8件のバグを修正しています。また、PHP 5.5.5では、Core、CLI Server、Datetime、DBA、フィルター、FTP、GD、IMAP、OPCache、ソケット、SPL、Standard、XMLReader、ビルドシステムの約20件のバグを修正しています。

Red Hat Enterprise Linux Server(v.6)(2013/10/22)

汎用的な暗号化ライブラリーlibgcrypt、安全な通信とデータ保存ツールgnupg2、Java開発環境java-1.7.0-openjdkのセキュリティアップデート(RHSA-2013:1457、RHSA-2013:1459、RHSA-2013:1451)がリリースされました。

libgcryptでは、サイドチャネル攻撃により、GnuPGに存在するRSA秘密鍵の部分的な漏洩を許してしまう脆弱性(CVE-2013-4242)、gnupg2では、サービス拒否攻撃を許してしまう脆弱性(CVE-2013-4402、CVE-2012-6085)と、暗号保護機構の迂回を許してしまう脆弱性(CVE-2013-4351)を解決しています。また、java-1.7.0-openjdkは、Java SEの10月セキュリティアップデートに合わせてリリースされたセキュリティアップデートです。2D、AWT、BEANS、CORBA、JAX-WS、JAXP、JGSS、JNDI、JavaFX、Javadoc、ライブラリー、スクリプティング、セキュリティ、Swing、Jhatのコンポーネントに影響を与える29件の脆弱性を解決しています。

日立製品の脆弱性

■Cosminexus製品(2013/10/22)

Cosminexus Developer's Kit for Javaを構成部品として使用しているCosminexus製品には、複数の脆弱性が存在します。脆弱性は、10月のJava定例セキュリティアップデートであるJava SE 7 Update 45で解決されたセキュリティ問題です。

制御システム系製品の脆弱性

■ウェリンテックのKingView:CVE番号割当(2013/10/22)

2013年9月に報告されたウェリンテック(wellintech.com)のKingViewのActiveXコントロール(KChartXY.ocx、SuperGrid.ocx)の続報です。入力データの検証が適切ではないことに起因し、Active XコントロールSuperGrid.ocxの任意のコード実行を許してしまう脆弱性(CVE-2013-6127)、KChartXY.ocxの任意のファイルへの上書きを許してしまう脆弱性(CVE-2013-6128)にCVE番号が割り当てられました。

- ICS-CERT:ICS-ALERT-13-256-01: WellinTech KingView ActiveX Vulnerabilities

- ICS-CERT:ICSA-13-295-01: WellinTech KingView ActiveX Vulnerabilities

Cyber Security Bulletin SB13-294(2013/10/21)

10月14日の週に報告された脆弱性の中から、Juniper NetworksのJunosの脆弱性を取り上げます(Vulnerability Summary for the Week of October 14, 2013)。

■Juniper Networks Junos(2013/10/09)

Junosには、任意のコード実行やサービス拒否攻撃などを許してしまう脆弱性などが存在します。Junos上で稼働するJ-Webには、クロスサイトリクエストフォージェリー対策機構の迂回を許してしまう脆弱性(CVE-2013-4689)が存在します。

Junos上で稼働するSRXシリーズサービスゲートウェイには、TCPプロキシー設定を有効としている場合に、サービス拒否攻撃を許してしまう脆弱性(CVE-2013-6015)が存在します。この問題は、不正なTCPパケットを受信した場合にフローデーモン(flowd)が異常終了することによります。また、フローデーモン(flowd)にはバッファオーバーフローに起因して、不正なtelnetプロトコルメッセージを受信した際に、任意のコード実行を許してしまう脆弱性(CVE-2013-6013)が存在します。

Next-Generation Multicast VPN(NGEN MVPN)環境において、PIM(Protocol Independent Multicast)設定を有効としている場合に、不正なPIM joinメッセージを受信すると、ルーティングプロトコルデーモン(rpd)が異常終了する可能性があります(CVE-2013-6013)。

- Juniper:2013-10 Security Bulletin: Junos: CSRF Protection bypass vulnerability in J-Web(CVE-2013-4689)

- Juniper:2013-10 Security Bulletin: Junos: SRX flowd crash when processing a certain valid sequence of TCP packets(CVE-2013-6015)

- Juniper:2013-10 Security Bulletin: Junos: SRX flowd core due to buffer overflow while processing telnet protocol(CVE-2013-6013)

- Juniper:2013-01 Security Bulletin: Junos: PIM(S,G)join flood can trigger RPD crash

Hitachi Incident Response Team

チーフコーディネーションデザイナ

『 HIRT(Hitachi Incident Response Team)とは 』

HIRTは、日立グループのCSIRT連絡窓口であり、脆弱性対策、インシデント対応に関して、日立グループ内外との調整を行う技術専門チームです。脆弱性対策とはセキュリティに関する脆弱性を除去するための活動、インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは、日立の製品やサービスのセキュリティ向上に関する活動に力を入れており、製品の脆弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。

![Word 最速時短術 [増補新版]](https://info.nikkeibp.co.jp/atclnxt/books/25/03/07/00396/B_9784296207329.jpg)