2月17日までに明らかになった脆弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーが提供する情報などを参考に対処してください。

マイクロソフト2013年2月の月例セキュリティアップデート(2013/02/13)

2月の月例セキュリティアップデートでは、12件のセキュリティ更新プログラムを公開し、約40件のセキュリティ問題を解決しています。脆弱性による影響は、任意のコード実行、サービス拒否、アクセス権限の昇格です。また、Windows 8およびWindows Server 2012上のInternet Explorer 10用のAdobe Flash Player更新プログラム(APSB13-05)対応がリリースされました。

- マイクロソフト:2013年2月のセキュリティ情報

- マイクロソフト:マイクロソフト セキュリティ アドバイザリー(2755801): Internet Explorer 10上のAdobe Flash Playerの脆弱性用の更新プログラム

NSD 3.2.15リリース(2013/02/04)

DNSコンテンツサーバー(権威DNSサーバー)の一つであるNSD(Name Server Daemon)のバージョン3.2.15がリリースされました。ILNP(Identifier-Locator Network Protocol)対応のリソースレコードNID(Node Identifier)、L32(32-bit Locator)、L64(64-bit Locator)、LP(Locator Pointer)のサポート、RRL(Response Rate Limiting)オプションのサポートなどとバグ修正を目的としたリリースです。セキュリティアップデートは含まれていません。

Tomcat Native 1.1.27リリース(2013/02/12)

TomcatからJava Native Interface(JNI)経由でApache Portable Runtime(APR)を利用するためのライブラリーであるTomcat Native 1.1.27がリリースされました。AprEndpoint$Poller.runに存在するバグなど、計2件を修正しています。また、バージョン1.1.25、1.1.26はリリースされていませんが、FIPSモードでMD5を使用したときのエラー処理など、3件のバグを修正しています。

OpenSSL 1.0.1eリリース(2013/02/11)

OpenSSL 1.0.1eでは、OpenSSL 1.0.1dで解決した脆弱性(CVE-2013-0169)の修正を改修しています。脆弱性(CVE-2013-0169)は、SSL、TLS、DTLS(Datagram Transport Layer Security)のCBC(Cipher Block Chaining)モード処理に存在する問題で、部分的な平文への復号による情報漏洩を許してしまうものです。

米アドビ システムズ製品に複数の脆弱性

■Adobe Flash Player 11.6.602.168リリース:APSB13-05(2013/02/12)

バッファオーバーフロー、メモリーの解放後使用(use-after-free)、整数オーバーフロー、メモリー破損に起因する任意のコード実行を許してしまう脆弱性16件、情報漏洩を許してしまう脆弱性1件、計17件の脆弱性を解決したAdobe Flash Player 11.6.602.168、Linux版11.2.202.270がリリースされました。

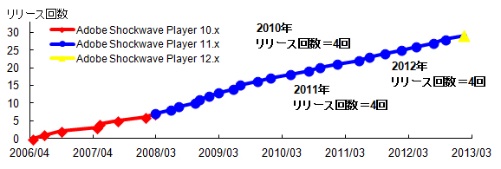

■Adobe Shockwave Player 12.0.0.112リリース:APSB13-06(2013/02/12)

Adobe Shockwave Player 12.0.0.112では、メモリー破損、スタックオーバーフローに起因する任意のコード実行を許してしまう脆弱性2件(CVE-2013-0635、CVE-2013-0636)を解決しています(図1)。

制御システム系製品の脆弱性

■WonderwareのTableau Server(2013/02/05)

Wonderware(wonderware.com)のTableau Serverには、許可、権限、アクセス制御の不備によりセキュリティ機構の迂回を許してしまう脆弱性(CVE-2013-0155)、入力データの検証不備により任意のコード実行を許してしまう脆弱性(CVE-2013-0333)が存在します。Wonderwareは英Invensysグループ(invensys.com)のプログラマブルロジックコントローラーのビジネス部門です。

■MOXAのEDR-G903シリーズ(2013/02/11)

産業用ファイアウォール並びにVPNルーターである、MOXA(moxa.com)のEDR-G903シリーズには、アカウントとパスワードがハードコーディングされている脆弱性(CVE-2012-4712)、SSH並びにSSL用に生成する鍵のエントロピーが十分ではないことに起因して、不正アクセスや情報漏洩を許してしまう脆弱性(CVE-2012-4694)が存在します。

■Schneider ElectricのAccutech Manager(2013/02/12)

機器の設定や診断などの管理を行うSchneider Electric(schneider-electric.com)のAccutech Managerには、ヒープオーバーフローに起因する脆弱性(CVE-2013-0658)が存在します。この問題は、ポート番号2536/TCP、2537/TCPで稼働するRFManagerService.exeに存在し、ポート番号2537/TCPで不正なHTTP要求を受信した場合に影響を受ける可能性があります。

■ウェリンテックのKingView(2013/02/13)

製造現場の監視並びに制御データの分析ソフトである、ウェリンテック(wellintech.com)のKingViewには、任意のコード実行を許してしまう脆弱性(CVE-2012-4711)が存在します。この問題は、不正なパケットをKingViewが受信した場合、この不正なパケットをKingView のKingMess.exeが適切に処理できずに、バッファオーバーフローが発生してしまうことによるものです。

■TridiumのNiagara AX(2013/02/14)

Tridium(tridium.com)のNiagara AXは、インターネット技術をベースとした分散型の自動化システムを構築するためのソフトウエアフレームワークです。このNiagara AXのWebインタフェースには、情報漏洩を許してしまうディレクトリートラバーサルの脆弱性(CVE-2012-4701)が存在します。

Cyber Security Bulletin SB13-042(2013/02/11)

2月4日の週に報告された脆弱性の中から、ヒューレット・パッカードのHP LeftHand P4000 Virtual SAN Appliance、RedHatのJavaアプリケーション向けプラットフォームの脆弱性を取り上げます(Vulnerability Summary for the Week of February 4, 2013)。

■HP LeftHand P4000 Virtual SAN Appliance(2013/02/06)

iSCSI SANによるストレージ環境を構築するHP LeftHand P4000 Virtual SAN Applianceには、任意のコード実行を許してしまう複数の脆弱性(CVE-2012-3282~CVE-2012-3285)が存在します。これらの問題は、ポート番号13838/TCP、13841/TCPでサービスを提供するコンポーネントに存在し、バッファコピーの際のデータ長検証不備などに起因します。

■Red Hat JBoss Enterprise Application Platform(2013/02/05)

Javaアプリケーション向けプラットフォームであるJBoss Enterprise Application Platform 5.2.0(JBoss EAP)、JBoss Enterprise Web Platform 5.2.0、JBoss Enterprise BRMS(Business Rules Management System)Platform 5.3.1には、JMX Consoleを使用したクロスサイトスクリプティングの脆弱性(CVE-2011-4575)、任意のコード実行を許してしまう脆弱性(CVE-2012-0874)、認証の迂回を許してしまう脆弱性(CVE-2012-3369、CVE-2012-3370)、JMX Invokerにおいてアクセス権限の迂回を許してしまう脆弱性(CVE-2012-5478)、ログ情報に平文でユーザー名とパスワードを記録してしまう脆弱性(CVE-2012-0034)などが存在します。

- JBoss Enterprise Application Platform 5.2.0 update RHSA-2013:0191-1、RHSA-2013:0192-1、RHSA-2013:0193-1、RHSA-2013:0194-1

- JBoss Enterprise Web Platform 5.2.0 update RHSA-2013:0195-1、RHSA-2013:0196-1、RHSA-2013:0197-1、RHSA-2013:0198-1

- JBoss Enterprise BRMS Platform 5.3.1 update RHSA-2013:0221-1

Hitachi Incident Response Team

チーフコーディネーションデザイナ

『 HIRT(Hitachi Incident Response Team)とは 』

HIRTは、日立グループのCSIRT連絡窓口であり、脆弱性対策、インシデント対応に関して、日立グループ内外との調整を行う技術専門チームです。脆弱性対策とはセキュリティに関する脆弱性を除去するための活動、インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは、日立の製品やサービスのセキュリティ向上に関する活動に力を入れており、製品の脆弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。