フィッシングとは何か、理解している人は全体の5割強。「87654321」というパスワードが強力なものだと考えるユーザーは約2割――。こんなアンケート結果がある。今回はこのような、セキュリティベンダーが実施した調査に関するブログを中心に紹介しよう。

冒頭のアンケート結果は、スロバキアのイーセットが実施したものの一部。同社は、10月が「全米サイバーセキュリティ意識向上月間」であることにちなんで、インターネットユーザーを対象にサイバーセキュリティに関するアンケート調査を実施。その結果をブログで報告した。

フィッシングについて聞いたことがあるという回答者は83%に上り、日常的にインターネットを使っている5人のうち4人以上がフィッシングのことを耳にしている。聞いたことがないという人は10%で、7%が分からないと答えた。

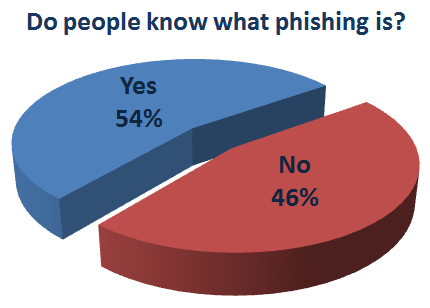

様々な種類のコンピュータセキュリティ脅威の説明の中から、フィッシングを指すものを選んでもらったところ、フィッシングについて聞いたことがある人では3分の2が正しくフィッシングの定義を選んだ。回答者全員では、フィッシングが何であるか理解している人は54%にとどまった。

フィッシングとは何か知っている人の割合(グラフ)

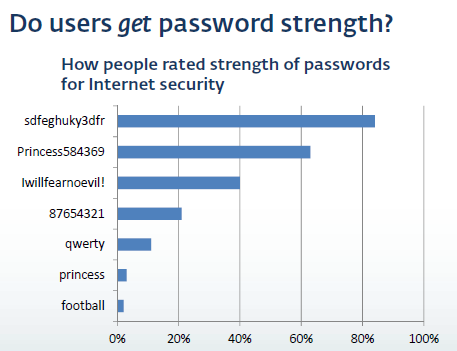

パスワードに関する設問では、複数のパスワードを提示して強度を尋ねると、80%以上の回答者が英文字と数字をランダムに組み合わせた「sdfeghuky3dfr」を強いと判断した。これは頼もしい結果であるが、一方で数字を順番に並べた「87654321」を強力だと考えている人が20%もあり、イーセットは「5人に1人は同じネットワークにアクセスしてもらいたくない人だ」と懸念を示している。

強力なパスワードだと評価した人の割合(グラフ)

以前の同社調査では、セキュリティの研修を受けたことがある人が32%しかいなかった。このことを考えれば、この結果は悪いものではない。パスワードについては、多くのWebサイトがユーザーに強力なパスワードを登録するためのヒントを提供しており、独学の手段はいくつかある。

とはいうものの、今回調査対象にしなかった分野についても同じように意識格差がある可能性を考えなければならないと、イーセットは指摘する。端末のパスワード保護、暗号化していないWi-Fiホットスポットの利用、USBメモリーのウイルススキャンといった分野に関して、コンピューターユーザーにセキュリティ研修は不要だとは言い難い。

Webブラウザー別コンピュータ脅威の分析

もう一つ、今度はロシアのカスペルスキーラボが実施した調査の結果を取り上げる。

現在、サイバー犯罪者は素早くAdobe ReaderやFlash、Javaの脆弱性を突いて、ユーザーのコンピュータへの侵入を試みる。こうした手法が多く使われている理由は、ユーザーが使用しているOSやブラウザーに関係なくコンピュータに感染できるためだ。カスペルスキーはこの仮定を確認するために調査を実施した。

調査では、カスペルスキーラボのクラウドサービス「KSN」を使い、調査協力に合意した世界各地のユーザーのコンピュータ1040万台から匿名のデータを収集した。Webブラウザーからアクセスを試みて、悪質なスクリプト、攻撃コード、感染ファイルといったWebベースの脅威が検出されると、KSNがブラウザー名とMD5値などの情報を受け取って分析する。

最もインストールされているWebブラウザーは米グーグルの「Chrome」、次いで米マイクロソフトの「Internet Explorer(IE)」だった。以下、米モジラの「Firefox」、ノルウェーのオペラソフトウエアの「Opera」、米アップルの「Safari」と続いた。

約10%のユーザーは同一コンピュータ上に複数のWebブラウザーをインストールしていた。また、各ブラウザーにおける最新バージョンのインストール率は50~60%だった。

ブラウザー ユーザー数 Chrome 347万2506 IE 332万4190 Firefox 309万6316 Opera 157万5880 Safari 7648 ユーザー総数 1040万6291

OSとWebブラウザーの使用状況を見ると、調査対象となったほとんどのコンピュータは「Windows 7」64ビット版Homeエディションを使用しており、同OS上で最も使われているWebブラウザーはIEだった。「Windows 7」「Windows Vista」「Windows XP」のHomeエディションでもIEの使用率が高い。

OS別Webブラウザーのインストール状況

Firefoxは「Windows XP」のProエディションで使用率が最も高く、ChromeはWindows 7のProエディションおよび64ビット版Proエディションで最も使われている。Webブラウザーごとに最も検出された脅威のワースト20を表にまとめると、以下のようになった。

Webブラウザー別の脅威ワースト20

それぞれのワースト20リストには、ウイルス対策ツールが特定の脅威ではなく悪質なオブジェクトのグループとして判断するものがいくつか見受けられた。具体的には「WMUF」(閉鎖された悪質なサイト)、「HEUR:Trojan.Script.Generic」(悪質なスクリプト)、「HEUR:Trojan.Script.Iframer」(感染サイトにIFRAMEを返すスクリプト)、「UFO」(アクセスが遮断された不正なサイトおよびファイル)、「HEUR:Trojan.Win32.Generic」(悪質な振る舞いを見せたファイル)などがあった。

Webブラウザー別の傾向を見ると、FirefoxユーザーはAdobeソフトウエアの脆弱性を突く攻撃(Exploit.JS.Pdfka、Trojan-Downloader.JS.Expack、Exploit.SWF.CVE-2011-0611)に最も直面しやすい。Chromeユーザーはウイルスよりも望まないアドウエア(AdWare.Win32.iBryte、AdWare.Win32.ScreenSaver、HEUR:AdWare.Win32.SweetIM)に最も遭遇する。IEユーザーはアドウエアプラグイン(WebToolbar.Win32.MyWebSearch)と悪質なアドウエア(Trojan.JS.Popupper)に遭う傾向が最も高い。Operaユーザーは他のブラウザーのユーザーより、サイバー攻撃者が乗っ取ったサイトに埋め込む悪質なプログラム(Trojan-Downloader.SWF.Voleydaytor.h)に遭遇しやすい。なおSafariブラウザーは特有の傾向は見られなかった。

脅威を遮断した件数が最も多いブラウザーの順位は以下のようになった。IEは2番目によく使われているブラウザーでありながら、攻撃遮断数では4位だった。

ブラウザー 攻撃遮断数 Chrome 7377万843 Firefox 6594万1246 Opera 5293万1615 IE 3389万2596 Safari 11万4526 合計 2億2665万826

各ブラウザーの平均的ユーザーが9月に遭遇した脅威数を算出したところ、ChromeとFirefoxはほぼ同じで、全体平均の数値に近い。IEは脅威遭遇数が最も少なく、一方Operaは最も多かった。

ブラウザー別ユーザー1人当たりの平均脅威遭遇回数

この調査結果から、サイバー犯罪者が特定のブラウザーを狙っていることを示す証拠は見当たらないが、ブラウザーごとにユーザーが直面する脅威にはそれぞれ特徴があることが分かった。

Skypeメッセージを装う「NGRBot」マルウエア

次はボットに関する話題だ。米マカフィーは、ボット型マルウエア「NGRBot」(別名「Dorgbot」)の新種についてブログで注意を促した。VoIPサービスのSkypeに関連したもので、マカフィー以外にもいくつかのベンダーが、この話題をブログで取り上げている。

マカフィーは最近、Skype経由のメッセージに見せかけたリンクが付いたスパムメールを受信したという顧客から、NGRBotのサンプルを受け取った。スパムメールはリンクをクリックして画像を見るよう受信者を促し、受信者がリンクをクリックすると「skype_09-10-12_image.exe」ファイルがマシンに投下され、自身を起動して連絡先すべてにスパムメールを送信する。

NGRBotが使用するSkypeアイコン

今回入手したNGRBotのサンプルは新たなモジュールを備え、「Gmail」「AOL」「FastMail」「MoneyBookers」「Megaupload」「SpeedyShare」「YouTube」「iknowthatgirl」「YouPorn」「Brazzers」「Webnames」「Dotster」「Enom」「1and1」「Moniker」「Namecheap」「Godaddy」「Alertpay」「Netflix」「Thepiratebay」「Torrentleech」「Vip-file」「Sms4file」「Letitbit」「Whatcd」「eBay」「Twitter」「Facebook」「Yahoo」「PayPal」などさまざまなサービスのクレジットカード情報やログイン情報を盗み出そうとする。

このマルウエアは、「seen this??(もうこれ見た??)」など画像の閲覧を促すメッセージを様々な言語でチャット画面に投稿する。マカフィーは、とりわけ「pic(写真)」「image(画像)」といった単語が含まれるメッセージのリンクを安易にクリックしないよう呼びかけている。

さらにマカフィーは、ランサムウエアをダウンロードして実行する亜種も確認した。ランサムウエアは被害者のマシンを凍結して操作できないようにし、元に戻すために200ドルほど払うよう要求する。このランサムウエアファミリーは被害マシンの場所に応じて凍結告知スクリーンを表示し、同スクリーンにはマカフィーのロゴも使われている。

違法画像を所有していたとしてマシンの凍結を告知する偽画面

米大統領選の話題を利用するマルウエア

最後に、やはりいくつかのセキュリティベンダーが取り上げた話題をもう一つ。米大統領選に関するニュース速報に見せかけた攻撃手口である。各社が警戒を呼びかけている。

ソフォスは、協定世界時10月10日午後1時頃から、大統領選に関心を持つユーザーを狙った不審な電子メールを受信し始めたという。2008年の大統領選期間に悪意のあるオンライン活動が急増したことを考えると、これは驚くべきことではない。前回選挙ではバラク・オバマ氏が大統領に選出されたあとでさえ数カ月もオンライン脅威が続いた。

今回ソフォスが受信した電子メールの件名は「CNN Breaking News - Mitt Romney Almost President」(CNNニュース速報 - ロムニー候補が圧倒的優勢)となっている。電子メールの内容はCNNのニュースアラートに見せかけており、「More than 60 percent of votes will be in favor of Mitt Romney」(60%以上がロムニー氏支持)などの見出しが含まれる。

受信者が大統領選に興味がないとしても、電子メール内の他の思わせぶりな記事もすべて同じコンテンツにリンクが張られている。それは実際にはCNN.comサイトのコンテンツではない。

すべてのリンクは「Blackhole」攻撃ツールの標準的な方式に従っており、ユーザーはリンク先のWebページに移動すると、Blackholeが組み込まれたサイトの悪質なJavaScriptに脆弱性を突かれることになる。

Blackholeを利用した攻撃コード

現行のBlackholeの攻撃に対して脆弱ではないシステム(Windows 7、Chrome 22、Java 7 Update 7)では、本物のAdobe Flash PlayerダウンロードページにそっくりのWebページが表示される。しかしこれは正規のページとは異なり、米国メリーランド州の仮想プライベートサーバーでホスティングされたもので、クリックしなくても「update_flash_player.exe」ファイルのダウンロードを開始する。

偽のAdobe Flash Playerダウンロードページ

この振る舞いがBlackholeバージョン2の新機能かどうかは不明だが、少なくともソフォスは旧バージョンでは確認したことがないという。

偽のアップデートが行われている間、マルウエアは複数のサイトにつながり、他の悪質な実行コードをダウンロードしようとする。実際、ソフォスのコンピュータでは「e1Vemf.exe」がダウンロードされた。

もし大統領選の最新の話題が気になるなら、ニュースサイトに直接アクセスして情報を得ることをソフォスは勧めている。電子メールや「Twitter」「Facebook」を介してそれらしいニュースが届いた場合、新たな詐欺だと考えた方がいい。