7月15日までに明らかになった脆弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーが提供する情報などを参考に対処してください。

NSD 3.2.12リリース(2012/07/19)

7月9日、DNSコンテンツサーバー(権威DNSサーバー)の一つであるNSD(Name Server Daemon)のバージョン3.2.11がリリースされました。新しいDNSKEYアルゴリズムへの対応、TLSA(The DNS-Based Authentication of Named Entities Transport Layer Security Protocol)リソースレコードのサポートなどの機能拡張とバグ修正を目的としたリリースです。セキュリティアップデートは含まれていません。

7月19日、悪質なDNSパケットを受信した場合に、サービス拒否攻撃を許してしまう脆弱性(CVE-2012-2978)を解決したNSD 3.2.12がリリースされました。脆弱性(CVE-2012-2978)の影響を受けるバージョンは、NSD 3.2.11ならびにそれ以前のバージョンとNSD 4.xです。

米シスコTelePresence製品に複数の脆弱性(2011/07/11)

Cisco TelePresenceは、音声、ビデオ、および対話要素を組み合わせて、対面形式の会議を実現するための製品群です。このCisco TelePresence製品群において、エンドポイントデバイスで3件(CVE-2012-3074、CVE-2012-3075、CVE-2012-2486)、ビデオ会議の録画機能を提供するRecording Serverで3件(CVE-2012-3073、CVE-2012-3076、CVE-2012-2486)、会議のスケジューリングと管理を簡素化するManagerで2件(CVE-2012-3073、CVE-2012-2486)、複数ロケーション間でのコラボレーションを支援するMultipoint Switchで2件(CVE-2012-3073、CVE-2012-2486)、計5件の脆弱性が報告されています。脆弱性による影響は、リモートからのコマンド実行、コード実行、サービス拒否です。CVE-2012-2486は、Cisco Discovery Protocolに起因する脆弱性で、Cisco TelePresence製品群でリモートからのコード実行を許してしまう可能性があります。

- シスコ:cisco-sa-20120711-cts: Multiple Vulnerabilities in Cisco TelePresence Immersive Endpoint Devices

- シスコ:cisco-sa-20120711-ctsman: Multiple Vulnerabilities in Cisco TelePresence Manager

- シスコ:cisco-sa-20120711-ctms: Multiple Vulnerabilities in Cisco TelePresence Multipoint Switch

- シスコ:cisco-sa-20120711-ctrs: Multiple Vulnerabilities in Cisco TelePresence Recording Server

マイクロソフト2012年7月の月例セキュリティアップデート(2012/07/11)

6月の月例セキュリティアップデートでは、9件のセキュリティ更新プログラムを公開し、16件のセキュリティ問題を解決しています。脆弱性による影響は、リモートからの任意のコード実行6件、アクセス権限の昇格6件、情報漏洩4件です。

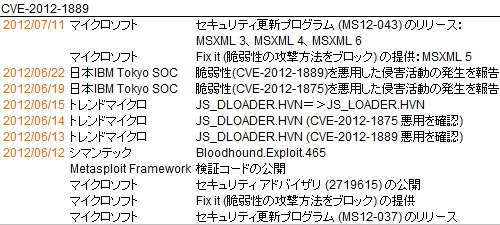

このうち、セキュリティ更新プログラム(MS12-043)では、マイクロソフトXMLコアサービス(MSXML)3.0、4.0、6.0の任意のコード実行を許してしまう脆弱性(CVE-2012-1889)に対処しました。MSXML 5.0については、Microsoft Fix It ソリューションとして回避策が提供されています(図1)。セキュリティ更新プログラム(MS12-046)は、マイクロソフト製品がDLL(ダイナミックリンクライブラリー)ファイルを読み込む際に、攻撃者が細工した外部DLLの読み込みを許してしまう問題が発生し得る(DLLプリロード攻撃の)脆弱性に対処しました。

マイクロソフト証明機関の中間CA証明書の失効(2012/07/11)

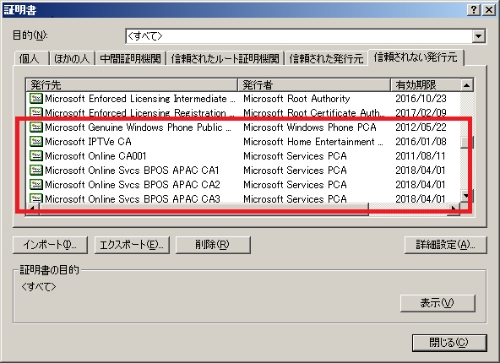

電子証明書の悪用による被害を防ぐために、マイクロソフトでは、推奨する手続きを実施していない28件の中間CA証明書を失効させ、「信頼されない発行元」に該当する証明書を登録しました(写真1)。

Adobe Flash Player 11.3.300.265リリース(2012/07/11)

Windows版ならびにMachintosh版向けにバグの修正を目的としたAdobe Flash Player 11.3.300.265、AIR Desktop 3.3.300.3670がリリースされました。セキュリティアップデートは含まれていません。

日立製品に複数の脆弱性(2012/07/13)

サーバー、ネットワークの安定稼働を支援するHitachi IT Operations Analyzerには、2011年12月末に報告された、ハッシュテーブルの衝突を悪用したサービス拒否攻撃を許してしまう脆弱性(CVE-2011-4858)が存在します。また、JP1/NETM/DMのパッケージセットアップマネージャには、ローカルでアクセス権限の昇格を許してしまう脆弱性が存在します。

制御システム系製品の脆弱性

■TridiumのNiagara AX(2012/07/13)

Tridium(tridium.com)のNiagara AXは、インターネット技術をベースとした分散型の自動化システムを構築するためのソフトウエアフレームワークです。このNiagara AXには、情報漏洩を許してしまうディレクトリートラバーサルの脆弱性(CVE-2012-4027)とアクセス権限の昇格を許してしまう資格情報の格納に関する脆弱性が存在します。

Cyber Security Bulletin SB12-191(2012/07/09)

7月2日の週に報告された脆弱性の中から、HP製品の脆弱性を取り上げます(Vulnerability Summary for the Week of July 2, 2012)。

■HPシステムマネジメントホームページ(2012/06/26)

エージェントや管理ツールからのデータを集約して、ハードウエア構成、パフォーマンス測定値、ソフトウエアバージョン管理情報などを提供するシステムマネジメントホームページには、サービス拒否攻撃(CVE-2012-2013)、アクセス権限の昇格(CVE-2012-2015)、情報漏洩(CVE-2012-2016)を許してしまう脆弱性など、計28件のセキュリティ問題が存在します。

■HP Photosmartプリンター(2012/06/27)

インクジェットプリンターPhotosmartシリーズには、リモートからサービス拒否攻撃を許してしまう脆弱性(CVE-2012-2017)が存在します。

Hitachi Incident Response Team

チーフコーディネーションデザイナ

『 HIRT(Hitachi Incident Response Team)とは 』

HIRTは、日立グループのCSIRT連絡窓口であり、脆弱性対策、インシデント対応に関して、日立グループ内外との調整を行う技術専門チームです。脆弱性対策とはセキュリティに関する脆弱性を除去するための活動、インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは、日立の製品やサービスのセキュリティ向上に関する活動に力を入れており、製品の脆弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。