ベライゾン フォレンジック調査対応部では、データ漏洩事故が起こったシステムを調査し、いつ、誰が、どこからどんな情報をどうやって盗んだかを明らかし、ユーザーに報告します。今回は「~しているはずだった」というケースについて紹介します。「情報は暗号化されているはずだった」「情報はデータベース以外には存在しないはずだった」「サーバーは占有型のはずだった」「ネットワークは分離されているはずだった」など様々なケースがあります。

ベライゾンが統計情報として作成していますデータ漏洩/侵害調査報告書に興味深い統計があります。それは、クラッキングを受けた被害企業の44%は、デフォルトまたは推測可能な認証情報を悪用され、システムに侵入されているという事実です。

また、PCI DSSの要件2「システムパスワードおよびその他のセキュリティパラメーターにベンダー提供のデフォルト値を使用しない」に準拠している企業は、被害企業のうち42%だけでした。つまり、58%の企業ではベンダー提供のデフォルト値を使用し続けていたということになります。この中には、デフォルトパスワードを削除もしくは無効化(Disable)した“はず”だった企業も含まれています。

これはあくまで被害にあった企業に対する割合です。世の中の58%の企業がデフォルトパスワードを使用しているということではありません。ただ、企業ネットワークに侵入する際には、かなりの確率でデフォルトパスワードを悪用できると推測できます。

また、守るべきプロセスを守っていれば被害に遭わなかったと思われるケースも数多くあります。よく耳にする例を挙げると、社外に持ち出せないはずのデータが個人のパソコン(PC)もしく記憶媒体に入っていて、それを盗まれたり、置き忘れたりするケースがあります。ほかにも退職後も有効になっていた退職者のアカウントを悪用されたケース、勝手に設置された無線LANから侵入されるケースなど、いろいろあります。

過去に廃止したはずの専用回線が、実はつながったままで、攻撃者がその回線を使ってサーバーネットワークに侵入するといった可能性もあります。実際、似たような状況でのデータ漏洩事件が起こっています。

こうした被害は、プロセスをきちんと守っていれば未然に防げた可能性が高いことは、容易に想像できるでしょう。そのためにも、「~しているはず」ではなく、定期的に情報資産とそこにアクセスするためのリソースを監査することが重要です。この際に念頭に置きたいのは、視野を広げることです。自身が保持している情報資産以外の部分です。例えば、ビルを管理しているネットワークと自社のサーバーネットワークの接続です。一般的にはそのようなネットワーク構成があるとは考えられませんが、ビルのネットワークと自社のサーバーネットワークが物理的に完全に分離していると言い切れるでしょうか。

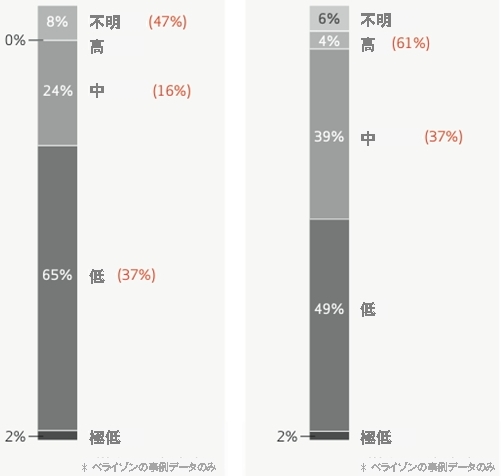

被害の多くは、基本的な対策を怠っていたために起こっています。攻撃を受けた後の対策として、技術的に高度で高コストの対策が必要とされたケースは4%と非常にまれです。反対に、簡単で低コストの対策のみが必要だったケースは51%もあります。

最近は標的型攻撃が増えていると言われています。確かに、被害企業が狙われた状況をみると、大手企業の場合は半数が標的型攻撃です。ただ、より広範囲の企業について見てみると、その企業を狙った攻撃であるケースは16%、79%がオポチュニスティック型(たまたま狙われた)です。この統計から考えると、いつ攻撃者に脆弱性を見つけられ、攻撃を受けるか分からないといっていいでしょう。

被害を受けた企業のセキュリティ対応状況を見ると、甘いパスワードを使い続けいているなど、セキュリティのベストプラクティスを実施していないケースが目立ちます。大切なのは、基本に立ち返り、自分たちが守るべきものを明確にし、それに対する接続を監視・制御すること。情報資産が定めたルールに則って守られているかどうかを常に確認し、そのうえで各企業が想定している対策を実施することをお勧めします。

ベライゾンジャパン

シニアコンサルタント

フォレンジック調査対応部