3月25日までに明らかになった脆弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーが提供する情報などを参考に対処してください。

MySQL Community Server 5.5.22、5.1.62、5.0.96リリース(2012/03/21)

MySQL Community Server 5.5.22、5.1.62、5.0.96のいずれも、組み込み向けのSSLライブラリーで、ヒープオーバーフローの脆弱性を解決しているyaSSLバージョン2.2.0(2010年7月6日リリース)にアップデートしています。

MySQL Community Server 5.5.22での変更点は、yaSSLバージョン2.2.0へのアップデート、InnoDB Storage Engineの機能面での改善、InnoDB Storage Engineならびにレプリケーション処理に存在するバグ修正です。MySQL Community Server 5.1.62の変更点は、yaSSLバージョン2.2.0へのアップデート、2件のセキュリティ問題の解決と、InnoDB Storage Engine処理に存在するバグの修正です。

MySQL Community Server 5.0.96ではyaSSLバージョン2.2.0へのアップデートのみです。なお、MySQLデータベースサーバーの5.0系は、EOL(End-Of-Life)に入っていますので、5.1系以降にアップデートしていく必要があります。

- MySQL:Changes in MySQL 5.5.22 (21 March 2012)

- MySQL:Changes in MySQL 5.1.62(22 March 2012)

- MySQL:D.1.1. Changes in MySQL 5.0.96 (21 March 2012)

制御システム系製品の脆弱性

3月19日、ICS-CERTからマイクロソフトのリモートデスクトップの脆弱性(MS12-020)と検証コードの公開についての注意喚起が発行されました。

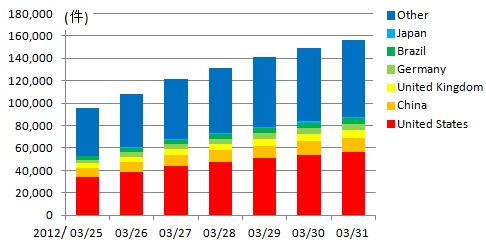

ICS-CERTがICS-ALERT-12-046-01でも取り上げた「インターネットからアクセス可能なシステムの検索を目的とした検索エンジンであるSHODAN」に登録されているリモートデスクトップは約16万件(3月31日時点)で、日々登録件数が増加しています(図1)。ただし、この件数は、インターネットからアクセス可能なポート番号3389/tcpが稼働するシステム件数で、MS12-020に対して脆弱性なシステムを意味しているわけではありません。また、登録件数の増加は約1万件(/日)ですので、逆算すると3月16日頃(検証コードがリリースされた時期)から検索エンジンへの登録が始まったと推測できます。

■EcavaのIntegraXor(2012/03/23)

マレーシアを活動拠点としたEcavaが開発している、WebベースのSCADAシステム用HMI(Human Machine Interface)パッケージであるIntegraXorには、ディレクトリートラバーサルの脆弱性(CVE-2012-0246)が存在します。

Cyber Security Bulletin SB12-079(2012/03/19)

3月12日の週に報告された脆弱性の中から、米EMC製品Documentum eRoom、HP Data Protector Express、OpenSSLの脆弱性を取り上げます(Vulnerability Summary for the Week of March 12, 2012)。

■米EMC Documentum eRoom(2012/03/14)

ネットワーク上での共同作業を支援するWebベースのソフトウエアである、EMC Documentum eRoomには、セッション用のクッキー処理が適切ではないために、セッションの乗っ取りやリプレイ攻撃を許してしまう脆弱性(CVE-2012-0398)、DOM(Document Object Model)ベースのクロスサイトスクリプティングの脆弱性(CVE-2012-0404)が存在します。

■HP Data Protector Express(2012/03/12)

データ、アプリケーションなどのバックアップを実現するHP Data Protector Express (DPX) 5.0、6.0には、サービス不能攻撃やリモートから任意のコード実行を許してしまう脆弱性(CVE-2012-0121~CVE-2012-0124)が4件存在します。

■OpenSSL(2012/03/15)

OpenSSL 1.0.0g、OpenSSL 0.9.8tならびに、それ以前のバージョンには、NULLポインターに起因するサービス不能攻撃を許してしまう脆弱性(CVE-2012-1165)が存在します。この問題は、2012年3月中旬にmime_param_cmp関数の修正として報告されました。その後、不正なMIMEヘッダーを持つS/MIMEメッセージを処理する際にNULLポインターに起因する問題として、CVE-2006-7250とは別の脆弱性(CVE-2012-1165)として取り扱うことになったものです。

製品サポート終了に関する情報

■ISC DHCP 3.1-ESV:2012/03/01

■Firefox 3.6、Thunderbird 3.1:2012/04/23

Hitachi Incident Response Team

チーフコーディネーションデザイナ

| 『HIRT(Hitachi Incident Response Team)』とは |

HIRTは,日立グループのCSIRT連絡窓口であり,脆弱性対策,インシデント対応に関して,日立グループ内外との調整を行う専門チームです。脆弱性対策とはセキュリティに関する脆弱性を除去するための活動,インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは,日立の製品やサービスのセキュリティ向上に関する活動に力を入れており,製品の脆弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。