12月18日までに明らかになった脆弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーが提供する情報などを参考に対処してください。

米アドビ システムズ製品に複数の脆弱性

■Adobe Reader 9.4.7リリース:APSB11-30(2011/12/16)

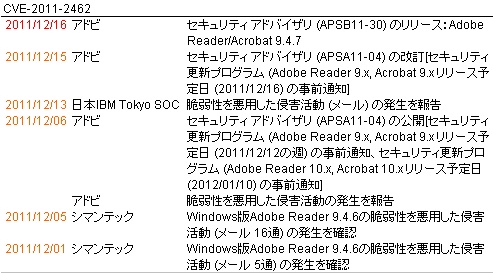

Windows版Adobe ReaderならびにAcrobatのバージョン9.4.7がリリースされました。このリリースでは、メモリー破損に起因する任意のコード実行を許してしまう脆弱性2件(CVE-2011-2462、CVE-2011-4369)を解決しています。このうちCVE-2011-2462は、12月6日に米アドビ システムズから報告された脆弱性で(図1)、U3D(Universal 3D)処理に関連したものです。

■ColdFusionに複数の脆弱性:APSB11-29(2011/12/13)

Windows、Macintosh、UNIX版のColdFusion 8.0、8.0.1、9.0、9.0.1には、クロスサイトスクリプティングによる攻撃を許してしまう脆弱性(CVE-2011-2463、CVE-2011-4368)が存在します。

[参考情報]

- 米アドビ システムズ:APSB11-30: Windows 版 Adobe Reader 9.xおよびAcrobat 9.xに関するセキュリティアップデート公開

- 米アドビ システムズ:APSB11-29: ColdFusion用ホットフィックス公開

Java SE 7 Update 2、Java SE 6 Update 30リリース(2011/12/16)

Java SE 7 Update 2、Java SE 6 Update 30がリリースされました。Java SE 7 Update 2では、JVM(Java HotSpot Virtual Machine)バージョン22へのアップデート、Oracle Solaris 11ならびにFirefox 5以降のサポートなどを特徴としています。Java SE 6 Update 30では、性能と安定性の改善、Red Hat Enterprise 6のサポートを特徴としています。これらのバージョンは、バグ対策を目的としたもので、セキュリティアップデートは含まれていません。

なお、12月上旬に、Java SE 6 Update 29よりも前のバージョンで確認されている、既知の脆弱性を悪用する侵害活動が報告されています。最新版へのバージョンアップとともに、Java 1.4.2.x系、1.5.0.x系の古いバージョンがインストールされている場合には、古いバージョンの削除を検討してください。

[参考情報]

- オラクル:Java SE 7 Update 2リリースノート

- オラクル:Java SE 6 Update 30リリースノート

- JPCERT/CC:Java SEを対象とした既知の脆弱性を狙う攻撃に関する注意喚起

Struts 2.3.1リリース(2011/12/12)

WebアプリケーションフレームワークStrutsのバージョン2.3.1がリリースされました。60件のバグ対策、32件の改善、RESTプラグイン、Move portlet2プラグイン、Bring Portlet 2.0(JSR286)プラグインなどに新たな機能をサポートしています。セキュリティアップデートは含まれていません。

なお、12月中旬に、Struts 2.0.0.0~2.2.3.0に存在する既知の脆弱性にかかわる検証レポートが報告されています。最新版あるいは、Struts 2.2.3.1以上へのバージョンアップを検討してください。

[参考情報]

MySQL Community Server 5.5.19リリース(2011/12/08)

MySQL Community Server 5.5.19では、Windows XP上でのメタデータ用ロック機能の性能改善、Windowsネイティブ認証を使用したレプリケーション処理のサポートのほかに、InnoDB Storage Engineならびにレプリケーション処理でのバグ対策などを目的としています。セキュリティアップデートは含まれていません。

[参考情報]

制御システム系製品の脆弱性

■Schneider ElectricのQuantum(2011/12/12)

Schneider Electric(schneider-electric.com)のQuantum Ethernetモジュールには、ハードコーディングされたアカウントとパスワード情報が複数存在します。これを悪用された場合、Telnet、Windriver Debug、FTPサービスを利用して、サービス不能攻撃や任意のコード実行などを許してしまう可能性があります。Quantum Ethernetモジュールは、SCADAシステムと通信するためのモジュールとして使われています。

■SafenetのSentinel HASP、7-TechnologiesのIGSS(2011/12/12)

SafeNet(safenet-inc.com)のSentinel HASP(正式名:Aladdin HASP SRM)SDKならびに、ランタイムインストーラーには、入力処理に起因する、設定ファイルの変更を許してしまう脆弱性(CVE-2011-3339)が存在します。Sentinel HASPは、ハードウエアキーとソフトウエアアクティべーションによるプロテクション機能を提供するソフトウエア向けのディジタル著作権管理ソリューションです。オブジェクト指向とマウス操作が可能なSCADAシステムとして開発された7-Technologies(7t.dk)のIGSS(Interactive Graphical SCADA System)は、Sentinel HASP SDKを使用しているために、この脆弱性の影響を受けることになります。

[参考情報]

- ICS-CERT:ICS-ALERT - 11-346-01: Schneider Electric Quantum Ethernet Module Multiple Vulnerabilities

- ICS-CERT:ICSA-11-314-01: Safenet Sentinel and 7-T IGSS Input Sanitization Vulnerability

日立製品に情報漏洩の脆弱性(2011/12/15)

統合システム運用管理のデプロイメント管理を支援するJP1/ServerConductor/Deployment Managerには、ディレクトリートラバーサルに起因し、情報漏洩を許してしまう脆弱性が存在します。

[参考情報]

Cyber Security Bulletin SB11-346(2011/12/12)

12月5日の週に報告された脆弱性の中から、Google Chromeの脆弱性を取り上げます(Vulnerability Summary for the Week of December 5, 2011)。

■Google Chrome 16.0.912.63リリース(2011/12/13)

Google Chrome 16.0.912.63では、バッファオーバーフロー、メモリーの解放後使用(use-after-free)、領域外のメモリー参照(out-of-bounds read)、メモリー破損に関する問題など、計15件のセキュリティ問題を解決しています。

[参考情報]

Hitachi Incident Response Team

チーフコーディネーションデザイナ

| 『HIRT(Hitachi Incident Response Team)』とは |

HIRTは,日立グループのCSIRT連絡窓口であり,脆弱性対策,インシデント対応に関して,日立グループ内外との調整を行う専門チームです。脆弱性対策とはセキュリティに関する脆弱性を除去するための活動,インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは,日立の製品やサービスのセキュリティ向上に関する活動に力を入れており,製品の脆弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。