11月13日までに明らかになった脆弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーが提供する情報などを参考に対処してください。

米アップル製品に複数の脆弱性

■Java for Mac OS X(2011/11/08)

Java for Mac OS X 10.7、Java for Mac OS X 10.6のセキュリティアップデートがリリースされました。このアップデートでは、Java 1.6をバージョン1.6.0_29に更新し、計17件の脆弱性を解決しています。

■iOS 5.0.1リリース(2011/11/10)

iPhone 3GS、iPhone 4とiPhone 4S版iOS 3.0~5.0、iPod touch版iOS 3.1~5.0、iPad版iOS 3.2~5.0、iPad2版iOS 4.3~5.0のソフトウエアアップデートとして、iPhone、iPad、iPod touch版iOS 5.0.1がリリースされました。このアップデートでは、CFNetwork、CoreGraphics、Data Security、Kernel、libinfo、Passcode Lockに存在する脆弱性6件を解決しています。

[参考情報]

- 米アップル:Java for Mac OS X 10.7 Update 1およびJava for Mac OS X 10.6 Update 6のセキュリティコンテンツについて

- 米アップル:iOS 5.0.1のセキュリティコンテンツについて

米アドビ システムズ製品に複数の脆弱性

■Flash Player 11.1.102.55リリース:APSB11-28(2011/11/10)

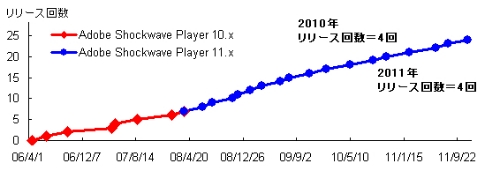

バッファオーバーフロー、メモリー破損に起因する任意のコード実行を許してしまう脆弱性など、計12件を解決したAdobe Flash Player 11.1.102.55、Android版Adobe Flash Player 11.1.102.59、Adobe AIR 3.1.0.4880がリリースされました。前回のアップデートは2011年10月中旬で、2011年のアップデート回数は14回(機能エンハンス、バグ対策のみのアップデートを含む)です(図1)。

■Shockwave Player 11.6.3.633リリース:APSB11-27(2011/11/08)

Shockwave Player 11.6.3.633では、メモリー破損に起因する任意のコード実行を許してしまう脆弱性4件を解決しています。前回のアップデートは2011年8月中旬で、2011年のアップデート回数は4回です(図2)。

[参考情報]

- 米アドビ システムズ:APSB11-28: Adobe Flash Playerに関するセキュリティアップデート公開

- 米アドビ システムズ:APSB11-27: Adobe Shockwave Player用セキュリティアップデート公開

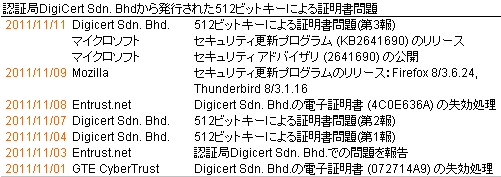

認証局DigiCert Sdn. Bhdから発行された512ビットキーによる証明書問題(2011/11/11)

認証局EntrustおよびGTE CyberTrustに信頼された、マレーシアの認証局DigiCert Sdn. Bhd.のDigisign Server ID(Enrich)を用いて低強度の512ビットキーによる22個の証明書を発行された問題です(図3)。この認証局から発行された証明書には、証明書の拡張キー使用法を記載するEKU(Extended Key Usage)拡張と失効情報が欠落しているという技術的な問題も報告されています。

11月9日、Mozilla Firefox、Mozilla Thunderbirdでは、Entrust.net Certification Authority(2048)とGTE CyberTrust Global Rootによって発行された二つのDigisign Server ID(Enrich)を信頼できない証明書として明示的にリストアップし、Knockout certificateとして登録しました。Knockout certificateとは、(1)証明書オリジナルのシリアル番号を0x*FFFFFFF・・・に書き換え、(2)証明書オリジナルの有効期間(発行日、有効期限)を未来に書き換えたものです。

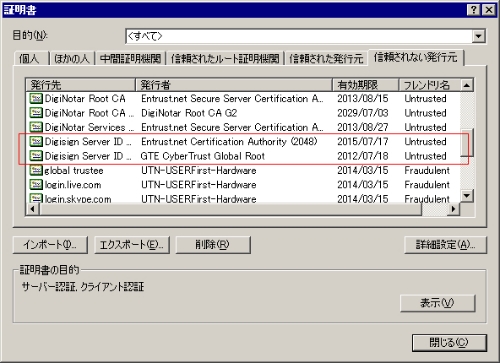

11月11日、マイクロソフトInternet Explorerで、二つのDigisign Server ID(Enrich)を信頼できない証明書として登録しました(写真1)。

[参考情報]

- Entrust.net:Entrust Bulletin on Certificates Issued with Weak 512-bit RSA Keys by Digicert Malaysia

- マイクロソフト:マイクロソフト セキュリティ アドバイザリー(2641690):不正なデジタル証明書により、なりすましが行われる