2011年3月27日までに明らかになったぜい弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーなどの情報を参考に対処してください。

Flash Player 10.2.153.1リリース:APSB11-05(2011/03/21)

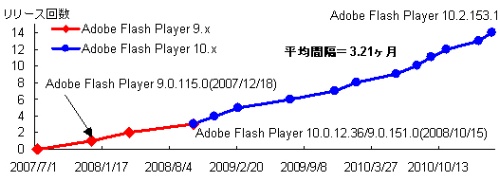

異常終了やシステム侵害を許してしまうぜい弱性(CVE-2011-0609)を解決したFlash Player 10.2.153.1とAdobe AIR 2.6がリリースされました。このリリースに合わせて、Android版Flash Player 10.2.156.12、Google Chrome版Flash Player 10.2.154.25がリリースされました。Adobe Flash Playerのセキュリティアップデートのリリース平均間隔を調べてみると約3カ月ということになります(図1)。報告されたぜい弱性は既に侵害活動に利用されています。すみやかにFlash Player 10.2.153.1へのアップデートを実施してください。

[参考情報]

Adobe Reader 9.4.3、Acrobat 9.4.3/Acrobat X(10.0.2)リリース:APSB11-06(2011/03/21)

2011年3月14日、Flash Playerのぜい弱性(CVE-2011-0609)が公開され、3月21日、このぜい弱性の影響を受けるコンポーネントの問題を解決するため、Windows、Macintosh版Adobe Reader/Acrobat 9.4.3、Windows、Macinotsh版Adobe Acrobat X(10.0.2)、Macintosh版Adobe Reader X(10.0.2)がリリースされました(図1)。なお、Flash Playerのぜい弱性は、UNIX版Adobe Reader 9.x、Andoroid版Adobe Reader、Adobe Reader 8.x、Acrobat 8.xへの影響はありません。Windows版Adobe Reader Xについては、次回リリースでの修正が予定されています。

[参考情報]

米アップル セキュリティアップデート2011-001(2011/03/21)

Mac OS X v10.5.8/v10.6~v10.6.6、Mac OS X Server v10.5.8/v10.6~v10.6.6のセキュリティアップデート版がリリースされました。影響を受けるパーツは、AirPort、Apache、AppleScript、ATS、bzip2、CarbonCore、ClamAV、CoreText、File Quarantine、HFS、Image RAW、ImageIO、Installer、Kerberos、Kernel、Libinfo、libxml、Mailman、PHP、QuickLook、QuickTime、Ruby、Samba、Subversion、Terminal、X11で、計53件のぜい弱性問題を解決しています。Sambaに存在するぜい弱性(CVE-2010-3069)は、Windows SID(Security ID)の長さを適切にチェックしないことに起因してバッファオーバーフローが発生するというものです。Apacheに存在するぜい弱性(CVE-2010-1452)は、パスの無いHTTP要求に関するもので、サービス不能につながる可能性があります。

[参考情報]

九つの不正な電子証明書問題(2011/03/23)

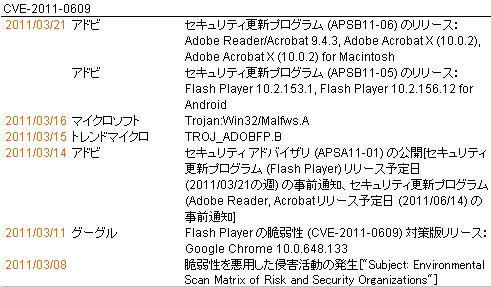

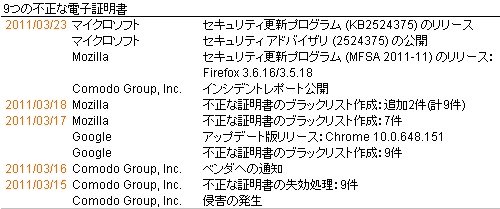

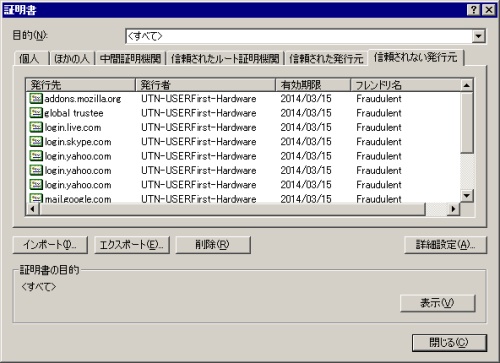

Comodoという認証局が利用している登録局(RA: Registration Authority)が不正侵入を受け、2011年3月15日、不正な電子証明書を発行してしまったことが報告されています。Comodoでは、同日、影響のあった証明書を失効させるとともに、マイクロソフトなどのベンダーにその影響を通知しました(図3)。これに伴い、マイクロソフト Internet Explorer、Mozilla Firefox、Google Chromeでは、9つの不正な電子証明書を受け入れないような対策しました(写真1)。不正な電子証明書を悪用された場合、コンテンツのなりすましなどにつながる可能性がありますので、更新プログラムならびにバージョンアップを推奨します。

[参考情報]

- Comodo:Report of incident on 15-MAR-2011

- Google:Google Chrome Releases: Stable and Beta Channel Updates(10.0.648.151)

- Mozilla:Mozilla Foundation セキュリティアドバイザリー 2011-11: HTTPS 証明書ブラックリストの更新

- マイクロソフト:マイクロソフト セキュリティ アドバイザリー (2524375): 不正なデジタル証明書により、なりすましが行われる

制御システム系の製品群に複数のぜい弱性

■Siemens社Tecnomatix FactoryLink(2011/03/21)

産業用の監視・制御システムを構築するためのWindowsベースのSCADA製品である、Siemens社Tecnomatix FactoryLinkには、メモリー破損、スタックオーバーフロー、サービス不能を許してしまうぜい弱性などが存在します。

■7-Technologies社IGSS(2011/03/21)

オブジェクト指向とマウス操作が可能なSCADAシステムとして開発された7-Technologies社IGSS(Interactive Graphical SCADA System)には、メモリー破損に起因した任意のコード実行やサービス不能を許してしまうぜい弱性、ディレクトリートラバーサル、フォーマット文字列(出力変換指定子)に関するぜい弱性、スタックオーバーフローなどが存在します。

■Iconics社GENESIS32、GENESIS64(2011/03/21)

SCADAシステム用HMI(Human Machine Interface)パッケージで3次元グラフィックスによりデータを可視化するIconics社のGENESIS32とGENESIS64には、メモリー破損、整数オーバーフローなどのぜい弱性が存在します。

■RealFlex Technologies社RealWin(2011/03/21)

SCADAシステム用HMI機能を含むSCADAサーバー製品であるRealFlex Technologies社RealWinには、複数のスタックオーバーフロー、整数オーバーフローなどのぜい弱性が存在します。

■BroadWin社WebAccess(2011/03/23)

WebブラウザベースのHMI製品で、BACnet通信に対応したSCADAシステムであるBroadWin社WebAccessには、RPCパケット処理にぜい弱性が存在します。WebAccessはTCPポート番号4592を利用します。BACnetは、空調などの設備機器を制御するためのビルネットワーク向けの通信プロトコル(Building Automation and Control Networking protocol)です。

[参考情報]

- ICS-ALERT-11-080-01 - Multiple Vulnerabilities in Siemens Tecnomatix FactoryLink

- ICS-ALERT-11-080-02 - Multiple Vulnerabilities in Iconics Genesis

- ICS-ALERT-11-080-03 - Multiple Vulnerabilities in 7-Technologies IGSS

- ICS-ALERT-11-080-04 - Multiple Vulnerabilities in RealFlex RealWin

- ICS-ALERT-11-081-01 - BroadWin WebAccess RPC vulnerability

Cyber Security Bulletin SB11-080(2011/03/21)

3月14日の週に報告されたぜい弱性の中からHP Power Managerのぜい弱性を取り上げます(Vulnerability Summary for the Week of March 14, 2011)。

■HP Power ManagerにおけるCSRF、XSSのぜい弱性(2011/03/10)

HP製UPSを監視、管理、および制御ソフトウエアである、Linux版ならびにWindows版のHP Power Manager(HPPM)には、クロスサイトスクリプティング(XSS)(CVE-2011-0280)、クロスサイトリクエストフォージェリ(CSRF)(CVE-2011-0277)のぜい弱性が存在します。

[参考情報]

Hitachi Incident Response Team

チーフコーディネーションデザイナ

| 『HIRT(Hitachi Incident Response Team)とは』 |

HIRTは,日立グループのCSIRT連絡窓口であり,ぜい弱性対策,インシデント対応に関して,日立グループ内外との調整を行う専門チームです。ぜい弱性対策とはセキュリティに関するぜい弱性を除去するための活動,インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは,日立の製品やサービスのセキュリティ向上に関する活動に力を入れており,製品のぜい弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。