2011年3月13日までに明らかになったぜい弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーなどの情報を参考に対処してください。

Tomcat 7.0.11リリース(2011/03/11)

2月28日、Tomcat 7.0.9がリリースされました。このバージョンは、バグ対策を目的としたもので、セキュリティアップデートは含まれていません。

3月2日、認証処理の回避や情報漏えいにつながる可能性のある、@ServletSecurity annotations処理に関するぜい弱性(CVE-2011-1088)がApacheのメーリングリストに投稿されました。3月7日、問題の一部を対策したTomcat 7.0.10がリリースされ、3月11日、このぜい弱性を解決したTomcat 7.0.11がリリースされました。

[参考情報]

- Apache:Apache Tomcat 7.x vulnerabilities

- Apache:[SECURITY] Tomcat 7 ignores @ServletSecurity annotations

- Apache:Apache Tomcat 7 Changelog

マイクロソフト2011年3月の月例セキュリティアップデート(2011/03/09)

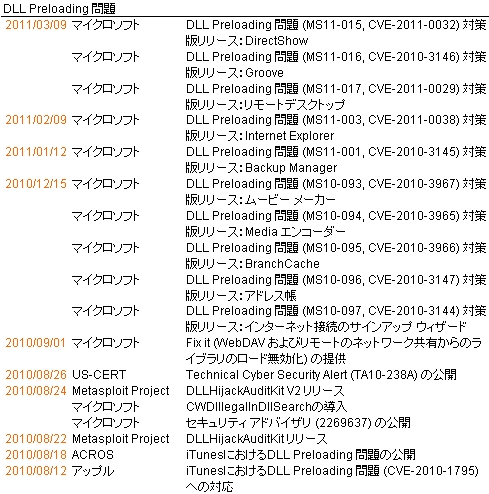

3月の月例セキュリティアップデートでは、3件のセキュリティ更新プログラムを公開し、4件のセキュリティ問題への対策を施しています。3件のセキュリティ更新プログラム(MS11-015~MS11-017)では、マイクロソフト製品がDLL(ダイナミックリンクライブラリー)ファイルを読み込む際に、攻撃者が細工した外部DLLの読み込みを許してしまう問題が発生し得る(DLLプリロード攻撃の)ぜい弱性に対処しました。

この問題の存在は、2000年から知られていましたが、2010年8月に米アップルiTunesでの問題が指摘されて以降、注目されているぜい弱性です(図1)。

[参考情報]

VMware ESX/ESXi SLPDにサービス不能のぜい弱性:VMSA-2011-0004(2011/03/07)

このアップデートでは、VMware ESX/ESXiのSLPD(Service Location Protocol daemon)に存在するぜい弱性の解決と、VMware ESX用のbind、pam、rpmを更新します。

SLPDには、CPU資源を浪費してしまうサービス不能につながるぜい弱性(CVE-2010-3609)が存在します。SLPは、サービスの種類や属性を指定してサービス検索するためのプロトコルです。

bindに存在するぜい弱性は、否定応答受信時のRRSIGレコードの取り扱い処理(CVE-2010-3613)、ゾーンデータの状態をinsecureと判定してしまう問題(CVE-2010-3614)、DNSSEC検証におけて不正な署名を適切に処理しない問題(CVE-2010-3762)です。pamに存在するぜい弱性は、pam_env、pam_mail、pam_xauth、pam_namespaceモジュールに関連するぜい弱性(CVE-2010-3316、CVE-2010-3435、CVE-2010-3853)で、情報漏えいやアクセス権限の昇格を許してしまう可能性があります。rpmに存在するぜい弱性は、アクセス権限の不正な取得に関する問題(CVE-2010-2059)です。

[参考情報]

米アップル製品に複数のぜい弱性(2011/03/11)

■Java for Mac OS Xリリース

"2.2250738585072012e-308"のような文字列を浮動小数点数に変換する際にインタプリターがハングアップする問題(CVE-2010-4476)など、計16件のぜい弱性を解決したJava for Mac OS X 10.5 Update 9、Java for Mac OS X 10.6 Update 4がリリースされました。

■iOS 4.3リリース

CoreGraphics、ImageIO、libxml、Safari、WebKit、Wi-Fiなどに存在するぜい弱性計59件を解決しています。影響を受ける製品は、iPod touch、iPhone、iPadです。また、ネットワーク系では、SLAAC(StateLess Address AutoConfiguration)を使用した際に、MACアドレスを元にIPv6アドレスを生成するため、使い方によっては、機器追跡が可能となってしまうという問題があります。この対策として、発信専用の場合には、RFC 3041に基づき、一時的にランダムなIPv6アドレスとする仕様が実装されました。

■iTunes 10.2リリース

ImageIO、libxml、WebKitなどに存在するぜい弱性計56件を解決しています。影響を受ける製品は、Windows版、Mac版のiTunes 10です。

■Apple TV 4.2リリース

TrueTypeフォント処理、JPEGエンコードされたTIFF画像の処理、CCITT Group 4エンコードされた TIFF画像の処理、Wi-Fi処理に存在するぜい弱性計4件を解決しています。影響を受ける製品は、Apple TV(2nd generation)です。また、発信専用の場合には、RFC 3041に基づき、一時的にランダムなIPv6アドレスとする仕様が実装されました。

■Safari 5.0.4リリース

ImageIO、libxml、WebKitなどに存在するぜい弱性計62件を解決しています。影響を受ける製品は、Windows版、Mac版のSafari 5です。

[参考情報]

- 米アップル:Java for Mac OS X 10.6 Update 4のセキュリティコンテンツについて

- 米アップル:Java for Mac OS X 10.5 Update 9のセキュリティコンテンツについて

- 米アップル:iOS 4.3のセキュリティコンテンツについて

- 米アップル:iTunes 10.2のセキュリティコンテンツについて

- 米アップル:Apple TV 4.2のセキュリティコンテンツについて

- 米アップル:Safari 5.0.4のセキュリティコンテンツについて

Cyber Security Bulletin SB11-066(2011/03/07)

2月28日の週に報告されたぜい弱性の中からGoogle Chromeのぜい弱性を取り上げます(Vulnerability Summary for the Week of February 28, 2011)。

■Google Chrome 10.0.648.133リリース(2011/03/11)

2月28日、Google Chrome 9.0.597.107がリリースされました。このリリースでは、サービス不能につながるぜい弱性など、計19件のぜい弱性を解決しています。

3月8日、バージョン10となる、Google Chrome 10.0.648.127がリリースされました。このリリースでは、解放済みメモリー使用(use-after-free)、メモリー破損など計23件のぜい弱性を解決しています。バージョン10では新たな機能として、JavaScript実行を高速化するCrankshaftの採用、Windows上のAdobe Flashのサンドボックス化、動画再生時のGPUアクセラレーション、Webアプリのバックグラウンド動作などが追加されました。

3月11日にリリースされたGoogle Chrome 10.0.648.133では、スタイル処理においてメモリー破損が発生し、任意のコード実行につながるぜい弱性(CVE-2011-1290)を解決しています。

[参考情報]

- Google:Stable and Beta Channel Updates(10.0.648.133)

- Google:Chrome Stable Release(10.0.648.127)

- Google:Stable Channel Update(9.0.597.107)

Hitachi Incident Response Team

チーフコーディネーションデザイナ

| 『HIRT(Hitachi Incident Response Team)とは』 |

HIRTは,日立グループのCSIRT連絡窓口であり,ぜい弱性対策,インシデント対応に関して,日立グループ内外との調整を行う専門チームです。ぜい弱性対策とはセキュリティに関するぜい弱性を除去するための活動,インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは,日立の製品やサービスのセキュリティ向上に関する活動に力を入れており,製品のぜい弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。