2010年9月12日までに明らかになったぜい弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーなどの情報を参考に対処してください。

Firefox 3.6.10、Firefox 3.5.13リリース(2010/09/16)

9月8日、Firefox 3.6.9、Firefox 3.5.12リリースがリリースされました。Firefox 3.6.9では14件、Firefox 3.5.12では14件のセキュリティ問題を解決しています。この中には、Windows XP環境で発生する安全でないライブラリーのロード(DLLのプリロード)問題(CVE-2010-3131)の対策が含まれています。

また、9月16日には、安全性と安定性を向上させたFirefox 3.6.10とFirefox 3.5.13が公開されました。Firefox 3.6.10、Firefox 3.5.13はバグフィックスが中心で、ぜい弱性に関する新しい修正は含まれていません。

[参考情報]

- Mozilla:Firefox 3.6セキュリティアドバイザリー

- Mozilla:Firefox 3.5セキュリティアドバイザリー

- Mozilla:Firefox 3.6.10リリースノート

- Mozilla:Firefox 3.5.13リリースノート

Thunderbird 3.1.4、Thunderbird 3.0.8リリース(2010/09/17)

9月8日、Thunderbird 3.1.3、Thunderbird 3.0.7がリリースされました。Thunderbird 3.1.3では14件、Thunderbird 3.0.7では14件の任意のコード実行や情報漏えいにつながるセキュリティ問題を解決しています。Firefox同様、Windows XP環境で発生する安全でないライブラリーのロード(DLLのプリロード)問題(CVE-2010-3131)の対策が含まれています。

また、9月17日には、安全性と安定性を向上させたThunderbird 3.1.4とThunderbird 3.0.8が公開されました。Thunderbird 3.1.4、Thunderbird 3.0.8はバグフィックスが中心で、ぜい弱性に関する新しい修正は含まれていません。

[参考情報]

- Mozilla:Thunderbird 3.1セキュリティアドバイザリー

- Mozilla:Thunderbird 3.0セキュリティアドバイザリー

- Mozilla:Thunderbird 3.1.4リリースノート

- Mozilla:Thunderbird 3.0.8リリースノート

Adobe Reader、Acrobatにぜい弱性:APSA10-02(2010/09/08)

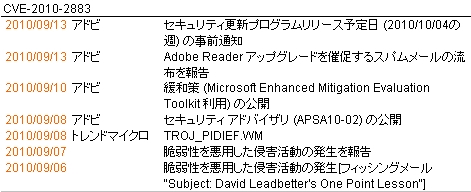

米アドビ システムズからAdobe Reader 9.3.4とAcrobat 9.3.4およびそれ以前のバージョンに存在し、異常終了やシステム侵害につながるぜい弱性(CVE-2010-2883)に関するアドバイザリーが発行されました。セキュリティ更新プログラムのリリースは、10月4日の週に予定されていますので、ここまでの対応経緯を振り返っておきましょう(図1)。

9月6日に、このぜい弱性を悪用するPDFファイルがメール(件名:David Leadbetter's One Point Lesson、添付ファイル:Golf Clinic.pdf)として出回りました。アドビでは、9月8日にアドバイザリー発行、9月10日に緩和策としてMicrosoft Enhanced Mitigation Evaluation Toolkitを用いた対策の提示をしてきました。また9月13日には、このぜい弱性対策に便乗した侵害活動として、Adobe Readerの新バージョンのダウンロードを促す内容のスパムメールが出回っていることを報告しています。

[参考情報]

- 米アドビ システムズ:APSA10-02: Adobe ReaderとAcrobatに関するセキュリティ情報

- JVN:JVNTR-2010-24: Adobe ReaderおよびAcrobatにぜい弱性(CVE-2010-2883)

米シスコWireless LAN Controllerに複数のぜい弱性(2010/09/08)

セキュリティ対策、サービス品質などの機能を提供するWireless LAN Controllerに、サービス不能(DoS)につながるぜい弱性2件、アクセス権限昇格につながるぜい弱性3件、アクセス制御リスト回避につながるぜい弱性2件が確認されました。

サービス不能につながるぜい弱性は、不正なIKE(Internet Key Exchange)パケット受信が引き金となり異常終了や再起動が発生するもの(CVE-2010-0574)と、TCPコネクション確立後に、不正なHTTPパケット受信が引き金となり異常終了や再起動が発生するもの(CVE-2010-2841)があります。

[参考情報]

米アップルiOSのセキュリティアップデート(2010/09/08)

iPhoneとiPod touch向けiOS 4.1がリリースされました。このリリースでは、アクセシビリティー、FaceTimeに存在するぜい弱性各1件、ImageIOに存在するぜい弱性2件、WebKitに存在するぜい弱性20件、計24件のセキュリティ問題を解決しています。影響の大きいぜい弱性を悪用された場合、異常終了や任意のコード実行につながる可能性があります。

[参考情報]

Cyber Security Bulletin SB10-249(2010/09/07)

8月30日の週に報告されたぜい弱性の中からトレンドマイクロInternet Securityのぜい弱性を取り上げます(Vulnerability Summary for the Week of August 30, 2010)。

■トレンドマイクロInternet Security Pro 2010に任意のコード実行につながるぜい弱性(2010/08/22)

トレンドマイクロInternet Security Pro 2010には、ティッピングポイントの「Zero Day Initiative」によって確認されたぜい弱性(CVE-2010-3189)が存在します。ぜい弱性は、UfPBCtrl.dll ActiveXコントロールのポインター処理に存在し、ポインターを不正に操作された場合、任意のコード実行につながる可能性があります。

[参考情報]

Hitachi Incident Response Team

チーフコーディネーションデザイナ

| 『HIRT(Hitachi Incident Response Team)とは』 |

HIRTは,日立グループのCSIRT連絡窓口であり,ぜい弱性対策,インシデント対応に関して,日立グループ内外との調整を行う専門チームです。ぜい弱性対策とはセキュリティに関するぜい弱性を除去するための活動,インシデント対応とは発生している侵害活動を回避するための活動です。HIRTでは,日立の製品やサービスのセキュリティ向上に関する活動に力を入れており,製品のぜい弱性対策情報の発信やCSIRT活動の成果を活かした技術者育成を行っています。

![Word 最速時短術 [増補新版]](https://info.nikkeibp.co.jp/atclnxt/books/25/03/07/00396/B_9784296207329.jpg)