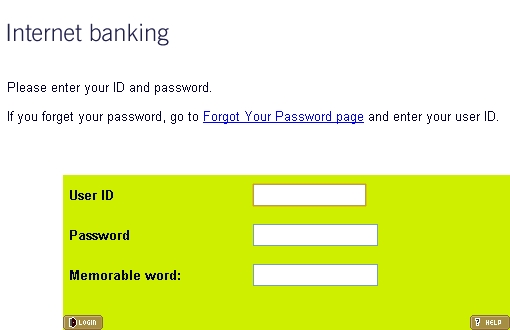

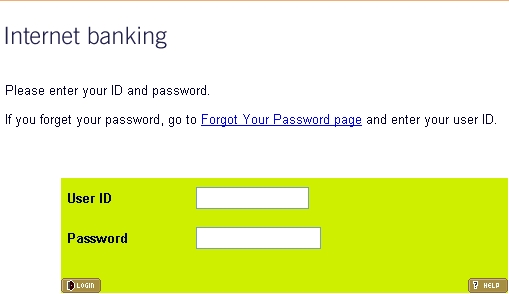

以下のWebサイトの画面は、あるオンラインバンキングWebサイトのログイン画面である。ただし、一方は入力した情報を盗み出す偽物のWebサイトの画面なのだが、どちらが正規のサイトかお分かりになるだろうか。

こう書くとフィッシング詐欺に関する質問のようだが、今回はそうではない。下記のうち一方は、マルウエアによる攻撃を受けている画面だ。ブラウザーのプロセスに侵入して正規サイトとの通信から情報を盗み取り、攻撃者のサーバーに送信する「Zeus/Zbot」というマルウエアである。このように、ブラウザープロセスに侵入して情報を盗み出す手法はMan-in-the-Browser(MITB)攻撃と呼ばれる。

さて答えだが、正解は下である。上の画面はZeus/Zbotに感染した端末から、正規のサイトにアクセスしようとしたときにあらわれる画面。この画面から入力した情報は、攻撃者に盗まれてしまう。このZeus/Zbotは主にオンラインバンキングのアカウント情報を盗み出すことを目的としたもので、2007年ころから確認されている。米国では、このZeusによって16万4000ドルもの損失を被った企業の例がある(関連記事)。

このZeus/Zbotがなくならない理由の一つに、Zeus/Zbotの作成ツールが売買されていることが挙げられる。Zeus/Zbot作成ツールには、以下のようなGUIが準備されており、ウイルスの動作を示す設定情報を入力するだけで簡単に作成できるようになっている。

Zeus/Zbotは、主にスパムメールによって感染を広げている。メールに書かれたURLをクリックするように誘導したり、クライアントパソコンのぜい弱性を悪用するPDFファイルなどをユーザーに開かせたりすることで、マルウエアに感染させる。ほかに、ドライブバイダウンロード攻撃などの手法も利用されている。

以下は、東京SOCでのZeus/Zbotのダウンロード件数の推移である。

昨年から感染被害が拡大したGumblar(ガンブラー)攻撃でのウイルスダウンロードと比べると、検知件数は格段に少ない (Gumblar.8080攻撃によるウイルスダウンロードは、2010年1月の時点で約300件だった(関連資料) 。様々なベンダーから、Zeus/Zbotに関連する不審なメールが出回っているという情報が日々公開されているが、実際の被害に遭う事例は少ないということだ。

その理由としては、企業ネットワークではスパムフィルターやウイルス対策ソフトが導入されているため、Zeus/Zbotに関連する不審なメールを防いでいることが考えられる。また、ウイルスの感染手法として英語で書かれたスパムメールなどが利用されているが、不審な英語メールをクリックしないという認識がユーザーに浸透しているため被害に遭わないことも要因ではないかと考えられる。

例として、2010年4月28日頃Zeus/Zbotに感染させようとする英語のスパムメールが大量送信された際の事例を紹介する(関連資料)。このスパムメールには、PDFの外部プログラムを呼び出す機能(Launch機能)を悪用してZeus/Zbot に感染させようとする不正なPDFファイルが添付されていた。東京SOCでは、約8000件もの送信先アドレスへスパムメールが送信されていることを確認した。しかし、そのメールによって感染した事例は1件も確認されていない。

このように、Zeus/Zbotなどの英語のスパムメールによるウイルス感染の被害は日本では少ない。では、このメールが日本語化された場合、被害件数はどうなるだろうか。また、標的型攻撃だった場合はどうなるだろうか。

まんざら仮定の話だとは言い切れない。東京SOCでは、ある組織や特定人物に限定した不審なメールが送信されていることを、たびたび確認している。例えば2010年6月21日には、政府系機関に所属する人物を装って特定の個人に送られた、不正なPDFファイル付きの日本語メールを確認している(関連資料)。この際は、実際にPDFファイルを開いてしまった事例が複数確認された。このように特に対象を絞って作り込まれた日本語のメールでは、実際に被害に遭うケースが見受けられる。

この点からすると、Zeus/Zbotも日本語メールを利用したり、標的型攻撃を利用するようになった場合、被害は拡大することが予想される。あなたの組織では、日本語の不審なメールを受信しても、それを開かないよう徹底されているだろうか。被害が発生する前に、事前に標的型攻撃の擬似テストを行い、組織内での再徹底を行ってはいかがだろうか。

参考:JPCERT/CCによる疑似標的型攻撃によるテスト事例:標的型攻撃対策手法に関する調査報告書

朝長 秀誠

日本アイ・ビー・エム セキュリティー・オペレーション・センター

セキュリティー・アナリスト

| 「今週のSecurity Check」は,セキュリティに関する技術コラムです。日本アイ・ビーエム マネージド・セキュリティー・サービスのスタッフの方々を執筆陣に迎え,同社のセキュリティオペレーションセンター(SOC)で観測した攻撃の傾向や,セキュリティコンサルタントが現場で得たエッセンスなどを織り交ぜながら,セキュリティに関する技術や最新動向などを分かりやすく解説していただきます。(編集部より) ■IBM Security Servicesが提供するネットワークセキュリティの最新情報はこちら■ |