2010年2月28日までに明らかになったぜい弱性情報のうち、気になるものを紹介します。それぞれ、ベンダーなどの情報を参考に対処してください。

米アドビ システムズ ダウンロードマネジャのぜい弱性(2010/02/23)

米アドビ システムズのダウンロードマネジャには、攻撃者が不正なプログラムをダウンロードしインストールできるぜい弱性(CVE-2010-0189)が存在します。ぜい弱性は、米ベリサインのiDefenseラボなどによって確認されたものです。

ダウンロードマネジャは、Adobe ReaderやFlash Playerのダウンロードとインストールを行うプログラムです。http://get.adobe.com/jp/reader/、http://get.adobe.com/jp/flashplayer/ にアクセスし、「ダウンロード」ボタンを押すと、IEの場合にはActiveX経由で、Firefoxの場合にはアドオン経由でダウンロードマネジャ本体がC:\Program Files\NOSフォルダにインストールされます。Adobe ReaderやFlash Playerのインストールが完了するとフォルダ自体が削除されます。

C:\Program Files\NOS\binフォルダが存在しないことを確認してください。フォルダが存在する場合には、インストールされているダウンロードマネジャのバージョンが1.6.2.60ならびに、それ以前の場合にはぜい弱性の影響を受けることになります(写真1)。

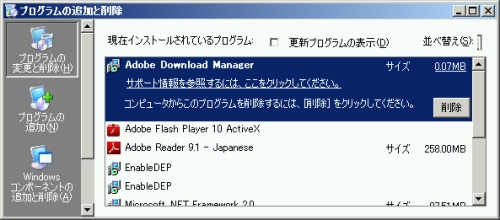

インストールされているダウンロードマネジャのバージョンにかかわらず、フォルダが存在する場合には、[スタート]>[コントロールパネル]>[プログラムの追加と削除]でAdobe Download Managerを選択し、「削除」することをお勧めします(写真2)。

[参考情報]

OpenSSL 0.9.8mリリース(2010/02/25)

OpenSSL 0.9.8mがリリースされました。このバージョンでは、zlib圧縮処理に存在するメモリー・リーク(CVE-2008-1678、CVE-2009-4355)、DTLS(datagram transport layer security)処理に存在するセキュリティ問題として、DTLSレコードのバッファリングに関するぜい弱性(CVE-2009-1377)、DTLSレコードの重複やシーケンス番号の不整合によりメモリー・リークが発生するぜい弱性(CVE-2009-1378)、DTLSパケットを受信した際の証明書処理に存在するサービス不能につながるぜい弱性(CVE-2009-1379)などを解決しています。

また、2009年11月に報告されたSSL/TLSプロトコルの再ネゴシエーション処理のぜい弱性(CVE-2009-3555)を解決するRFC5746の仕様を実装しています。RFC5746では、初期のハンドシェイクのClientHelloメッセージに、renegotiation_infoフィールド、あるいは、使用可能な暗号化アルゴリズムとハッシュ・アルゴリズムとしてTLS_EMPTY_RENEGOTIATION_INFO_SCSV(写真3)の追加を、ServerHelloメッセージにrenegotiation_infoフィールド(写真4)の追加を規定しています。RFC5746の実装有無の判定には、これらのフィールドならびにパラメータの使用有無が参考になります。

[参考情報]

- OpenSSL 0.9.8m

- OpenSSL:Changes between 0.9.8l and 0.9.8m

- IETF:RFC 5746: Transport Layer Security(TLS)Renegotiation Indication Extension

![Word 最速時短術 [増補新版]](https://info.nikkeibp.co.jp/atclnxt/books/25/03/07/00396/B_9784296207329.jpg)