ミニ・ブログ・サービス「Twitter」の管理者たちは,2009年4月第2週の週末にTwitterで大発生したクロスサイト・スクリプティング(XSS)/クロスサイト・リクエスト・フォージェリ(CSRF)ワームをなかなか退治できなかったらしい。

エンドユーザーの被る実害は,それほど大きくなかった。このTwitterワームのほとんどが,ユーザーのプロファイルを改変して感染者を増やそうとするだけだったからだ。

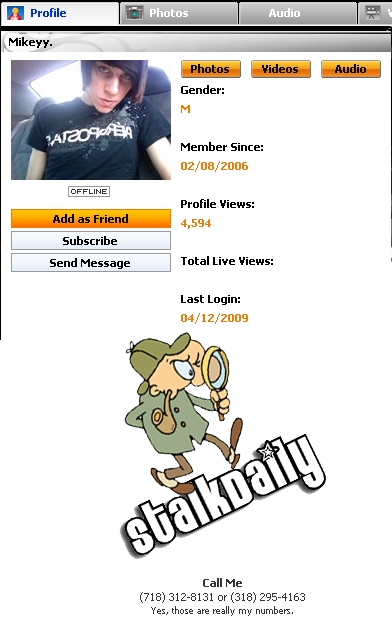

しかしこの種の攻撃は,攻撃者がWebブラウザのエクスプロイトなど,悪質性の高い手段を使うと,よりひどい状況になりかねない。攻撃の実行者は「Mikey」または「Mikeyy」で,Webサイト「Stalkdaily」を運営している人物とみられる。StalkdailyはTwitterと競合するサービスであり,攻撃のそもそもの目的はTwitterからユーザーを「盗んで」自分たちのサービスに登録させることのようだった。ただし現在はStalkdailyにはアクセスできない。

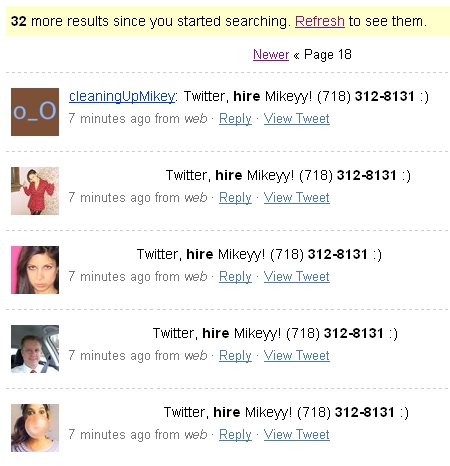

最新版ワームは,(当記事執筆の)わずか数分前に出回り始めたばかりだ。感染源は「cleaningUpMikey」という新規登録ユーザーらしい。

攻撃は以下のように行われる。

Twitterユーザーが上記メッセージの送信者の名前や画像をクリックすると,ワームに感染し,ほかのユーザーに同じメッセージを送るようになる。そして,感染者のプロファイルを閲覧したほかのユーザーも同じ被害にあう。

我々はこの攻撃の背後に本当に「Mikeyy」がいるのかどうか確認できていない。攻撃メッセージに記載されている電話番号も確認をとれていない。ただし,あるソーシャル・ネットワーキング・サービス(SNS)の以下のページから感染が広まったようだ。

当面は,Twitterでユーザー・プロファイルを表示しないようにしよう。

追記:

同じワームによって引き起こされた別の事例を簡単に調べてみたところ,メッセージ内でリダイレクタ「bit.ly」を使用している点が興味深かった。

このワームに感染したユーザーは,Twitterに「How TO remove new Mikeyy worm! RT!! http://bit.ly/yCL1S」(「最近現れたMikeyyワームを削除する方法だよ! http://bit.ly/yCL1Sに今すぐアクセス!!」)というメッセージを投稿する。

実在のTwitterユーザーがこの怪しいメッセージを大量に転記しており,非常に疑わしい内容だ。

bit.lyにアクセスするとTwitterに戻るようリダイレクトされ,「reberbrerber」というユーザーのプロファイルに到達する。このユーザーのプロファイルを表示したユーザーは,ワームに感染してしまう。

攻撃にURLリダイレクタを使ってくれるおかげで,我々はこのURL経由のトラフィック量を正確に把握できる。クリック回数は既に1万8000回を超えており,現在も増加中だ。

クリックしたユーザーのアクセス元を国別で集計してみた。

さらに,Twitterの情報を集計できるサービス「Tweetscoop」でmikeyyというキーワードを検索したところ,該当するメッセージの数はピークを過ぎて現在は横ばいとなった。

Copyrights (C) 2009 F-Secure Corporation. All rights reserved.

◆この記事は,エフ・セキュアの許可を得て,フィンランドのセキュリティ・ラボの研究員が執筆するブログWeblog:News from the Labの記事を抜粋して日本語化したものです。本記事の内容は執筆時点のものであり,含まれている情報やリンクの正確性,完全性,妥当性について保証するものではありません。オリジナルの記事は,「Ongoing Problems at Twitter」でお読みいただけます。