おとり用に設けたハニーポットやスパム捕獲システムを調べ,悪質な添付ファイルを探す作業は常にワクワクする。これら添付ファイルやファイル名の相関関係を明らかにしていくと,様々なスパム・キャンペーンを見付け出し,攻撃用バイナリ・ファイルと対応付けられる。攻撃者が,添付したフィッシング用ファイルを何とかユーザーに開かせようとして,創造性とソーシャル・エンジニアリングの技に磨きをかけ続けている状況も非常に興味深い。請求書,契約書,納品通知,ありとあらゆる種類のチケットが,毎日,数え切れないほどのユーザーに届く。これもすべて,完璧な細工を施した偽メールなら一部のユーザーは騙されるだろう,と悪人が考えているからだ(実際,この作戦はいまだに有効で,昔からある手口が常に最高の成果を上げている)。

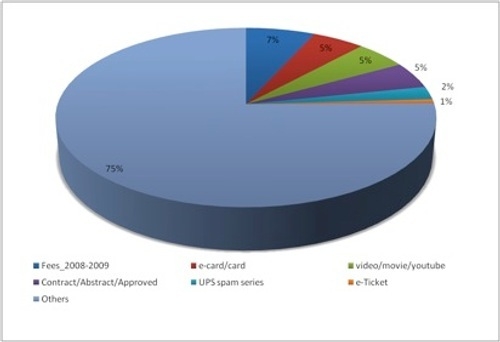

ちょっとした遊び心から,2008年9月に受信した電子メールから明らかになった,悪質なスパム・キャンペーンの分類を試みた。以下の図で分かる通り,依然として添付ファイル「Fees_2008-2009」が最も多く,次に僅差で「e-card」(関連記事:「おもしろいカードが届いてます」――「ストームワーム」が活動再開)と「ビデオ・コーデック」を装ったトロイの木馬(関連記事:狙われる“動画好き”ユーザー)の亜種が続いている。最近では,偽の「契約,要約,承認」で騙すトロイの木馬も出回っている。

見方を少し変えて,ウイルス対策(AV)ソフトの汎用検出方式の結果を深掘りしてみると,悪意あるプログラムでよく使われているファイル名について,興味深い情報を収集できる。悪質なバイナリ・ファイルの多くは,検出回避策としてカスタムメイドのパッカーで圧縮/符号化されている。奇妙なアンチエミュレーション/アンチデバッグ機能を持つものも珍しくない。攻撃者たちはパッカーのポリモーフィック機能(関連記事:ITPro Dictionary「ポリモーフィック」/専用パッカーを使う偽アンチウイルス・ソフト「XP Antivirus」)を使って,一つの実行可能ファイルから何百種類ものサンプルを作成し,検出リスクを最小限に抑えようとする。これらの悪のパッカーは,トロイの木馬やミスリーディング・アプリケーション(関連記事:新たな脅威「ミスリーディング・アプリケーション」に注意)など悪意のあるプログラムにはごく一般的に使われていて,検出されるたびに新たなものに移り変わる(関連記事:パッカーの検出と,アンパックの一般的なテクニック)。

米シマンテックは,悪質なパッカーで作成されたファイルを対象とする汎用のパッカー検出用データを頻繁にリリースしており,先頭に「Packed.Generic.」という名前を付けている。以下のグラフは2008年9月だけのデータから作ったものだが,一つの汎用パッカー検出用データだけで何千種類ものマルウエア・サンプルを検出できる。検出数が急増するのは一般に,新しいスパム・キャンペーンが始まったときか,我々から見えない背後で何らかの変化(あるマルウエア群で使用されるパッカーが変わったなど)が生じたときだ。

Packed.Genericによる検出は,同じパッカーを使っている別のマルウエア群を特定する上でも有効だ。常に不思議に思うのは,この現象の意味だ。一人の人物が異なるトロイの木馬を裏で仕切っているのだろうか。それとも単なる偶然の一致なのか。

シマンテックの最新の汎用検出でヒット数が多かったファイル名の集計結果を以下に示す。

名前:Packed.Generic.177

説明:AntiVirus2008,AntiVirus2009,AntiVirusXP2008などのミスリーディング・アプリケーションやこれらのダウンローダでよく使われる

ファイル名:

av2009.exe

av2008xp.exe

AV2009Install_*.exe(例:AV2009Install_880401.exe)

xpa.exe

skypecomm.dll

winsrc.dll

名前:Packed.Generic.186

説明:

Trojan.Blusod,Trojan.Fakeavalert ,ダウンローダでよく使われる

ファイル名:

InstallAntivirus_trXP.exe

lphc*.exe(例:lphcjooj0ecg4.exe)

mssadv_sp.exe

名前:Packed.Generic.187

説明:AntiVirus2009のドロッパやダウンローダで使われる

ファイル名:

A9installer_*.exe(例:A9installer_770522157731.exe)

MultyCodecUpgr*.exe(例:MultyCodecUpgr.7.20765.exe)

av2009.exe

Contract.doc.exe

Approved.doc.exe

msxml71.dll

video*.cfg.exe(例:video1055.cfg.exe)

video(*).cfg (例:video1054.cfg)

名前:Packed.Generic.188

説明:Trojan.Blusod,Backdoor.Tidserv,AntiVirus2008で使われる

ファイル名:

lphc*.exe(例:lphcjooj0ecg4.exe)

AV2008install.exe

file.exe

.tt4.tmp

scan.exe

TDSS*.tmp

TDSS*.dll

スパム・キャンペーンの中身,ファイル名,使用されているパッカーによららず最近目立っていることは,これら悪意あるメールやサンプルのほぼすべてが,何らかの形でミスリーディング・アプリケーションに関連していることだ。ミスリーディング・アプリケーションのほとんどは,最終的に偽装AVソフトなどの偽セキュリティ製品をダウンロードしてインストールする。最近出回っている怪しいファイルの名前を知った今,メールで送られてきたファイルのクリックには注意してほしい。

Copyrights (C) 2008 Symantec Corporation. All rights reserved.

本記事の内容は執筆時点のものであり,含まれている情報やリンクの正確性,完全性,妥当性について保証するものではありません。

◆この記事は,シマンテックの許可を得て,米国のセキュリティ・ラボの研究員が執筆するブログSecurity Response Weblogの記事を抜粋して日本語化したものです。オリジナルの記事は,「The (File)Name Game!」でお読みいただけます。