1.情報漏えい事件を契機に,庁内システムのセキュリティを抜本的に見直した 2. 2台のスイッチを組み合わせて庁内LANと外部を物理的に分離 3.ICカードによる認証と庁内LANのVPN化でネットワークの安全性を確保 |

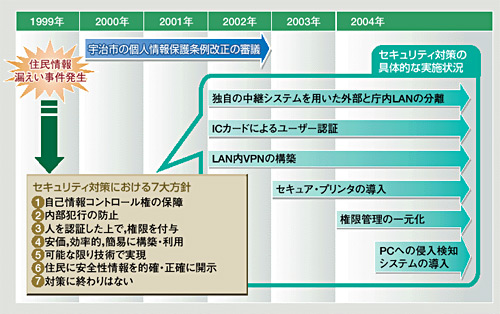

過去に約22万件の住民情報の漏えい事件を起こした京都府宇治市は,何としても再発を防ぐためにセキュリティの抜本的な強化に取り組んでいる(図1)。

|

| 図1●宇治市が取り組んだセキュリティ対策 住民情報漏えい事件を契機に,プライバシー保護を中心としたセキュリティ・システムの強化に取り組む [画像のクリックで拡大表示] |

|

| 写真1●セキュリティ・システムの実装に携わる中心メンバー 右から宇治市 企画管理部 IT推進課の課長 木下賢二氏,係長の中村俊二氏,主事の今荘真樹氏 |

宇治市は再発防止策の一環として,セキュリティ対策における7大方針を打ち出し,庁内ネットワークや業務システムなどの見直しを始めた。そこで重視したのは,できる限り人に依存せず,技術面で確実に対処することだった。また,宇治市役所全体のセキュリティ・レベルを向上させるために,アプリケーション・レベルでの対策ではなく,より下層のネットワークやハードウエアのレベルでの対策を優先して実施した。「ネットワークのレベルで安全性を確保すれば,アプリケーションに依存しない均一なセキュリティ・レベルを維持できる」(企画管理部IT推進課 係長 中村俊二氏)と考えたためだ。その基盤の上に,個人の権限設定機能などをアプリケーション・レベルで実装した。

外部ネットと常時接続しない

ネットワークのセキュリティ対策としてまず手掛けたのは,外部と庁内のネットワークを独自の手法で分離することだった。「ファイアウォールだけで完全に外部からの不正アクセスを防ぐことはできない。しかも,ファイアウォールを完全に常時監視することは不可能なので,ファイアウォールはあくまでも時間稼ぎにしか過ぎない」(中村氏)と考えていたからである。

ファイアウォールが突破された場合を想定すると,DMZ(非武装セグメント)内のメール・サーバーやWebサーバーに対する不正アクセスは仕方ないとしても,庁内LANへの不正アクセスは絶対に防ぎたかった。

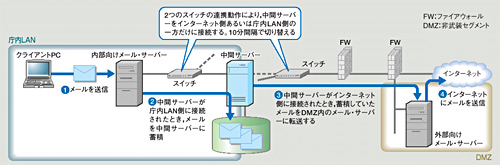

しかし,メールなど外部とのやり取りが不可欠なものがあるため,庁内LANと外部のネットワークを完全に切り離すことはできない。そのため,インターネットと庁内LANの間に(図2)のような独自の中継システムを構築した。インターネットに常時接続することなく,メールなどを安全にやり取りできるようにした。

|

| 図2●外部と内部のネットワークを常時接続しない 庁内LANとDMZ(インターネット)の間に設置された「中間サーバー」は,ある時点で庁内LAN側かDMZ側のどちらか一方にしか接続せず,庁内と外部のネットワークが直接つながることはない。中間サーバーの接続先は10分間隔で切り替わる。外部との電子メールのやり取りは,中間サーバーを経由して行う [画像のクリックで拡大表示] |

この中継システムは,インターネットと庁内LANの間に置いた「中間サーバー」と,その両側に配置した2台のスイッチ(アライドテレシスのCentreCOM 8624XL)で構成される。2台のスイッチは連携動作し,メールなどを中継する中間サーバーが,ある時点で庁内LAN側かインターネット側のどちらか一方にしか接続できないようにしている。この仕組みにより,ファイアウォールが突破されても,庁内LANとインターネットが直接つながることはない。中間サーバーの接続先は,10分ごとに自動的に切り替わる。

庁内LAN上のクライアントPCからインターネットにメールを送信する処理の流れは次のようになる。まず,クライアントPCが庁内LANにある内部向けのメール・サーバーにメールを送信する。この内部向けメール・サーバーは,中間サーバーが庁内LANと接続している間に,メールを中間サーバーに転送する。

10分後,スイッチが切り替えられ,中間サーバーがインターネット側に接続されたとき,中間サーバーは蓄積したメールをDMZにある外部向けメール・サーバーに中継する。ここから先は通常の手順でインターネットにメールが送信される。

基本的に,外部とのデータのやり取りは,この方法を採用している。対象となるのは,市が公開するホームページのデータの書き換えや住基ネット(住民基本台帳ネットワークシステム)である。ホームページは1日に1回,住基ネットは1日に2回,スイッチを切り替えてデータを送信する。ホームページは,万が一,不正アクセスによって,データが書き換えられても対処できるように,更新コンテンツのデータだけでなく,ホームページのすべてのデータを上書きしている。