筆者の職場であるセキュリティ・オペレーション・センター(以下,SOC)でセキュリティ動向を観測していると,Webサイトを悪用した攻撃が目立つ。2007年の11月に米SANSインスティチュートのSANS Internet Storm Centerが実施した調査でも,約150ドメインのWebサイト4万ページ以上でWebサイトの悪用が確認されている。そこで本稿では,攻撃の実態と対策について解説したい。

攻撃は国内のWebサイトでも確認されている。例えば,特定の業務にかかわる情報を提供するWebサイト。アクセスしたユーザーが,ページを閲覧しただけでウイルスに感染し,IDやパスワードの情報を盗まれた。ほかに,Webサイトが繰り返し攻撃に悪用される事件もあった。

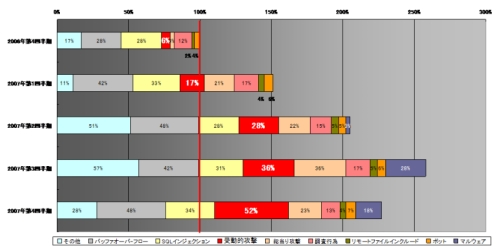

SOCから顧客に通知したイベントを攻撃手法別に分類した結果が図1である。Webサイトを悪用した受動的攻撃は,2006年第4四半期に比べて49%増加していた。また,国内のWebサイトを悪用したケースも約5%確認された。

|

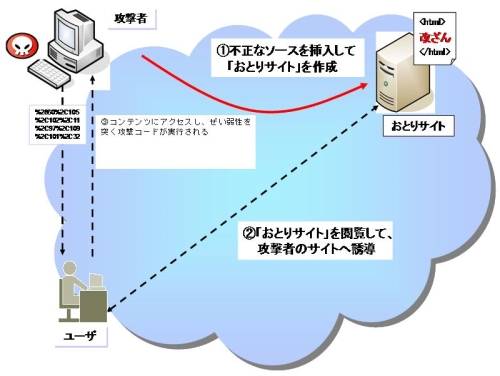

Webサイトを悪用した攻撃は大きく3段階で実現される(図2)。

(1)攻撃者のサイトへ誘導するため,正規のサイトを改ざんする

(2)閲覧したユーザーを攻撃者のサイトへ誘導する

(3)攻撃者のサイトからぜい弱性を突いた攻撃コードを送り込み,実行させる

|

Webサイトを守るには,このうち(1)のサイトが改ざんされる段階への対策が望ましい。(1)の段階で使われる攻撃には,現時点で以下の三つの手段が確認されている。

(a)パスワードの解析によってシステムへの不正アクセスが発生し,Webサイトが改ざんされるケース――MPackやIcePackで使われた手口

(b)SQLインジェクションを使った改ざん。2008年1月9日SANSによって確認される。昨年1年間で500種類以上の攻撃コードが確認された

(c)リモート・ファイル・インクルードを使った改ざん。SOCで確認される(図2)。昨年1年間で400種類以上の攻撃コードが確認されている

|

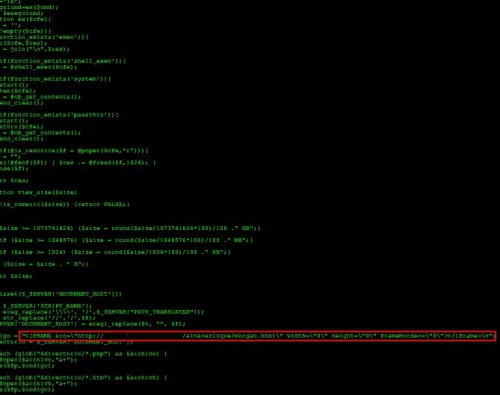

例えば(c)のリモート・ファイル・インクルードを使った方法では,攻撃によってドキュメント・ルート・パスが調べられ,パスにあるphp,htm,htmlのファイルに対して,iframeタグを埋め込むよう設定されていた。

昨年公開されたSQLインジェクションとリモート・ファイル・インクルードを使った攻撃コード,合計約900種類を調査した結果,攻撃コードが多く公開されていたソフトは以下の通りだった(表1)。これらのアプリケーションを利用している場合は,特に狙われやすい。それぞれ,対策を実施してほしい。

表1 攻撃対象となったソフトと発見された攻撃コードの数

| 名称 | 説明 | 攻撃コード数 |

|---|---|---|

| Joomla | CMS(コンテンツ管理システム) | 43 |

| XOOPS | CMS(コンテンツ管理システム) | 38 |

Mambo | ニュース掲示板など小規模なWebサイトの構築・管理 | 27 |

| Wordpress | ブログソフトウェア | 18 |

| PhpBB | 掲示板ソフトウェア | 13 |

| PHP-Nuke | CMS(コンテンツマネジメントシステム) | 11 |

パスワード解析の対策については,以前紹介した“本当に怖い「パスワード破り」“や”パスワードの重要性を再認識せよ~“破り方”を知り,対策に役立てる~“をご覧頂きたい。

SQLインジェクション対策としては,Webアプリケーションで使用される入力文字列がSQL文として機能しないように,文字列を置き換えるエスケープ処理や入力値チェックが対策として挙げられる 。

リモート・ファイル・インクルードは,PHPおよびWebアプリケーションを,最新バージョンにアップグレードしたり,php.iniでallow_url_fopen=off,register_globals=offに設定する方法が挙げられる。

さらに,侵入を前提としたシステム運用が求められる。ぜい弱性は日々新たなものが発見されており,万全を期することは難しい。いくら守りを固めているつもりでも,侵入を前提としていないシステムは,一度侵入されると思いのほか脆い(もろい)。いたずらに被害が拡大してしまう場合が少なくない。本稿を機に,「もしWebサイトが悪用されたらどうするか。どのように発見して,どのように対策を取るのか」――といったことをぜひ検討していただきたい。

守屋 英一

日本アイ・ビー・エム

ISS事業部 ISSサービス企画 マネージドセキュリティサービス部

| 「今週のSecurity Check」は,セキュリティに関する技術コラムです。セキュリティ・ベンダーである「日本アイ・ビーエム ISS事業部」(IBM ISS:旧インターネット セキュリティ システムズ)のスタッフの方々を執筆陣に迎え,同社のセキュリティ・オペレーション・センター(SOC)で観測した攻撃の傾向や,セキュリティ・コンサルタントが現場で得たエッセンスなどを織り交ぜながら,セキュリティに関する技術や最新動向などを分かりやすく解説していただきます。 |

| (編集部より) |

| ■IBM ISSが提供するネットワーク・セキュリティの最新情報はこちら■ |