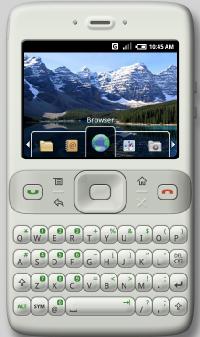

米グーグルから携帯電話機「gPhone」が出るといううわさは,グーグルがモバイル機器向けソフトウエア・スタック「Android」を発表したことで沈静化した。AndroidはOSにLinuxを採用し,ミドルウエアとWebブラウザなどの標準アプリケーションをいくつか提供する(関連記事:「グーグル携帯電話」の概要が判明、ドコモやKDDIなど34社が参加し携帯電話のオープン・プラットフォーム「Android」を開発へ)。

[画像のクリックで拡大表示] |

アプリケーションはJavaで開発し,グーグルが自社開発した仮想マシン「Dalvik virtual machine」を含むフレームワーク上で動く(関連記事:【続報】Androidアプリの記述言語はJava、ランタイムの仮想マシン「Dalvik」は自ら開発)。グーグルは同フレームワーク全体をオープンソースとして提供し,グーグル主導で結成した業界団体Open Handset Allianceの一員としてモバイル機器環境のオープン化を目指すことで,誰でも自由にアプリケーションを開発し,対応デバイスの機能をすべて使えるようにしようとしている。

当然のことだが,Androidはセキュリティ問題をうまく回避している。Androidが通常の攻撃コードに対抗するために採用したセキュリティ・モデルは,基本的に“プロンプト方式”である。アプリケーションが「電話をかける」といった危険性の高い機能を使う場合には,同梱する“マニフェスト”で明示しておかなければならない。ユーザーがアプリケーションをインストールすると,プロンプト画面が表示され(電子署名付きコードの場合は,何らかの確認画面が表示されるだろう),記載されている機能の実行を許可するかどうか決めるよう求められる。これに対し,米アップルのスマートフォン「iPhone」は,現在のところ正反対のモデル(関連記事:iPhoneのセキュリティに関する追加情報)を採用している。iPhoneからサードパーティ製アプリケーションを排除することで,一般的な利用者――つまり,自分の携帯電話機をロックしなかった人――を狙う大部分の攻撃コードを阻止しようというのだ。Androidは開発途上の技術なので,どのような脅威が生ずるか予測するのは時期尚早である。ただし,過去を振り返ると,プロンプト方式はとても効果的といえるものではない。

今日のWindows向けマルウエアは,ユーザーの操作を必要とするものが圧倒的に多い。ソーシャル・エンジニアリングを使っているという理由もあるが,多くの場合,選択オプションに対するユーザーの理解度が低いことを悪用しているに過ぎない。例として,あるゲームをダウンロードしたと考えてみる。このゲームは,ハイスコアを中央サーバーに送るため,携帯電話機からショート・メッセージング・サービス(SMS)メッセージを送信する必要があるとしよう。ユーザーは送信を許可する。しかし,このアプリケーションが有料(高額な従量課金)の送信先にもメッセージを出していることに気付く人はまずいない。

さらに,危険性の高いAPIを特定することは必ずしも容易ではない。例えば,インストール時に許可を得ずカメラを使うアプリケーションは認められるだろうか。カメラを隠し撮りに使う場合はどうだろう。いずれにしろ,今後も新たなモバイル機器向けプラットフォームが登場し,目が離せない状態が続く。これからもAndroidの話題を取り上げていく。

Copyrights (C) 2007 Symantec Corporation. All rights reserved.

本記事の内容は執筆時点のものであり,含まれている情報やリンクの正確性,完全性,妥当性について保証するものではありません。

◆この記事は,シマンテックの許可を得て,米国のセキュリティ・ラボの研究員が執筆するブログSecurity Response Weblogの記事を抜粋して日本語化したものです。オリジナルの記事は,「Google's Android Phone」でお読みいただけます。