ソフトウエアに存在するセキュリティ・ホールを塞ぐのは,セキュリティ対策の基本だ。Windows Updateを実行するか,Windowsの自動更新機能を有効にしておけば,WindowsやIEなどの修正プログラムをインストールすることができる。

しかし,「Windows Updateを実行しているから安心」と思ったら大間違いだ。Windows Updateが対象とするのはWindowsおよびWindows関連の基本ソフトだけ。それ以外のソフトについては効果がない。

しかも,セキュリティの専門家が最近のウイルスの傾向の一つとして挙げるのが,OS以外のアプリケーションのセキュリティ・ホールを悪用する攻撃が増えている点だ。OSのセキュリティ・ホールが以前より発見しにくくなったり,見つけても悪用するのにさまざまな条件が伴ったりするようになったため,ウイルス作成者がアプリケーションに目を向けているのではないかという。

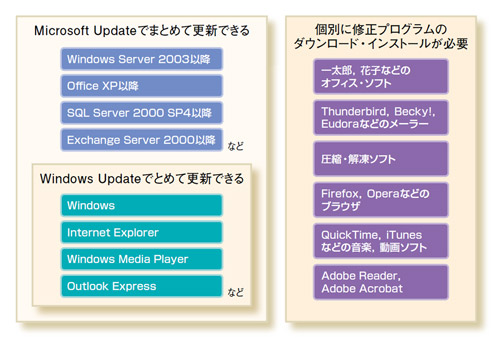

対策としては,自分が使うアプリケーションを自動的に更新する設定にしておくことだ。マイクロソフト製品に関しては,WindowsとともにOfficeソフトなども一括して更新するサービス「Microsoft Update」が提供されているので,こちらに切り替えよう(図4-1)。

さらに,使用頻度の高いAdobe Readerや,Firefoxなどのブラウザ,Thunderbirdなどのメーラーといったマイクロソフト以外のアプリケーションには個別に対応しなければならない。特定の標的を狙う攻撃が多い昨今では,よりマイナーなソフトを使っていても安心はできない。

|

| 図4-1●マイクロソフト以外の修正プログラムを忘れずに Windows UpdateやMicrosoft Updateの自動更新機能を有効にしている場合,マイクロソフト製品の多くは修正プログラムを自動でダウンロードする。ただし,他社製品はそれぞれ開発元のサイトで個別にアップデートする必要がある。 [画像のクリックで拡大表示] |

最近は修正プログラムを自動配布するアプリケーションが多い。日頃から使っているアプリケーションの更新方法を一度確認し,可能なら自動更新の設定にしておくのが望ましい。

アプリを狙うゼロデイ攻撃が増加

ただし,修正プログラムを適用していても手の施しようがない事態もある。修正プログラムが提供される前に,一般に存在を知られていないセキュリティ・ホールに対する攻撃が出回る,いわゆるゼロデイ攻撃の場合だ。

最近では,マイクロソフトのOfficeのセキュリティ・ホールを狙ったゼロデイが増えている。官公庁などで広く使われているワープロ・ソフト「一太郎」を狙ったゼロデイのウイルスも現れた。

ゼロデイ攻撃への対策としては,基本的なウイルス対策を施したうえで,メールの添付ファイルやWebサイトからのダウンロードファイルに注意する,不審なサイトに近づかない,URLフィルタリングソフトを導入する──など複数の回避策を取り入れて,感染の可能性を最小限に抑えよう。