生活雑貨メーカー「いろは物産」の新米CIOである小林は,今朝もいつも通り出勤するとパソコンの電源を入れ,メールの確認をしていた。そこに情報システム部課長の山下がやって来た。

山下:部長,おはようございます。朝から少々面倒なことが起こっておりまして…。

小林:今度は何だ?

山下:お客様のところに妙なメールが届いているようなのです。お客様から転送していただいているので,情報システム部にお越しいただけないでしょうか?

情報システム部に着くと,山下は小林にパソコンの画面を見せた。

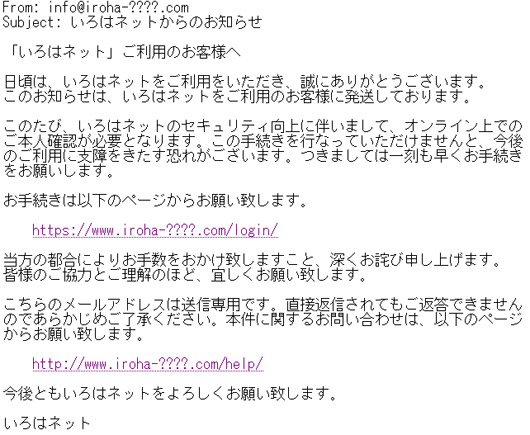

|

| 図1●お客様から転送されて来たメール [画像のクリックで拡大表示] |

小林:なんだこれ? ウチのオンライン・ショッピング・サイトのセキュリティ向上? 本人確認? こんなメールを送っていたのか?

山下:いえいえ。わが社からはこんなメールは送っていません。これだけじゃないんです。このメールの送信元のアドレスと,紹介しているサイトのURLをご覧になってください。

小林:「iroha-???.com」? ウチのドメインのようだな…。

山下:一見ウチのドメインのように見えますが, co.jpドメインでなくcomドメインになっています。実はぜんぜん違うドメインなんです。

小林:…ってことはこれは?

山下:いわゆるフィッシング・メールです。

|

小林:このフィッシング・メールに書かれたドメインは存在するのか?

山下:ドメイン自体は確かに存在するようなので,あとはサイトの存在を確認すればよいのですが,不審なサイトなので,アクセスして万が一のことがあってもいいようなパソコンを今用意しているところです。

このような事態で重要なのは,「事実確認」である。今回のケースでいえば,自社を騙ったサイトが本当に存在するのか,またそれはたまたま似ているだけなのか,それとも意図的に利用者を騙そうとしているのかを速やかに確認する必要がある。

しかし,山下が述べているように,このような送信者が不明のメールに書かれたURLに不用意にアクセスするのは極めて危険である。最近では,ウィルスやボットなどのいわゆる「マルウェア」は,メールに直接添付するのではなく,メールに書かれたURLにアクセスさせることで,ブラウザの脆弱性を使って感染させるケースが増えているからだ。

したがって「不審なサイト」にアクセスするには,何らかのマルウェアに感染してもすぐに初期化再インストールできる PC を用い,さらに,そのパソコンは社内ネットワークとは切り離しておくべきである。

山下:パソコンの準備ができたようです。アクセスしてみます。

山下がメールに記載されたURLをコピー・アンド・ペーストしてアクセスしてみると,「いろは物産」のサイトとそっくりなページが現れた。

小林:なんだこれは? ウチのサイトとそっくり同じじゃないか?

山下:しかも,ページの下を見てください。「いろは物産」って書いてあります。明らかにウチを騙ったサイトですね。

今回は完全に同じ社名を使っていたため,騙っていることがすぐに確認できたが,たまたま偶然似たような紛らわしい社名を使っている場合もある。CIO は,Web サイトのデザインや内容などから,本当に自社を騙ったサイトであるのか,似ているだけのサイトなのかを慎重に判断しなくてはならない。

小林:何が目的なんだ?

山下:再登録を促しているところから見ると,ユーザの個人情報,特にクレジット・カードの番号,名義,有効期限などを収集することが目的のようです。

小林:なるほど...

山下:しかもご丁寧に正規のSSL証明書まで使っているもんだから,ブラウザでアクセスするだけなら警告も出ないし…。

小林:SSL証明書?

山下:正規のサイトであることを示すための電子証明書ですが,このサイトの証明書によると,このサイトの持ち主はIroha Productsという会社になってます。

小林:ウチの会社名の英語表記はIroha bussanだろ?

山下:つまり,わざわざこんな紛らわしい名前で証明書まで取ってたんですよ。かなり悪質ですね…。

小林:何てこった…。

|

|