これまでウイルスやボット,スパイウエアは,WindowsやMicrosoft Officeといった,利用者が圧倒的に多いソフトウエアのぜい弱性を狙うものが多かった。ところが最近,Adobe ReaderやFlash,Javaのランタイム,一太郎,ウイルス対策ソフトなど,マイクロソフト製品以外で利用者が多いツールにターゲットが移りつつある。ユーザーは,こうしたツールのぜい弱性情報をできるだけ早く知り,危険なものなら,すぐさまセキュリティ・パッチを当てなければならない。

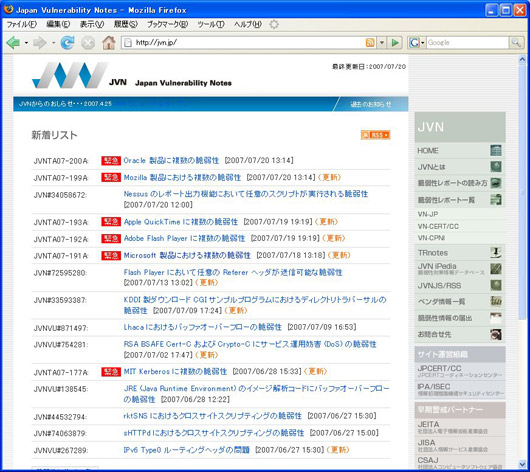

こうした情報収集に役立つのが,「Japan Vulnerbility Notes」(通称JVN)のサイト(写真1)。日本のベンダーの製品と,世界的に広く使われている製品のぜい弱性情報を公開している。RSSリーダーでも情報を取得できるので,毎日1回以上はチェックして,自分の環境に関係のあるソフトウエアの情報が載っていれば,すばやく対処すべきだ。

| 写真1●「Japan Vulnerbility Notes」(通称JVN) [画像のクリックで拡大表示] |

英語のサイトだが,米国ベンダーのぜい弱性情報なら「US-CERTで手に入る。さらに,米SecurityFocus社のぜい弱性データベースでは,US-CERTよりも広範囲の製品に関するぜい弱性情報を手に入れられる。

一歩進んで,未確認のぜい弱性情報を知りたいのなら,SecurityFocusのBugtraqのほか,メーリングリスト「Full Disclosure」のアーカイブ・サイトが役に立つ。