今週のSecurity Check(第191回)

一昔前は「自宅でLANを構築している」というと変人扱いされたものだ。ところが今では,一人1台のパソコン所有が当たり前になり,,インターネット・アクセスの共有や,ワイヤレス環境構築のために,ブロードバンド・ルーターを使って,自宅でLANを構築するケースは珍しくない。

ITproの読者であれば,自宅でLANを構築するにあたり,それなりにセキュリティ対策には気を配られていると思う。しかし,家族がブラウザで普通にWebページを見ただけで,ブロードバンド・ルーターの設定が書き換えられてしまうとしたら,そしてその結果,自分がフィッシング詐欺の被害にあってしまうとしたらどうだろう。

今回は,このような事態を引き起こす可能性のあるフィッシング詐欺手法の一つ,「ドライブバイ・ファーミング」について解説する。

「ドライブバイ・ファーミング」という言葉は,シマンテックおよびインド大学の3人の研究者が2006年12月に発表した報告書に記述されている。その名前の通りファーミングの一種である。その手口はこうだ。

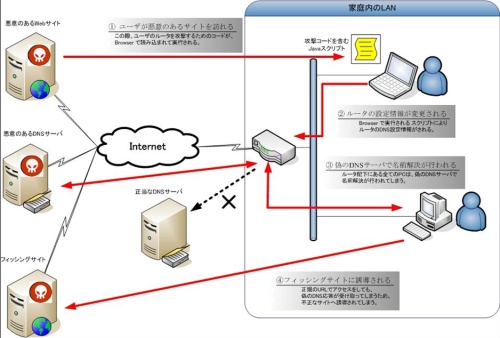

- ユーザーが不正なWebページに誘導され,ユーザーのブラウザ上でスクリプトが実行される。

- ルーターのDNS(domain name system)情報が変更される。

- ルーター配下にあるすべての機器がホスト名の名前解決をした場合,偽のDNSサーバーが不正なサイトへのIPアドレスを返す。

- 結果として,URLは正しくても,意図しない不正なサイトへ誘導される。

この攻撃が成功した場合,結果として家庭用のルーターの設定が変更されるところが目新しい。具体的にルーターの設定を変更する攻撃の流れは次のようになる。

写真1 ドライブバイ・ファーミングの手口 [画像のクリックで拡大表示] |

- パソコンのアドレスを調べる。

ルーターのアドレスを調べる下準備として,パソコンのローカルIPアドレスの調査を行う。報告書においては,Webサーバーに対してsocketを使ってコネクションを張り,socket のローカル・アドレスの値を参照することによって実現している。これはLars Kindermann氏が発表した方法である。Javaアプレットを使用するため,ブラウザでJavaの実行が許可されている必要があるが,ファイアウォール 経由でも,プロキシ・サーバー経由だでも,パソコンのローカルIPアドレスを知ることができる。

- ルーターのローカルIPアドレスを調べる

通常ルーター上では管理用のWebサーバーが起動していることから,Webサーバーが動作しているIPアドレスはルーターである可能性が高い。このため,パソコンのローカル・アドレスと同一のネットワークに対して,JavaスクリプトによりTCPポート80番のサービス・スキャンを実行し,ルーターと思われるIPアドレスを調べることができる。

ほかにも簡単な推測法がある。通常,ルーターのIPアドレスは同一セグメント内で最も若い番号が振られることが多い。仮にパソコンのIPアドレスが192.168.0.10なら,ルーターのIPアドレスは192.168.0.1 であると仮定できる。

- デフォルト・パスワードでログインを試みる

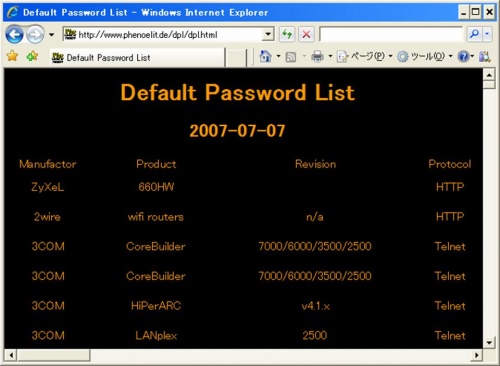

検出したルーターのIPアドレスに対して,デフォルト・パスワードでログインを試みる。ネットワーク機器のデフォルト・パスワードは,インターネット上で容易に入手することができる。

併せてルーターのメーカーや機種を確認することもできる。SPI Dynamics で公開されているドキュメントに詳細が記述されているが,Webサーバー上に存在する特定の画像ファイルの名称やサイズを調べることで見分けられるという。

写真2 ブロードバンド・ルーターのデフォルト・パスワードはネットで調べられる

[画像のクリックで拡大表示]

- ルーターの設定を変更する

最終的に,各機種に応じたHTTP のリクエストを送信し,ルーターの設定情報を変更する。

- ルーターのパスワードをデフォルト値から変更する

- ブラウザでActiveX, Java, JavaScript の実行を原則禁止しておく

- 怪しいサイト,不明なサイトにはアクセスしない

パスワード変更はドライブバイ・ファーミングには一番有効で,ぜひ実施することをお勧めする。JavaScriptなどの実行禁止に関しては,リッチ・コンテンツが増えた現在,禁止にすると利用できないサービスが出てしまうため,禁止するのはなかなか難しい。Firefox のエクステンションや,Sleipnir などのブラウザを利用すれば,訪れるサイトごとにスクリプト実行の可不可を制御できるので,これを利用するのもよいだろう。怪しいサイトへのアクセス防止は,あらゆる攻撃を防ぐ上で一般的に有効な対策である。しかしながら,イタリアでのMPackによる大規模攻撃のように,著名なサイトがハッキングによりIFRAMEタグを埋め込まれ,勝手に悪意のあるサイトへリダイレクトされてしまう例もある。注意は必要である。

この手法は特定のぜい弱性を利用するものではない。そのため,「Windows Update等で常に最新のパッチを適用する」,「アンチウィルスソフトを導入し,パターンファイルを常に最新にする」といった一般的なセキュリティ対策では防御できないことは覚えておいてもらいたい。

| 夏休みの前に確認を

フィッシング対策協議会が最近公開した報告書によると,平成18年度の不正アクセス禁止法違反による検挙件数703件中,他人のパスワードを盗用する際の手段は,フィッシング・サイトを利用する例が最も多く220件に上るそうである。 日本語による,オークション・サイトや,銀行を語るフィッシングなども報告されており,もはや対岸の火事ではない。 これから夏休みシーズンということもあり,家庭では,普段よりもインターネットにアクセスする時間が増え,普段参照しないようなWebを見る機会も増えるだろう。また不正アクセスの監視を行っている弊社のオペレーションセンターの統計からも,夏休みは一般的に不正アクセスが多くなる時期である。夏休みシーズンは,もっともユーザが被害に遭いやすい時期のであるとも言える。 ルーターは最初に設定をしてしまえば,後は常時電源ONのままで,設定を確認することはほとんどない。この記事を機会に,一度自宅のルーターの設定を見直して頂ければと思う。 |

高橋 美佐夫

インターネットセキュリティシステムズ

プロフェッショナルサービス本部コンサルティング部

第二コンサルティング課アシスタントマネージャー

| ITpro Securityが提供する「今週のSecurity Check」は,セキュリティに関する技術コラムです。セキュリティ・ベンダーである「インターネット セキュリティ システムズ株式会社」のスタッフの方々を執筆陣に迎え,同社のセキュリティ・オペレーション・センター(SOC)で観測した攻撃の傾向や,セキュリティ・コンサルタントが現場で得たエッセンスなどを織り交ぜながら,セキュリティに関する技術や最新動向などを分かりやすく解説していただきます。(編集部より) |