今週のSecurity Check(第188回)

当社のセキュリティオペレーションセンターでは,日々,Webサイトへの攻撃が確認されている。今回は,Webサイトに対してどのような攻撃が多く仕掛けられていて,どのような対策が必要かを解説する。

攻撃者がWebサイトを狙う理由は主に三つある。Webサイトからの重要情報取得,詐欺のためのサイト乗っ取り,Webページ改ざんによる政治・思想誘導である。このうち最も多いと見られているのが,重要情報の不正入手である。攻撃者は,Webアプリケーションのぜい弱性を突いてバックエンドのデータベースを不正に操作し,個人情報などを盗み出す。

Webサイトから不正に情報を盗み出す場合,よく使われる攻撃手法は二つある。一つはSQLインジェクション。もう一つはリモート・ファイル・インクルードである。SQLインジェクションはメディアでも頻繁に取り上げられるが,リモート・ファイル・インクルードは意外に紹介されていない。しかし,新しい攻撃コードは月に40件以上のペースで公開されており,危険性が高い攻撃と言える。

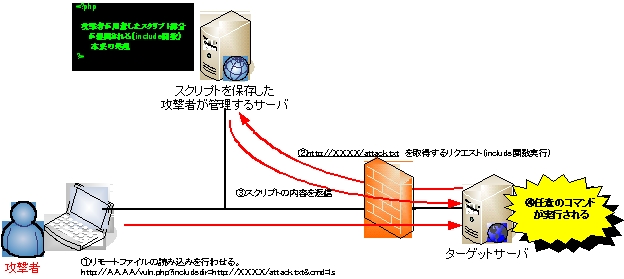

図1 リモート・ファイル・インクルードの仕組み< |

リモート・ファイル・インクルードのぜい弱性は,PHPスクリプトを使ったWebアプリケーションで$includedir変数の処理に存在する。これを悪用すると,攻撃者はリモートからWebサーバー上で任意のコマンドを実行できる(図1)。今年3月後半には,スケジューラ・アプリケーションの「WebCalendar」のぜい弱性を突いたリモート・ファイル・インクルードの攻撃用のソースコードがインターネットで公開された(写真1)。

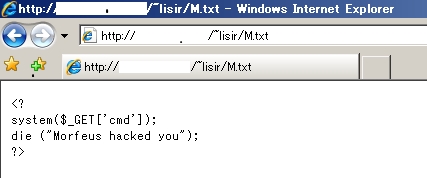

写真1 リモートファイルインクルードのソースコード |

写真1のソースコードは,system関数で実行するスクリプトを記述したものである。die の部分では,include後の処理を指定する。このソースコードは,HTTPリクエストに含められたcmdパラメータの内容を system 関数で実行するというものだ。例えば,「cmd = ls」であれば,Webブラウザにパラメータで指定したディレクトリの内容を一覧表示する。リモート・ファイル・インクルードのぜい弱性を利用することで,攻撃者のWebサイトに公開している写真1のソースコードをインクルードして任意のコマンドを実行することが可能である。こうしたぜい弱性を持つのは,WebCalendarだけではない。ほかにも以下のようなアプリケーションがリモート・ファイル・インクルードの標的になり得る(表1)。

表1 攻撃のターゲットとなっているWEBアプリケーション

| 名称 | 説明 |

|---|---|

| AWStats | アクセスログの解析と統計情報の表示 |

| Zeroboard | 韓国製の掲示板ソフト |

| Webcalendar | カレンダー・スケジューラソフト |

| Mambo | ニュース掲示板など小規模なWebサイトの構築・管理 |

| Tikiwiki | CMS(コンテンツマネジメントシステム) |

| Joomla | CMS(コンテンツマネジメントシステム) |

ただし,リモート・ファイル・インクルードにはきっちりとした対策がある。一つは,PHPを5.2以上にバージョンアップすること。もう一つはWebアプリケーションについてはスーパーグローバル変数($_GET, $_POST, $_COOKIEなど)を使うことである。リモート・ファイル・インクルードの攻撃が成り立つのは,PHPで外部ファイルの読み込みを許可するallow_url_fopen2 というオプションをONにしている場合(デフォルトでON)や,register_globals3というEGPCS(Environment, GET, POST, Cookie, Server)変数をグローバル変数として登録するかどうかを指定するオプションがONになっている場合である。アプリケーションにおける$includedirパラメータに関して,外部ファイルを除外する(インクルードしない)チェック機構が実装されていない場合にも攻撃は成り立つ。

これに対して,PHP5.2以降であれば,allow_url_fopen2やregister_globals3の問題点は修正されている。また,グローバル変数でなくスーパーグローバル変数を使うことでも問題は回避できる。変数値が正しい範囲であるかをチェックするなどの修正も必要だろう。

守屋 英一

インターネットセキュリティシステムズ

マネージド セキュリティ サービス部

セキュリティ オペレーション センター スーパーバイザー

シニア セキュリティ エンジニア

ITpro Securityが提供する「今週のSecurity Check」は,セキュリティに関する技術コラムです。セキュリティ・ベンダーである「インターネット セキュリティ システムズ株式会社」のスタッフの方々を執筆陣に迎え,同社のセキュリティ・オペレーション・センター(SOC)で観測した攻撃の傾向や,セキュリティ・コンサルタントが現場で得たエッセンスなどを織り交ぜながら,セキュリティに関する技術や最新動向などを分かりやすく解説していただきます。(編集部より) |