情報漏洩事件の原因分析や内部統制に効果を発揮する「ログ解析ツール」は,異なるフォーマットのログを一元的に格納する。データ項目の指定やサーバーの拡張性,セキュリティ機能に注目しよう。

アクセス履歴である「ログ」を収集しているシステム管理者は多い。システムへの外部からの攻撃や内部からの情報漏洩といった事件が発生した際に,犯人を特定する強力な手がかりとなるからだ。さらに内部統制の観点から,会計処理などに不正がなかったことを証明する手段としても有効で,ますますログの重要性は高まっている。

だが,いざログが必要になったときに,「素早く必要な情報を取り出せる」と胸を張れるシステム管理者は少ないだろう。なぜなら,必要なログを取っていない,ログを取っていたとしても保管場所がバラバラで検索するのに時間がかかる,ログが改竄されていないことを証明できない――といった問題が起きやすいからだ。

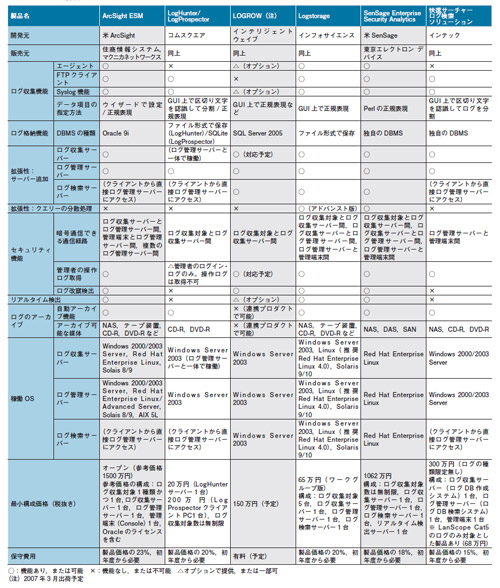

こうした問題を解決する方法として,異機種のログを集約して検索できる「ログ解析ツール」が注目を集めている(表1)。これは,ファイアウォールやWebサーバー,APサーバー,DBサーバー,ネットワーク機器,クライアントPC,各種業務アプリケーションなどのログを収集し,一元的に管理して検索できるソフトウエアである。

この記事ではログ解析ツールを選択する際のポイントを説明するが,その前に,ログ解析ツールはどういう仕組みで,異機種のログを一元的に検索できるかを押さえておこう。

ログから項目を取り出し一つのテーブルに格納

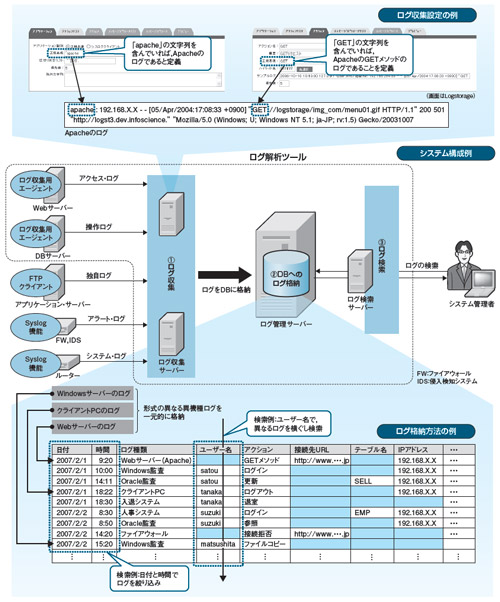

ログ解析ツールは大きく,(1)ログ収集,(2)ログ格納,(3)ログ検索,の三つの機能からなり,それぞれ別のサーバーで動作させることが多い(図1)。

| |

|

図1●ログ解析ツールのシステム構成例と内部の仕組み 専用のエージェント・ソフトやFTPクライアントなどを使ってログを転送し,ログ収集サーバーに集めてDBにログを格納する。DBには異機種のログを一元的に格納することで,異機種のログを横ぐし検索できる [画像のクリックで拡大表示] |

(1)ログ収集機能は,異機種のログを集め,ログからデータ項目を取り出すまでを担う。収集対象がSyslog(ログをファイルに蓄えて送信するプログラム)やFTPクライアントをサポートしていれば,その機能を使ってログ収集サーバーにログを転送する。そうした機能がない場合や使えない場合は,収集対象に専用のエージェント・ソフトをインストールし,エージェント・ソフトがログ収集サーバーにログを転送する。エージェント・ソフトは,主要な市販ソフトをサポートする。

一般に収集対象が異なればログの形式は違うので,収集した形式のままDBに保管しても,異機種のログを一元的に検索できない。そこでログ解析ツールは,収集したログからデータ項目を抜き出してDBに格納する。データ項目の例としては,日付,時間,ユーザー名,アクション(ログインやHTTPのGETメソッドなど),ホスト名,IPアドレス――などがある。ログからデータ項目を取り出すには細かな設定が必要になるが,多くのログ解析ツールは Windows OSやOracle Databaseなど著名な製品のログを読み取る「テンプレート」を用意している(図1上はApacheのテンプレートの概要)。

(2)DBにログを格納する際は,ログから取り出したデータ項目を,テーブルのカラムにマッピングさせる(図1下)。収集対象が増えても,基本的にログ格納用のテーブルは論理的に一つである。市販のRDBMSに格納するほか,ファイル形式で保管したり,独自のDBMSを備えるものもある。

一つの論理テーブルに異機種のログのデータ項目が格納されているので,そのテーブルを検索すれば,異機種のログを横ぐし検索していることになる((3)ログ検索機能)。

| |

|

表1●主なログ解析ツール [画像のクリックで拡大表示] |