山下:部長、××社より報告がありました。顧客情報ですが、顧客情報自体は別のサーバーで管理しており、そのサーバーを調査した結果、情報が漏れた形跡はないことが分かりました。

小林:おお、それは何よりだ。不幸中の幸いとはこのことだな。良かった…。

山下:それから、感染していたのは○○ボットの新しい亜種だったようです。契約しているセキュリティ対策ソフト・ベンダには既に報告したそうなので、数時間のうちにはセキュリティ対策ソフトができて復旧も可能かと思います。

小林:そうか。これで一安心だな。それにしてもボットというのは厄介なものだな…。気付かずに放置していたら、当社は社会的信頼を失うところだった。通報してくれた方にはお詫びとともに礼を言わなくてはいけないな。ことが一段落したところで、連絡してくださった方への報告、それから礼の言葉を忘れずにな。

山下:はい、了解しました。

小林:日々巧妙化して行くボットに対しては、ウイルス・ワーム以上に日常的な情報収集に努める必要があることがよく分かった。情報システム部の情報収集体制を見直す必要があるかも知れん。それから今回の件の再発防止策として、まずは外部からの通報がなくても自分たちでボット感染にいち早く気が付くための方策を考えないといかん。オレももう少し勉強してみるよ。またいろいろ教えてくれ。

山下:私もまだ不勉強なところがありますので、頑張ります。

小林:頼むよ。じゃあ、社長に進捗を報告してくる。

数日後、小林は山下とともに今回の経験をふまえて、ボット対策として情報収集体制の見直しを行ない、またボット感染の一早い検知のために一部システムの変更を決定した。

情報収集体制の見直し

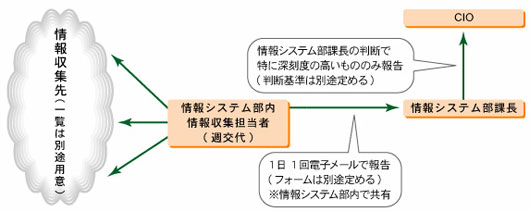

ボットの挙動を知ることはボット対策の基本である。そこで情報収集先として以下のサイトを定期的に確認し、ボットに関する情報について、最低1日1回レポートを電子メールで山下宛に提出することを情報システム部の通常業務に加えた。特に深刻度が高いものについては適宜山下が小林に報告する(図7)。

|

|

| 図7●いろは物産の新「情報収集体制」 |

[参考]

・シマンテック

http://www.symantec.com/region/jp/sarcj/vinfodb.html

・トレンドマイクロ

http://www.trendmicro.co.jp/vinfo/

・マカフィー

http://www.mcafee.com/japan/security/vlibrary.asp

・インターネットセキュリティシステムズ株式会社

http://www.isskk.co.jp/support/techinfo/X-ForceAlerts.html

・ラック

http://www.lac.co.jp/business/sns/intelligence/

・JPCERT コーディネーションセンター

http://www.jpcert.or.jp/

・情報処理推進機構

http://www.ipa.go.jp/security/

|

システム変更

ボット感染をいち早く検知するにはネットワークを監視することが重要である。そこで××社に対して、今回インシデントが発生したサーバーを接続しているネットワークの設定変更と監視を依頼した。具体的には、該当ネットワーク内から外部への通信を必要最低限に限るとともに、不審な通信や通信状態の異常が発生した場合には警告メッセージが情報システム部にも伝わるようにシステムを変更する。

これとは別に、社内のパソコンが万が一ボットに感染した場合に備えて、社内ネットワークを監視するためのシステムの導入を決定した。具体的には、監視を(ある程度)自動化するために、ボット(ウイルス)の拡散防止やネットワーク・バースト等の異常検知機能を有しているゲートウエイ製品を社内LANとインターネットの間に設置する。

|

[参考]

・JPCERTコーディネーションセンター ボットネットの概要

http://www.jpcert.or.jp/research/2006/Botnet_summary_0720.pdf

|