| あなたはシステム管理者である。ノートPCの盗難によるセキュリティ・リスクを避けるため,全社的にEFS(暗号化ファイル・システム)を導入し,適切な設定を行った。EFS によって軽減できないリスクを選びなさい。ただし,ローカルAdministrator としてログオンされてしまうリスクも併せて考慮しているものとする。

1:データを不正にコピーされる可能性 2:データを不正に削除される可能性 3:データを不正に変更される可能性 4:データを不正に読み出される可能性 正解:2 |

![]() 暗号化ファイル・システム(EFS)は,Windows 2000で導入されたセキュリティ技術であり,NTFS(NTファイル・システム)パーティションで利用できる。フォルダやファイルのプロパティから設定できるほか,cipherコマンドで暗号化や復号化などが可能だ。

暗号化ファイル・システム(EFS)は,Windows 2000で導入されたセキュリティ技術であり,NTFS(NTファイル・システム)パーティションで利用できる。フォルダやファイルのプロパティから設定できるほか,cipherコマンドで暗号化や復号化などが可能だ。

EFSは対称鍵暗号と非対称鍵暗号を組み合わせて暗号化を行う。

対称鍵暗号は,暗号化と復号化に同じ鍵を使う。非常に高速な暗号化ができる半面,暗号化に使った鍵を読み取り手に安全に伝えるのが困難である。

非対称鍵暗号は,暗号化と復号化に異なる鍵を使う。復号化鍵は秘密にしておく必要があるが,暗号化鍵は一般に公開できるため,暗号化鍵を「公開鍵」と呼んでいる。

非対称鍵暗号を使うには,何らかの方法で送信先の暗号化鍵を入手する必要がある。前述の通り,暗号化鍵は公開可能なため,その入手は容易である。送信先に到着した暗号化データは,秘密の復号鍵を使って復号する。仮にだれかが不正に暗号化鍵を入手したとしても,そのデータを読めるのは復号鍵を持っているユーザーだけなので,データの機密は保たれることになる。

このように,非対称鍵暗号は極めて巧妙な仕組みを持つが,暗号化速度が極端に遅いという欠点がある。

そこで,EFSではファイルそのものは対称鍵暗号を使って暗号化し,対象鍵の交換だけを非対称鍵暗号を使って行うようになっている。対称鍵暗号の暗号化鍵の長さは200ビットにも満たないため,低速な非対称鍵暗号でも効率は落ちない仕組みだ。

実際のEFSの暗号化原理は以下の通りである。

(1)暗号化ユーザーがファイルの暗号化を試みると,システムはランダムな対称鍵暗号鍵(KE)を生成する。

(2)ファイルがKEで暗号化される。

(3)暗号化ユーザーに与えられた公開鍵によってKEが暗号化され,ファイルに付加される。

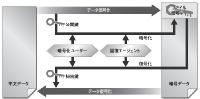

図3●暗号化ファイル・システム(EFS)の仕組み [画像のクリックで拡大表示] |

復号時はこの逆を行うことで平文データに戻す。

実際には,暗号化データには,暗号化したユーザーの公開鍵だけではなく「暗号化ファイルの回復エージェント」と呼ばれる特別なユーザーが持つ公開鍵で暗号化された鍵も格納される。つまり,厳密にはEFSでは暗号化したユーザーと回復エージェントの両方がファイルを復号化できる(図3[拡大表示])。

以上のような仕組みを持っているため,EFSを使えば,データが不正にコピーされる可能性を減らせる。

Windowsでは,データのコピーと読み取りは同じ意味である。また,変更を行うには,データを読み取る必要があるため,不正な編集作業も防げる。ただし,暗号化ファイルの削除は防げない。ファイルの削除にはファイルの内容を読み取る必要がないからである。