最近,個人の金融情報を盗み出すトロイの木馬「MetaFisher」(Spy-Agentとしても知られている)に関する興味深いニュースが報じられた(関連記事:「機密データを盗むトロイの木馬「MetaFisher」が北米で猛威」)。米VeriSign傘下企業であるiDEFENSEのKen Dunham氏が報じたニュースで最も興味深かったのは,MetaFisherを使ったボットネットワーク(ボットネット)の管理者が使用する管理画面のスクリーン・ショットである。これらの画像を見ると,ボットネットの内側で何が起きているのか理解できる。

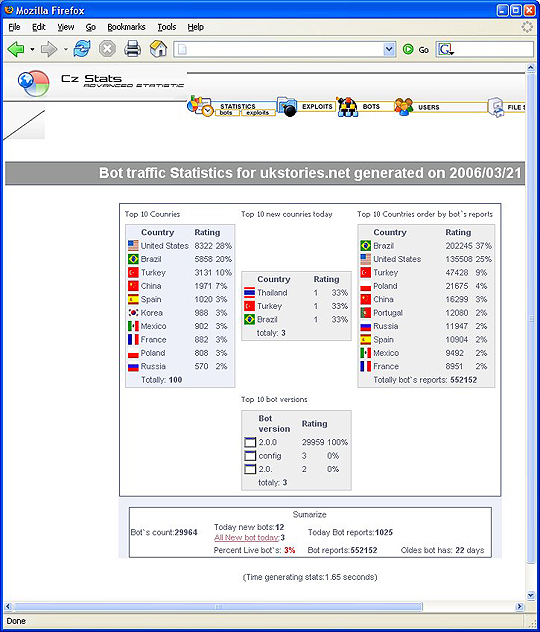

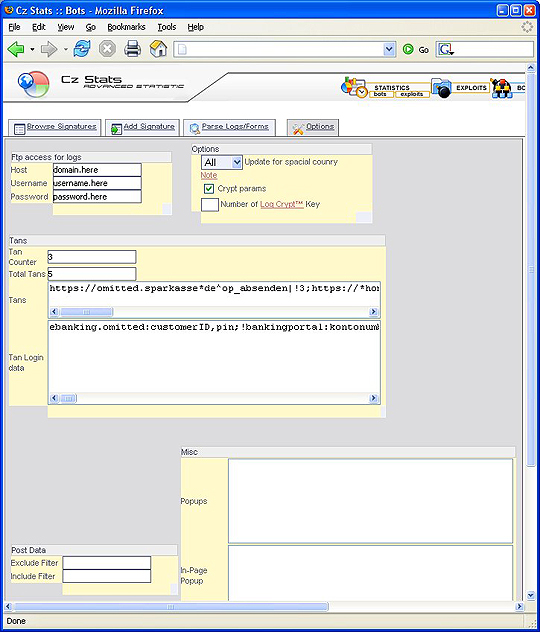

iDEFENSEのKen Dunham氏が公開したスクリーンショットは,図1と図2である。図1は,ボット(トロイの木馬に乗っ取られたパソコン)のまん延状況(ボットネット管理者から見た場合は普及状況)を閲覧する画面である。図2は,ボットに対してクエリー(命令)を送り込むための画面である。

|

|

MetaFisherが米国やブラジルでまん延していることを示す画面

[画像をクリックすると拡大] |

|

|

図2:ボットにクエリーを送る画面

[画像をクリックすると拡大] |

これらの管理画面を見ると,最近のボットネットがいかに高度化され洗練されているかが分かるだろう。ボットの仕組みを理解することは,ボットから身を守り,ボットネットを閉鎖に追い込む方法を理解する助けになる。実際,ウイルス対策ソフト・ベンダーは,ボットに関する公にされていない様々な情報を持っている。しかし,これらの企業がボットを警告する際に,ボット内部の仕組みや能力を詳細に解説することはまずあり得ない。従って,一般ユーザーがボットの行動パターンを学ぶのが,非常に難しくなっている。たとえ上手にボットを見つけたとしても,そのボットの仕組みを独力で分析する作業が必要なのだ。

ところが最近,ウィスコンシン大学情報工学部のPaul Barford氏とVinod Yegneswaran氏が,「An Inside Look at Botnets(ボットネットの内側)」(関連サイト)という優れたホワイト・ペーパーを発表した。このホワイト・ペーパーは,「Agobot」や「SDBot」,「GT Bot」「Spybot」といった4種類のボットに関して,深い洞察を与えてくれた。

ボットネットの閉鎖は今後より困難に

このホワイト・ペーパーを読むと,最近のボットのほとんどが,インターネット・リレー・チャット(IRC)サーバーと連動して動作していること(これはボットネットの閉鎖をある程度容易にしている)や,ボットの中にはP2P機能を搭載し始めているものがあることが分かる。当然ながら,P2P機能を搭載するということは,多くの場合においてボットネットの閉鎖が今よりも困難になることを意味している。

ボットはAOLやPayPalのアカウントも盗んでいる

筆者がこのホワイトペーパーを読んで特に面白いと思ったのは,Paul Barford氏とVinod Yegneswaran氏が,調査したボット変種の完全なコマンドセットを公開していることである。これらのコマンドの中には,IRCサーバーとの接続中にボットが使うコマンドや,ボットがインストールされているローカル・ホストとの双方向通信にボットが使用するコマンドが含まれている。

例えば,レジストリをスキャンして,CD-ROMキーのほか,「AOL」や「PayPal」のアカウント情報などを入手するボットもある。さらには,ボット管理者が自由に選択できるサービスを開始するだけでなく,選択的にサービスを停止することによって,ある程度ホスト・コンピュータ(ボットに感染しているパソコン)を他のボットから防御できるボットまである。ボットネット管理者はこれらのコマンドを使って,感染したパソコンを強力に支配しているのである。

ボットのシステム・スキャンは非常に高度

その他のコマンドは,ボットネット管理者が不正を働いたり攻撃を加えたりするに使われている。例えば,「Agobot」(今日のボットの中で最も洗練されたものの1つ)は,スキャン機能を使って,WindowsのDCOM(分散COM)機能のほか,「DameWare Development」やFamatech Internationalの「RADMIN」といったソフトウエアに存在するぜい弱性が存在するパソコンを見つけ出したり,ワームの「Bagle」や「MyDoom」によって開けっ放しにされたバックドアを探し出したりする。その上で,NetBIOSやMicrosoft SQL Serverのパスワードを強引にクラックするのだ。Agobotはさらに,7種類の分散型サービス拒否(DDoS)攻撃を実行できる。Agobotはある程度多様な性質を有しており,自身のネットワーク通信を見えにくくする機能を4つ持っている。

今回述べた内容は,上記で紹介した「An Inside Look at Botnets(ボットネットの内側)」を読んで得られる情報を簡潔にまとめたものに過ぎない。このホワイト・ペーパーは本当に衝撃的だ。ボットの仕組みについて詳しく知らない人にとっては,とりわけそうだと思う。自分のネットワーク上で起きているボット関連活動の一端を見つけ出す方法を考える上で,この情報は助けになることだろう。一読することを強くお勧めする。