特定の企業や組織を狙う「標的型攻撃」が後を絶たない。攻撃者は、企業の従業員にウイルスメールを送付し、知的財産などを盗む。その対策として注目されているのが、従業員に対する「訓練」。偽のウイルスメールを送信して攻撃を体験させることで、セキュリティ意識を向上させる。ユーザーやベンダーなどへの取材を基に、訓練サービスの実態や有効性を探った。

「標的型攻撃」による被害が相次いでいる。国内では、2011年後半に、三菱重工業や国会を狙った攻撃が発覚。以降、企業や官公庁を狙った攻撃が継続的に報告されている。

2012年に全国の警察が確認した標的型攻撃のメール(標的型メール)は1009件。2013年11月には、セキュリティ更新プログラムが提供されていない、Officeの脆弱性(ソフトウエアの欠陥)を突く標的型メールが国内で確認されている。現在では、どのような企業や組織でも狙われる恐れがある。対策が急務だ。

標的型攻撃対策は、「入口対策」と「出口対策」の2種類に分類される(図1)。入口対策はウイルスに感染しないための対策、出口対策はウイルスに感染しても情報を盗まれないための対策だ。

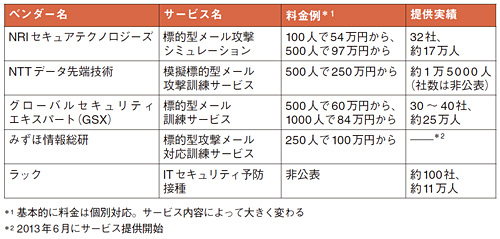

入口対策の中でも、近年、特に注目されているのが、標的型攻撃を実体験する「訓練」だ。2011年ごろから、セキュリティベンダーの多くが訓練サービスを提供している(表1)。みずほ情報総研のように、2013年に入ってからサービスを開始したベンダーもある。

通常、メールに添付されたウイルスは、受信した従業員が開かなければ動き出さない。そこで、訓練により従業員一人ひとりのセキュリティ意識を高めてウイルスファイルを開かないようにさせれば、標的型攻撃の被害に遭うリスクを抑えられる。

従業員の意識を高める方法としては、eラーニングや研修などもあるが、これらは座学中心。体験を通じてより効果を高めようというのが訓練サービスである。

訓練サービスを提供するベンダーの多くによれば、企業が訓練サービスを導入するきっかけは2種類だという。

一つは、標的型攻撃が新聞やテレビで報道されたとき。「韓国で、標的型攻撃と思われるサイバー攻撃がテレビ局などを襲った2013年3月には、訓練サービスの問い合わせ件数が急増した」。グローバルセキュリティエキスパート(GSX)の事業開発部 青柳史郎部長は当時を振り返る。

もう一つは、標的型攻撃を実際に受けたとき。攻撃を受けたことで脅威を改めて認識し、対策強化の一環として訓練サービスを導入する企業が多いという。